80211 보안 강화 솔루션 종합 평가와 방어 전략

초록

본 논문은 기존 WEP의 취약점을 극복하기 위해 제안된 다양한 802.11 보안 프로토콜을 종합적으로 평가한다. 암호화, 인증, 무결성 메커니즘의 효과를 비교 분석하고, 방어‑인‑깊이 전략과 802.11i에 바이오메트릭 인증을 결합하는 방안을 제시한다.

상세 분석

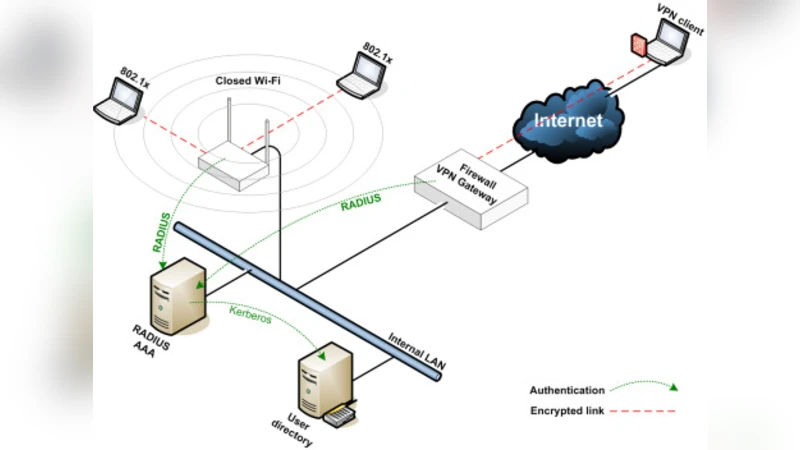

WEP는 고정된 키와 RC4 스트림 암호를 사용했으며, IV 충돌과 키 재사용 문제로 인해 패킷 스니핑에 매우 취약했다. 이러한 근본적인 설계 결함을 보완하기 위해 WPA가 도입되었으며, TKIP와 MIC(Message Integrity Code)를 통해 동적 키 관리와 무결성 검증을 시도했다. 그러나 TKIP 자체도 암호 분석에 노출되어 결국 WPA2가 표준이 되었다. WPA2는 802.11i 표준을 기반으로 AES‑CCMP 암호화와 802.1X/EAP 인증 프레임워크를 채택함으로써 기밀성, 인증, 무결성 세 축을 강력히 보장한다. 특히 CCMP는 CBC‑MAC 대신 CCM 모드를 사용해 암호화와 인증을 동시에 수행하여 재전송 공격에 대한 저항성을 크게 높였다. WPA3는 SAE(Simultaneous Authentication of Equals) 기반의 파스워드 기반 인증을 도입해 오프라인 사전 공격을 방지하고, 192‑bit 보안 암시장을 제공한다. 논문은 각 프로토콜을 암호 강도, 키 관리 복잡도, 구현 비용, 성능 오버헤드, 호환성 측면에서 비교하였다. 결과적으로 암호화 강도만으로 보안을 판단하기엔 부족하며, 인증 메커니즘과 무결성 검증이 결합될 때 전체적인 방어 수준이 상승한다는 점을 강조한다. 또한 방어‑인‑깊이(Defense‑in‑Depth) 전략을 적용해 물리적 접근 제어, 네트워크 세분화, 침입 탐지 시스템(IDS) 등을 다층적으로 배치하면 단일 프로토콜의 취약점이 전체 시스템에 미치는 영향을 최소화할 수 있다. 마지막으로 802.11i에 바이오메트릭(지문·홍채·안면) 인증을 통합하면 사용자의 물리적 존재를 기반으로 한 2요소 인증을 제공해 사전 공유 키(PSK) 기반 공격을 효과적으로 차단할 수 있다. 그러나 바이오메트릭 데이터의 안전한 저장·전송·매칭을 위한 추가 암호화와 프라이버시 보호 메커니즘이 필요하며, 하드웨어 비용 상승과 사용자 수용성 문제도 고려해야 한다.