다이아미터 프로토콜 보안 침투 테스트 프레임워크

초록

본 논문은 이동통신 핵심 제어 프로토콜인 다이아미터(Diameter)의 보안 취약점을 체계적으로 탐색하기 위한 침투 테스트 인프라와 절차를 제시한다. 프로토콜 구조와 주요 메시지 흐름을 간략히 설명하고, 테스트베드 구축에 필요한 하드웨어·소프트웨어 구성, 테스트 시나리오 설계, 결과 분석 방법을 제시한다. 이를 통해 연구자와 실무자가 다이아미터 기반 네트워크의 방어 수준을 객관적으로 평가하고, 취약점 보완 방안을 도출할 수 있다.

상세 분석

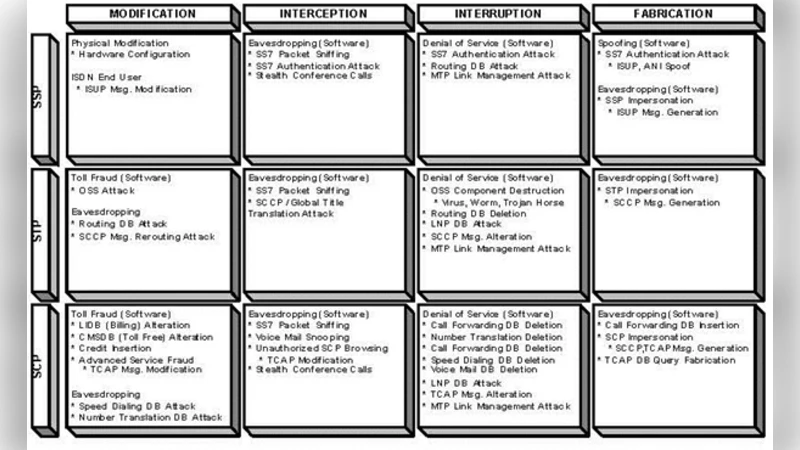

다이아미터는 SS7을 대체하기 위해 설계된 IP 기반 인증·인가·과금(AAA) 프로토콜로, RADIUS의 한계를 극복하고 대용량 트래픽과 복잡한 서비스 시나리오를 지원한다. 그러나 설계 단계에서 보안이 충분히 고려되지 않아, 메시지 변조, 세션 하이재킹, 서비스 거부(DoS) 등 다양한 공격 벡터가 존재한다. 논문은 이러한 위험 요소를 정량화하기 위해 다섯 가지 핵심 모듈로 구성된 침투 테스트 프레임워크를 제안한다. 첫 번째 모듈은 프로토콜 파싱 엔진으로, Wireshark 플러그인과 자체 개발 파서가 결합돼 다이아미터 AVP(Attribute‑Value Pair)를 실시간으로 추출·조작한다. 두 번째 모듈은 트래픽 생성기이며, Open‑Diameter와 Scapy‑based 스크립트를 활용해 정상적인 세션과 비정상적인 세션을 동시에 구동한다. 세 번째 모듈은 인증 우회 테스트로, 강제 인증 요청(FORCE‑AUTH)과 무작위 인증 토큰 삽입을 통해 서버의 인증 로직 취약성을 검증한다. 네 번째 모듈은 세션 관리 취약점 탐지로, 세션 ID 재사용, 타임아웃 우회, 세션 복제 공격을 수행한다. 마지막 모듈은 결과 분석 및 보고서 자동화이며, 로그 상관관계 분석, 통계 기반 위험 점수 산정, 그리고 CVE 매핑을 자동화한다. 장비 측면에서는 고성능 10 GbE 스위치, 가상화된 HSS/PGW 서버, 그리고 물리적 라우터를 포함한 혼합 환경을 구성한다. 소프트웨어 스택은 Linux 기반 Ubuntu 22.04, Docker 컨테이너, 그리고 Python 3.11을 기반으로 하며, CI/CD 파이프라인을 통해 테스트 시나리오를 지속적으로 업데이트한다. 논문은 또한 테스트 수행 시 발생할 수 있는 법적·윤리적 이슈를 다루며, 사전 동의서와 격리된 테스트 네트워크 사용을 권고한다. 전체 프레임워크는 모듈화와 확장성을 염두에 두고 설계돼, 향후 5G NR과 같은 차세대 프로토콜에도 적용 가능하도록 설계 원칙을 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기