링크드인 정보보다 이메일 스타일이 스피어 피싱 탐지에 더 효과적이다

초록

본 연구는 Symantec 기업 이메일 스캔 서비스에서 수집한 4,742건의 스피어 피싱 메일과 9,353건의 일반 스팸·피싱 메일을 대상으로, 이메일 본문·제목·첨부파일에서 추출한 스타일리틱(문체) 특징과 수신자의 LinkedIn 프로필에서 얻은 사회적 특징을 결합한 머신러닝 모델을 구축하였다. 실험 결과, 사회적 특징을 포함했을 때 최대 97.76%의 정확도를 기록했으나, 사회적 특징을 제외하고 순수 스타일리틱 특징만 사용할 경우 98.28%로 오히려 성능이 향상되었다. 따라서 LinkedIn 기반 사회적 정보는 스피어 피싱 탐지에 큰 기여를 하지 못한다는 결론에 도달하였다.

상세 분석

이 논문은 스피어 피싱 탐지에 있어 “사회적 컨텍스트”가 실제로 도움이 되는지를 실증적으로 검증한 점에서 의미가 크다. 먼저 데이터 수집 단계에서 Symantec의 엔터프라이즈 이메일 스캔 서비스를 활용해 14개 국제 조직의 수신자를 대상으로, 수신자 이름·성 정보를 이메일 주소에서 추출하고 해당 인물의 공개 LinkedIn 프로필을 크롤링하였다. 이렇게 구축된 데이터셋은 스피어 피싱(4,742건)과 일반 스팸·피싱(9,353건) 메일, 그리고 Enron 데이터셋에서 추출한 정상 메일(6,601건)로 구성되어, 실제 기업 환경에서 발생하는 공격을 충분히 반영한다.

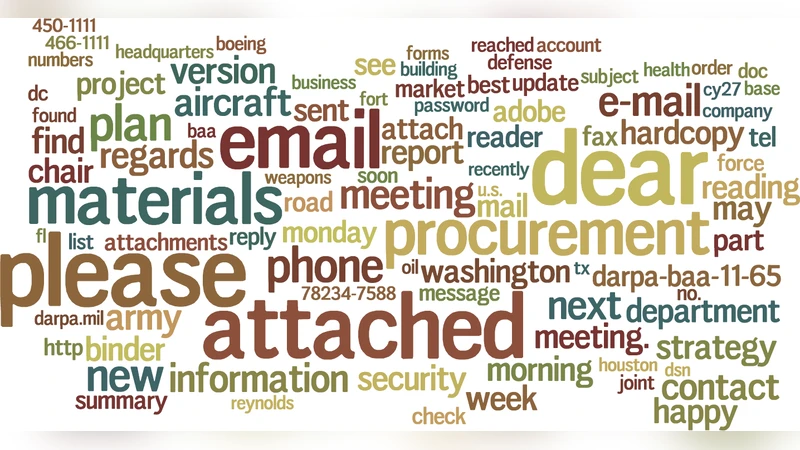

특징 추출은 두 축으로 나뉜다. 첫 번째는 이메일 자체에서 얻은 스타일리틱 특징으로, 제목 길이, 본문 단어 수, 특수 문자 비율, 첨부파일 확장자 분포, HTML 구조 복잡도 등 총 54개의 정량적 변수를 정의하였다. 두 번째는 LinkedIn 프로필에서 도출한 사회적 특징으로, 직책, 근무 연차, 학력, 기술 스택, 네트워크 규모(연결 수), 공개 여부 등 12개의 변수를 사용했다. 이러한 특징들을 기반으로 로지스틱 회귀, 서포트 벡터 머신, 랜덤 포레스트, Gradient Boosting 등 네 가지 분류 알고리즘을 학습시켰으며, 10‑fold 교차 검증을 통해 모델 성능을 평가하였다.

실험 결과는 흥미롭다. 사회적 특징을 포함한 전체 모델은 최고 97.76% 정확도와 0.94의 F1 점수를 기록했지만, 사회적 특징을 배제한 순수 스타일리틱 모델은 98.28% 정확도와 0.96의 F1 점수를 달성했다. 특징 중요도 분석에서도 이메일 본문·제목의 어휘 패턴, 첨부파일 유형, 메일 헤더의 비정형 문자열 등이 가장 높은 가중치를 받았으며, LinkedIn 기반 변수는 전반적으로 낮은 기여도를 보였다. 이는 스피어 피싱 공격자가 실제로는 수신자의 직무·경력 정보를 활용하더라도, 메일 자체에 내재된 문체적 신호가 탐지에 더 결정적인 역할을 한다는 것을 시사한다.

또한 논문은 한계점도 명확히 제시한다. LinkedIn 외에 Facebook, Twitter 등 다른 SNS에서 얻을 수 있는 비공개 혹은 비정형 데이터는 고려되지 않았으며, 데이터 수집 과정에서 프로필이 없는 사용자에 대한 편향이 존재한다. 그리고 공격자들이 사용한 문체가 시간이 지나면서 변형될 가능성을 감안하면, 지속적인 모델 업데이트와 최신 피싱 트렌드 반영이 필요하다. 향후 연구에서는 멀티모달 소셜 데이터와 동적 언어 모델을 결합해 탐지 정확도를 더욱 향상시킬 여지가 있다.

전반적으로 이 연구는 스타일리틱 특징이 스피어 피싱 탐지에 핵심적임을 실증하고, 사회적 특징이 기대 이하의 성능을 보인다는 중요한 인사이트를 제공한다. 이는 보안 솔루션 개발자들이 복잡한 소셜 데이터 수집보다 메일 내용 분석에 더 집중해야 함을 시사한다.

댓글 및 학술 토론

Loading comments...

의견 남기기