무선 센서 네트워크 보안 위협 분석

초록

본 논문은 무선 센서 네트워크(WSN)의 특성상 발생할 수 있는 다양한 보안 위협을 체계적으로 정리하고, 설계 단계부터 보안 대책을 고려해야 함을 강조한다. 센서 노드의 무인 설치, 제한된 자원, 무선 전송 특성 등이 공격 표면을 확대시키며, 이를 방지하기 위한 암호화, 인증, 침입 탐지 등의 메커니즘 필요성을 논의한다.

상세 분석

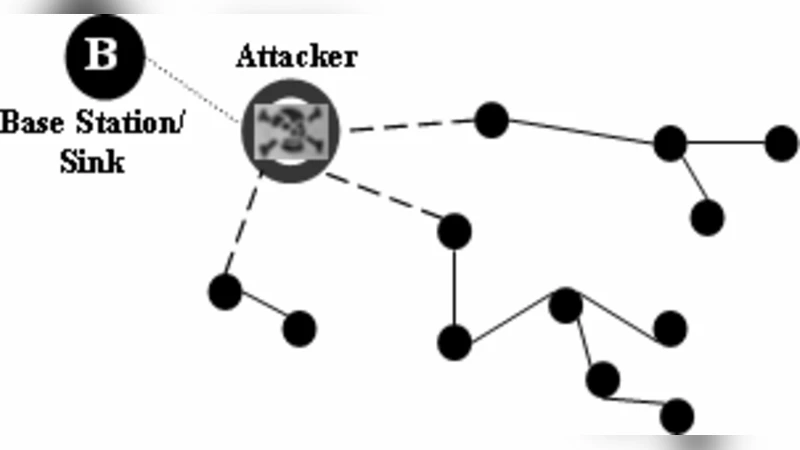

무선 센서 네트워크는 제한된 전력·처리 능력을 가진 노드가 무선으로 데이터를 수집·전송하는 분산 시스템이다. 이러한 구조적 특성은 전통적인 네트워크 보안 모델과는 다른 위협 시나리오를 만든다. 첫째, 물리적 공격이 용이하다. 노드가 외부에 노출돼 물리적 파괴, 캡처, 리버스 엔지니어링 등에 취약하다. 둘째, 무선 채널 자체가 도청·변조에 노출된다. 적은 전력으로도 스니핑, 재전송 공격, 중간자 공격이 가능하다. 셋째, 자원 제약으로 인해 복잡한 암호 연산이나 긴 키 관리가 어려워 경량 암호화·키 분배 프로토콜이 필요하다. 넷째, 네트워크 토폴로지가 동적이며 다중 홉 라우팅을 사용하므로 라우팅 정보 위조, 싱크론화 공격, 블랙홀·워터홀 공격 등이 발생한다. 다섯째, 서비스 거부(DoS) 공격은 전력 소모를 급격히 증가시켜 노드 수명을 단축시킨다. 이러한 위협은 계층별로 구분할 수 있다. 물리 계층에서는 전파 방해와 신호 변조, 데이터 링크 계층에서는 프레임 위조와 재전송, 네트워크 계층에서는 라우팅 프로토콜 변조와 패킷 드롭, 전송·응용 계층에서는 데이터 무결성 위협과 인증 우회가 있다. 논문은 기존 연구에서 제시된 경량 암호화, 공개키 기반 키 사전 배포, 신뢰 기반 라우팅, 침입 탐지 시스템(IDS) 등을 검토하고, 각각의 장단점을 비교한다. 특히, 대칭키 기반의 블록 암호와 스트림 암호는 연산량이 적어 센서에 적합하지만 키 관리가 어려워 사전 공유 키 방식이나 키 풀링 기법이 제안된다. 공개키 암호는 ECC(Elliptic Curve Cryptography)를 활용해 키 길이를 줄이면서 보안성을 유지한다. 라우팅 보안에서는 신뢰 점수와 다중 경로를 이용해 악의적 노드의 영향을 최소화한다. 또한, 침입 탐지는 비정상적인 트래픽 패턴이나 전력 소비 변화를 모니터링해 이상을 감지한다. 종합적으로, 논문은 보안 메커니즘을 설계 초기 단계부터 통합하고, 시스템 요구사항에 맞는 경량·다계층 방어 체계를 구축할 것을 권고한다.