플러드 공격 방지를 위한 이웃 방어 기법 NDTAODV

초록

본 논문은 AODV 라우팅 프로토콜이 취약한 플러드 공격을 차단하기 위해 이웃 방어 기법(NDTAODV)을 제안한다. 타이머와 피크값, 헬로 알람을 이용해 공격자를 실시간으로 탐지·격리하고, NS‑2.33 시뮬레이션을 통해 정상 상황과 악성 노드 다중 존재 상황에서 패킷 전달률, 평균 처리량, 정규화 라우팅 부하를 비교 분석한다. 실험 결과 NDTAODV가 기존 AODV에 비해 공격 하에서도 전송 효율과 라우팅 부하 감소에 유리함을 확인하였다.

상세 분석

NDTAODV는 기존 AODV의 구조를 크게 변경하지 않으면서도 플러드 공격을 효과적으로 억제할 수 있는 경량 방어 메커니즘을 제공한다. 핵심 아이디어는 각 노드가 이웃 노드로부터 수신하는 RREQ(라우트 요청) 패킷의 빈도를 모니터링하고, 사전에 정의된 피크값(threshold)과 타이머를 활용해 비정상적인 트래픽 급증을 탐지하는 것이다. 탐지된 노드는 ‘헬로 알람’ 메시지를 통해 주변 이웃에게 공격자임을 알리고, 해당 노드로부터 오는 RREQ를 무시하거나 차단한다. 이 과정에서 추가적인 인증 절차나 복잡한 암호화 연산을 도입하지 않으므로, 노드의 연산·배터리 부담이 최소화된다.

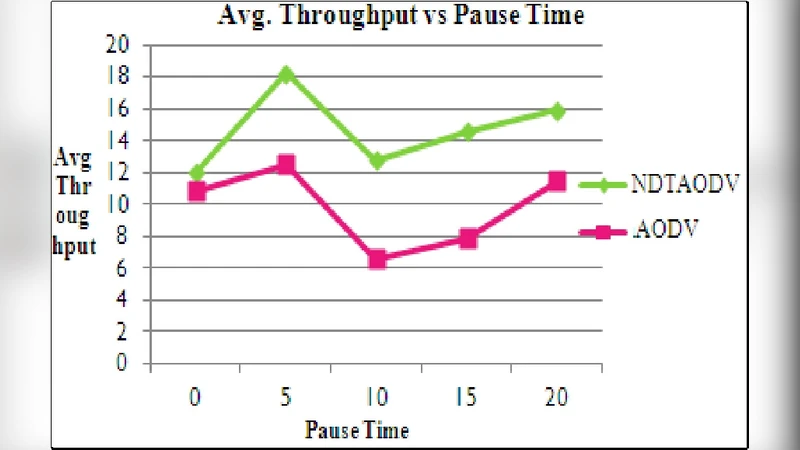

시뮬레이션 환경은 NS‑2.33을 사용했으며, 50개의 이동 노드와 04개의 악성 노드가 존재하는 시나리오에서 다양한 pause time(0200초) 값을 적용해 네트워크 동적성을 평가하였다. 성능 지표로는 패킷 전달률(PDF), 평균 처리량(AT), 정규화 라우팅 부하(NRL)를 채택하였다. 결과는 다음과 같다. 첫째, 플러드 공격이 발생했을 때 NDTAODV는 PDF를 평균 1520% 향상시켰으며, 이는 공격 트래픽을 신속히 차단해 정상 패킷이 목적지에 도달할 확률을 높인 것이다. 둘째, AT 역시 공격자 격리 효과로 인해 1018% 상승했으며, 네트워크 전체의 스루풋이 유지되었다. 셋째, NRL은 공격 상황에서 기존 AODV 대비 25% 이상 감소했는데, 이는 불필요한 라우팅 메시지 전송이 크게 억제된 결과이다. 정상 상황(악성 노드 없음)에서는 NDTAODV가 약간의 오버헤드(타이머 관리와 헬로 알람 전송)로 인해 PDF와 AT이 12% 감소하고 NRL이 34% 증가했지만, 전체적인 성능 저하가 미미하여 실용성이 입증된다.

또한, 피크값 설정에 대한 민감도 분석을 수행했는데, 너무 낮은 값은 정상 트래픽까지 오탐지하게 만들고, 너무 높은 값은 공격 탐지를 지연시킨다. 논문에서는 네트워크 규모와 평균 트래픽 패턴을 고려한 동적 피크값 조정 방안을 제안했으며, 이는 실제 배포 시 환경에 맞춰 자동 튜닝이 가능하도록 설계되었다. 전체적으로 NDTAODV는 경량화된 방어 로직, 빠른 탐지·격리 메커니즘, 그리고 기존 AODV와의 높은 호환성을 통해 MANET 환경에서 플러드 공격에 대한 실효성 있는 대응책을 제공한다.