Joomla 기반 웹 포털 보안을 위한 ISO/IEC 27000 적용 가이드

초록

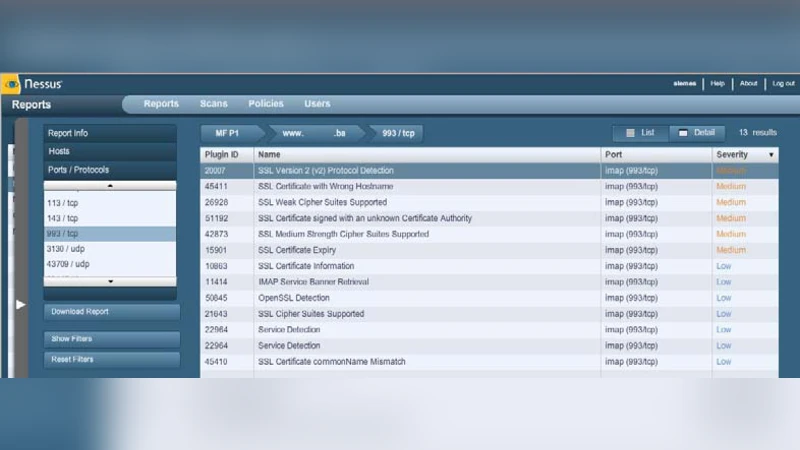

본 논문은 인기 오픈소스 CMS인 Joomla의 보안 취약점을 ISO/IEC 27000 시리즈에 정의된 ISMS 원칙으로 체계화하고, 위험 분석 도구(Nessus 등)를 활용해 기본 설정의 44개 중위 위험 취약점을 재구성 후 0개로 감소시킨 사례를 제시한다. 이를 통해 Joomla도 적절한 관리·운영 절차와 교육을 갖추면 민감한 정보 포털에 안전하게 활용될 수 있음을 강조한다.

상세 분석

이 연구는 Joomla CMS가 대규모 기업 포털부터 개인 블로그까지 광범위하게 사용됨에 따라 공격 표면이 확대되는 현실을 인식하고, ISO/IEC 27000 시리즈가 제공하는 정보보안 관리체계(ISMS)를 적용하는 방법론을 제시한다. 먼저, 기존 문헌(Schryen, Payne, Lawton 등)을 통해 오픈소스와 폐쇄소스 소프트웨어의 취약점 공개 주기와 심각도 차이가 명확히 드러나지 않음을 정리하고, 오픈소스 보안에 대한 일반적인 오해(백도어 위험, 성능 인증 부재 등)를 재조명한다. 이어서 CMS의 핵심 기능과 역할을 설명하고, 특히 Joomla와 Drupal의 보안 결함 사례를 인용해 비전문가 사용자가 쉽게 노출될 수 있음을 강조한다.

보안 관리 모델로는 ISO/IEC 27001:2005의 PDCA(Plan‑Do‑Check‑Act) 사이클을 기반으로 위험 식별·평가·대응·모니터링 절차를 Joomla 환경에 매핑한다. 위험 분석 단계에서는 Snort, Snare, Tripwire와 같은 IDS/IPS와 Nessus, SAINT와 같은 취약점 스캐너를 활용해 기본 설치 상태에서 44개의 ‘중간’ 수준 취약점을 탐지한다. 여기에는 디폴트 관리자 계정, 불필요한 PHP 모듈, 오래된 라이브러리 등이 포함된다. 이후 보안 패치 적용, 불필요한 서비스 비활성화, 강력한 인증 정책 도입, 파일 권한 재설정 등 ISO 27002 권고사항에 해당하는 구체적 조치를 수행한 결과, 동일 도구로 재검증했을 때 취약점이 0개로 감소한다.

핵심 인사이트는 다음과 같다. 첫째, 오픈소스 CMS도 체계적인 ISMS 적용을 통해 실질적인 보안 수준을 크게 향상시킬 수 있다. 둘째, 자동화된 스캐닝 도구와 ISO 27001 기반의 정책·절차가 결합될 때 위험 감소 효과가 극대화된다. 셋째, 기술적 조치뿐 아니라 보안 인식이 높은 운영 인력의 지속적인 교육·패치 관리가 장기적인 보안 유지에 필수적이다. 마지막으로, 본 논문은 Joomla에 국한되지 않고, 유사한 구조를 가진 다른 오픈소스 CMS에도 동일 프레임워크를 적용할 수 있음을 시사한다.

댓글 및 학술 토론

Loading comments...

의견 남기기