소셜 네트워크와 산업 제어 시스템을 위협하는 취약점 및 공격 종합 분석

초록

본 논문은 온라인 소셜 네트워크(OSN)와 산업 제어 시스템(ICS)에서 발견되는 주요 취약점을 정리하고, 페이스북 기반 악성 애플리케이션(JPGvirus)과 스턱스넷(Stuxnet) 웜을 사례로 들어 공격 메커니즘과 전파 경로를 설명한다. 또한 각 공격에 대한 방어 방안을 제시한다.

상세 분석

논문은 두 개의 전혀 다른 도메인, 즉 소셜 네트워크와 산업 제어 시스템을 하나의 프레임워크 안에서 다루려는 시도를 보인다. 이 접근은 흥미롭지만, 각 분야의 특성을 충분히 구분하지 않아 내용이 얕게 흐른다. OSN 부분에서는 페이스북 애플리케이션 개발 흐름, FBML, FQL, FBJS 등 기술 스택을 나열하고, 악성 FBML 태그를 이용해 사용자의 로컬 디스크에 실행 파일을 심는 ‘JPGvirus’ 시나리오를 제시한다. 그러나 실험 설계가 구체적이지 않으며, 악성 코드가 실제로 페이스북 플랫폼에서 차단되는 메커니즘(예: CSP, 앱 검증)과의 충돌을 무시한다. 또한 ‘Puppetnet’이라는 용어를 도입했지만, 기존 연구와 차별화되는 기술적 기여가 명확히 드러나지 않는다.

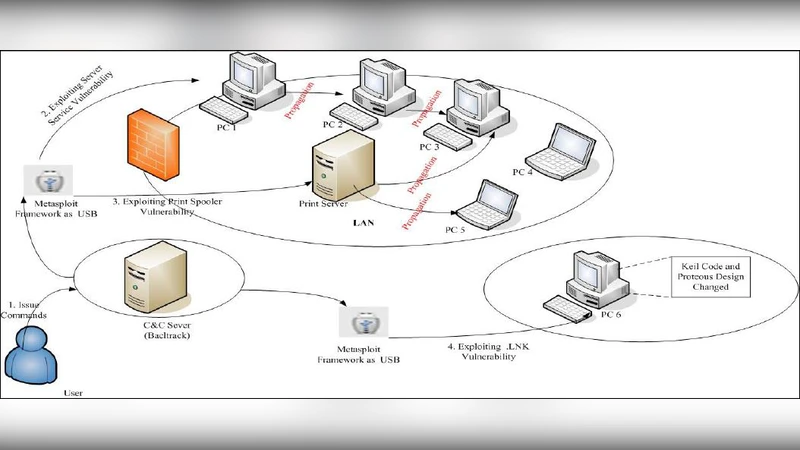

ICS 부분에서는 스턱스넷의 전파 단계(프린트 스풀러, 네트워크 공유, USB)와 세 가지 취약점(MS08‑067, MS10‑061, MS10‑046)을 메타스플로잇으로 재현한다는 주장만을 제시한다. 실제 스턱스넷이 사용한 zero‑day 취약점과 달리, 논문이 선택한 CVE는 이미 공개된 오래된 취약점이며, 스턱스넷의 고유한 PLC 제어 로직 변조(시멘스 WinCC)와는 직접적인 연관성이 부족하다. 실험 환경(Backtrack 4 + Metasploit)도 최신 보안 연구에서 거의 사용되지 않는 구식 툴 체인이며, 재현 가능성을 검증할 로그나 결과가 전혀 제공되지 않는다.

방어 대책으로는 페이스북의 Websense 연동, 프린트 스풀러 실행 파일 제한, .LNK 파일 생성 제한 등을 제시하지만, 이는 기본적인 보안 정책에 불과하고, 실제 공격자가 우회할 수 있는 최신 우회 기법(예: 파일리스 악성코드, 메모리 인젝션)에 대한 논의가 전혀 없다. 전반적으로 논문의 구조는 서론‑배경‑실험‑결론 순으로 전형적이지만, 각 섹션 간 논리적 연결이 약하고, 인용된 문헌(예:

댓글 및 학술 토론

Loading comments...

의견 남기기