스팸 좀비 탐지를 위한 발자국 추적 기반 SYN 패킷 모니터링 시스템

초록

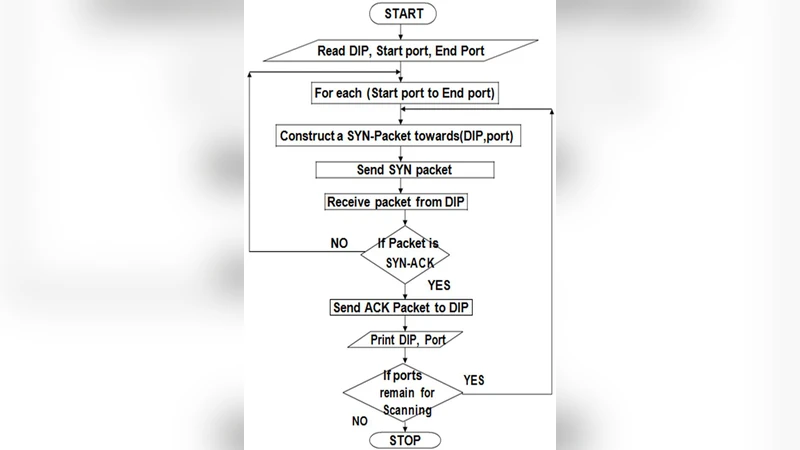

본 논문은 네트워크 내부에서 스팸 전송에 이용되는 감염 머신(스팸 좀비)을 식별하기 위해, 다른 호스트에 대한 정보 수집 시도, 즉 포트·DB 스캔 등 발자국(Footprinting) 행위를 SYN 패킷 흐름으로 감시하는 방법을 제안한다. 비정상적인 SYN 플러딩을 탐지하면 해당 호스트를 악성으로 판단하고 관리자에게 알린다.

상세 분석

논문은 스팸 좀비가 수행하는 전형적인 행위, 특히 대량의 SYN 패킷을 이용한 포트 스캔과 같은 발자국을 중심으로 위협 모델을 정의한다. 기존의 IDS가 시그니처 기반 탐지에 의존하는 반면, 본 연구는 행동 기반 탐지를 강조한다. 제안된 시스템은 네트워크 스위치 혹은 라우터 수준에서 실시간으로 SYN 패킷을 캡처하고, 동일 출발지 IP가 짧은 시간 내에 다수의 목적지 포트에 SYN을 전송하는 패턴을 통계적으로 분석한다. 임계값 설정은 실험 환경에 따라 가변적으로 조정 가능하도록 설계되었으며, 이를 통해 정상적인 트래픽과 악성 트래픽을 구분한다. 실험 결과는 제한된 테스트베드에서 스팸 좀비와 정상 사용자 트래픽을 구분하는 데 높은 정확도를 보였지만, 논문은 다음과 같은 한계를 인정한다. 첫째, SYN 플러딩 자체가 DDoS 공격과 혼동될 위험이 있다. 둘째, 암호화된 터널이나 프록시를 통한 스캔은 탐지 효율을 저하시킬 수 있다. 셋째, 임계값을 과도하게 낮추면 정상적인 네트워크 관리자가 수행하는 포트 스캔까지 오탐지될 가능성이 있다. 또한, 논문은 시스템 구현에 대한 상세한 아키텍처와 성능 평가 지표가 부족해 실무 적용성을 판단하기 어렵다. 향후 연구에서는 머신러닝 기반 이상 탐지와 연계하여 동적 임계값 조정, 그리고 다양한 프로토콜에 대한 확장성을 검토할 필요가 있다.