위치 은폐를 깨다 모바일 SNS 사용자 추적

초록

본 논문은 위챗·스카웃·모모 등 인기 모바일 소셜 네트워크에서 제공하는 상대 거리·정밀도 제한 등 위치 은폐 기법을 정규 사용자 수준의 공격으로 무력화하고, 자동화된 시스템으로 목표 사용자의 정확한 좌표와 주요 방문지를 고정밀로 추적할 수 있음을 실증한다.

상세 분석

이 연구는 세 가지 핵심 가정을 바탕으로 공격을 설계한다. 첫째, 공격자는 LBSN 클라이언트 앱을 정상 사용자와 동일하게 이용할 수 있으며, 서버를 해킹하거나 비공개 API를 호출할 권한이 없다는 제한이다. 둘째, 앱이 제공하는 ‘상대 거리’ 정보와 ‘정밀도 한계’, ‘표시 범위 제한’이라는 은폐 메커니즘만을 활용한다. 셋째, 공격자는 GPS, Wi‑Fi, 셀룰러 등 다양한 위치 제공자를 이용해 자신의 위치를 정밀하게 제어할 수 있다.

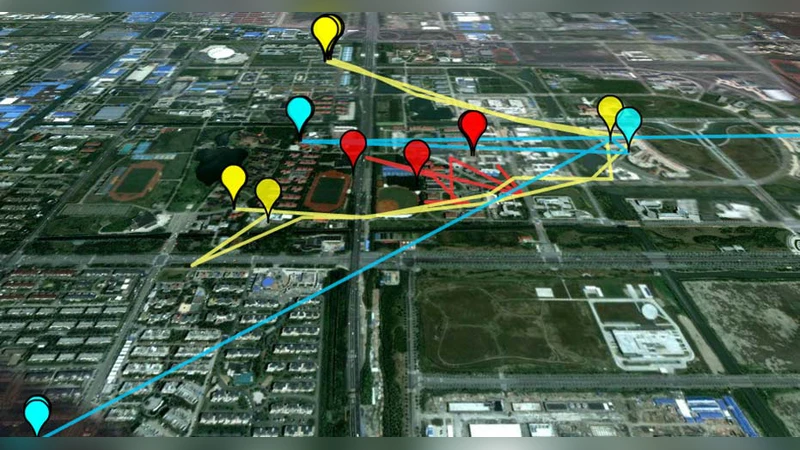

공격 흐름은 크게 네 단계로 나뉜다. 1) 위치 오라클 구축: 공격자는 자신의 디바이스 위치를 임의로 변조(예: GPS 스푸핑)하여 앱에 입력하고, 목표 사용자의 상대 거리 값을 수집한다. 2) 범위‑프리 로컬라이제이션: 여러 서로 다른 위치에서 동일 목표에 대해 거리 값을 얻어 삼변측량 형태의 방정식을 풀어 목표의 좌표를 추정한다. 거리 값이 구간(예: 0~100 m)으로 제한될 경우, 구간 내에서 무작위 샘플링을 반복해 기대값을 수렴시킨다. 3) 연속 추적: 시간에 따라 거리 값이 갱신되는 특성을 이용해 연속적인 위치 추정값을 얻고, 칼만 필터와 같은 베이시안 필터링을 적용해 노이즈를 감소시킨다. 4) 핵심 장소 추출: 일정 기간(3주) 동안 수집된 좌표 시퀀스를 클러스터링(K‑means, DBSCAN)하여 사용자의 Top‑5 방문지를 도출한다.

실험에서는 30명의 자원봉사자를 대상으로 3주간 74회(위챗), 119회(모모), 156회(스카웃) 추적을 수행했으며, 평균 오류는 각각 51 m, 25 m, 130 m이었다. 이는 기존 연구가 제시한 “4개의 시공간 포인트만으로 개인을 식별 가능”하다는 결과와 일맥상통하지만, 실제 서비스 수준에서 자동화된 공격이 가능함을 보여준다.

논문은 방어 측면에서 그리드 레퍼런스 시스템과 다중 레벨 위치 분류를 제안한다. 그리드 방식은 사용자를 격자 셀에 매핑해 절대 좌표 대신 셀 ID만 공개하도록 하며, 셀 크기를 동적으로 조정해 밀집 지역에서는 더 큰 셀을, 외곽 지역에서는 작은 셀을 사용한다. 또한, 거리값을 단순히 구간화하는 것이 아니라, 다중 레벨(예: 10 m, 100 m, 1 km)로 계층화해 공격자가 얻을 수 있는 정보량을 제한한다. 그러나 이러한 방어책도 공격자가 다중 오라클을 결합하고, 셀 경계에서의 오버랩을 이용하면 여전히 정확도를 어느 정도 회복할 수 있다는 점을 논문은 인정한다.

전반적으로 이 연구는 “위치 은폐 = 프라이버시 보장”이라는 산업계의 전제 자체를 재검토하도록 만든다. 상대 거리만 제공한다는 가정하에, 공격자는 충분히 정밀한 위치 추정을 수행할 수 있으며, 이는 수백만 명의 사용자에게 실시간 위치 노출 위험을 초래한다. 따라서 LBSN 서비스 제공자는 단순한 거리 제한이 아닌, 암호학적 프라이버시 보호(예: 동형 암호 기반 근접 테스트)나 완전한 위치 비공개 설계로 전환해야 한다.

댓글 및 학술 토론

Loading comments...

의견 남기기