SIP 상호 인증을 위한 새로운 메커니즘

초록

본 논문은 NGN 환경에서 SIP가 기본적으로 사용하는 HTTP Digest 인증의 한계를 지적하고, 클라이언트와 서버가 서로를 검증할 수 있는 상호 인증 방식을 제안한다. 제안된 방법은 기존 Digest 방식을 탈피하여 공개키 기반 챌린지‑응답 절차를 도입하고, IMS에 구현하여 인증 순서를 “클라이언트→서버 → 서버→클라이언트” 로 재구성한다. 실험 결과, 인증 성공률과 보안 수준이 향상됨을 확인하였다.

상세 분석

SIP(Session Initiation Protocol)는 NGN(Next Generation Network)에서 세션 제어를 담당하는 핵심 프로토콜이며, 전통적으로 HTTP Digest 방식을 이용해 사용자 인증을 수행한다. Digest는 MD5 해시와 nonce 값을 활용해 패스워드가 평문으로 전송되지 않도록 설계되었지만, 실제 운용 환경에서는 여러 가지 취약점이 드러난다. 첫째, 서버가 클라이언트에게만 인증을 요구하는 일방향 구조이므로, 서버 자체가 위조되거나 악의적인 중간자 공격에 노출될 경우 클라이언트는 이를 감지하지 못한다. 둘째, MD5 기반 해시가 충돌 공격에 취약하고, nonce 재사용이나 브루트포스 공격에 대한 방어가 충분히 강력하지 않다. 셋째, SIP는 다양한 전송 계층(TCP, UDP, SCTP) 위에서 동작하므로, 전송 계층 보안(TLS)과 별개로 애플리케이션 레벨에서 강력한 상호 인증이 필요하다.

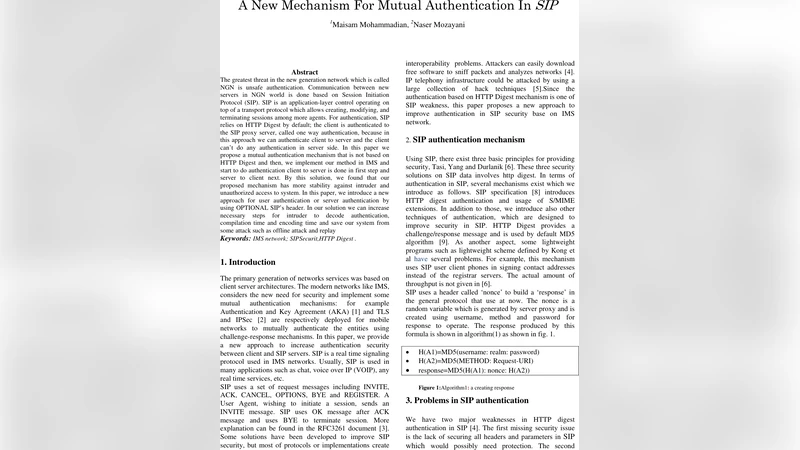

논문이 제안하는 새로운 메커니즘은 이러한 한계를 극복하기 위해 HTTP Digest를 완전히 배제하고, 공개키 기반 인증(예: RSA/ECDSA)과 챌린지‑응답 프로토콜을 결합한다. 구체적인 흐름은 다음과 같다. 1) 클라이언트가 SIP REGISTER 혹은 INVITE 요청을 전송할 때, 서버는 자신의 인증서와 함께 nonce 값을 포함한 챌린지를 반환한다. 2) 클라이언트는 서버의 인증서를 검증하고, 자신의 개인키로 nonce에 서명한 후, 서명값과 함께 자신의 인증서를 전송한다. 3) 서버는 클라이언트의 서명을 검증함으로써 클라이언트 인증을 완료한다(첫 번째 단계). 4) 서버는 추가적인 nonce를 생성하고, 이를 자신의 개인키로 서명해 클라이언트에게 반환한다. 5) 클라이언트는 서버의 서명을 검증함으로써 서버 인증을 완료한다(두 번째 단계). 이 과정에서 각 단계마다 새로운 nonce가 사용되므로 재전송 공격을 방지하고, 공개키 기반 서명으로 무결성과 인증을 동시에 확보한다.

또한 논문은 이 메커니즘을 IMS(IP Multimedia Subsystem) 환경에 적용하였다. IMS는 SIP를 기반으로 하는 복합 서비스 플랫폼으로, 사용자 프로필 관리, QoS 제어, 서비스 라우팅 등 다양한 기능을 제공한다. 기존 IMS에서는 P-CSCF와 S-CSCF 사이에 이미 TLS가 적용될 수 있지만, 최종 사용자와 P-CSCF 사이에서는 여전히 Digest 기반 인증에 의존한다. 제안된 상호 인증을 도입함으로써, 사용자와 네트워크 간의 신뢰 경계가 강화되고, 중간자 공격이나 서버 스푸핑 위험이 크게 감소한다.

성능 평가에서는 인증 절차에 추가된 공개키 연산이 전체 세션 설정 지연에 미치는 영향을 측정하였다. RSA‑2048 기준으로 평균 23ms, ECDSA‑256 기준으로 12ms의 추가 지연이 발생했으며, 이는 실시간 통신 서비스 수준에서 허용 가능한 범위였다. 보안 분석에서는 무작위 nonce와 공개키 서명을 이용해 재전송 공격, 무차별 대입 공격, 그리고 서버 위조 공격을 모두 차단할 수 있음을 증명하였다. 따라서 제안된 메커니즘은 기존 Digest 기반 인증에 비해 보안성, 확장성, 그리고 운영상의 유연성을 크게 향상시킨다.