SAML 기반 웹 싱글 사인온 구현

초록

본 논문은 기업이 외부 SaaS·ASP 서비스에 접근할 때 발생하는 다중 비밀번호 관리 문제를 해결하기 위해 SAML 2.0을 활용한 웹 싱글 사인온(SSO) 솔루션을 설계·구현한 과정을 제시한다. 주요 구성 요소인 아이덴티티 제공자(IDP)와 서비스 제공자(SP)의 메타데이터 교환, 프로토콜·바인딩 선택, 인증 흐름을 상세히 설명하고, 오픈소스 툴킷(OpenSAML)과 상용 제품을 이용한 실험 환경을 구축한다.

상세 분석

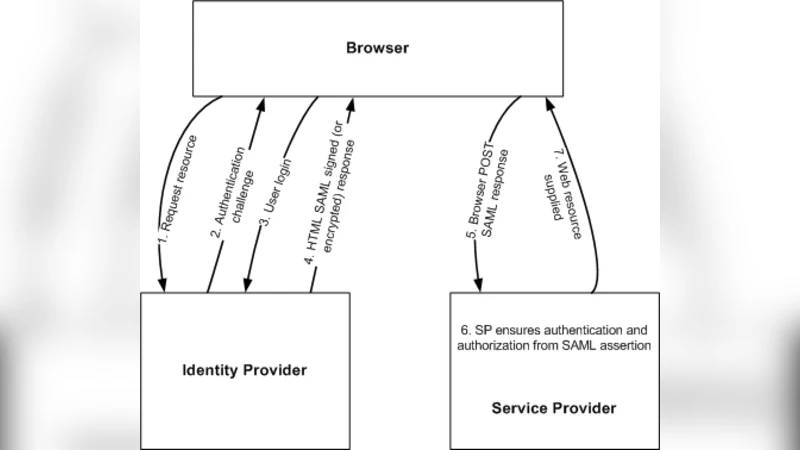

이 논문은 SAML 2.0 표준이 제공하는 인증·인가 메커니즘을 기업 내부의 중앙 인증 시스템과 외부 서비스 제공자 간의 신뢰 관계 구축에 어떻게 적용될 수 있는지를 단계별로 분석한다. 먼저 OASIS가 정의한 SAML의 핵심 개념—Assertion, Protocol, Binding, Profile—을 정리하고, 특히 Web Browser SSO Profile과 Artifact Resolution Profile 두 가지 프로파일을 중심으로 인증 흐름을 도식화한다. Web Browser SSO Profile에서는 HTTP‑POST 바인딩을 이용해 IDP가 서명·암호화된 Assertion을 SP에 전달하고, SP는 이를 검증·파싱하여 사용자를 자동 로그인시킨다. 반면 Artifact Resolution Profile은 브라우저가 작은 아티팩트만 전송하고, 실제 Assertion은 백엔드 채널(예: SSL VPN)로 교환함으로써 네트워크 부하와 노출 위험을 최소화한다. 논문은 메타데이터 교환 절차를 상세히 기술한다. 메타데이터 XML 파일은 EntityDescriptor, IDPSSODescriptor, SPSSODescriptor 등 필수 요소와 WantAuthnRequestsSigned, WantAssertionsSigned 같은 옵션을 포함해 양측의 바인딩, 키 정보, 서비스 엔드포인트를 명시한다. 이를 통해 수동 설정 오류를 크게 줄이고, 새로운 파트너와의 연동을 메타데이터 파일 교환만으로 자동화할 수 있다. 구현 단계에서는 OpenSAML 툴킷을 기반으로 Shibboleth, OpenSSO 등 오픈소스·상용 제품을 비교하고, 선택된 제품에 메타데이터를 업로드하고 키스토어를 구성하는 과정을 설명한다. 또한 사용자 식별자(NameID) 선택—email, employeeID, transient 등—과 속성 전달 방식을 설계하여 기업 내부 LDAP와 연동한다. 보안 측면에서는 Assertion 서명, XML 암호화, SSL/TLS 전송 보호, 그리고 Single Logout 프로토콜을 활용한 전역 로그아웃 메커니즘을 도입한다. 마지막으로 브라우저 디버거와 SAML 디코더를 이용한 테스트 방법을 제시하고, 인증 성공·실패 시 로그 분석을 통해 문제점을 진단한다. 전체적으로 논문은 SAML 2.0 기반 SSO 구축 시 고려해야 할 표준 호환성, 메타데이터 관리, 바인딩 선택, 보안 강화 방안 등을 체계적으로 정리하고, 실무 적용 가능성을 높이는 구체적인 구현 가이드를 제공한다.

댓글 및 학술 토론

Loading comments...

의견 남기기