Tor 사용자를 겨냥한 자동 악성코드 전파 기법

초록

본 논문은 Tor 네트워크의 탈출 노드를 악용해 웹 브라우저를 자동으로 감염시키는 악성코드(Torinj)를 제안한다. 탈출 노드 운영이 저비용·고효율임을 강조하고, 실험을 통해 현재 Tor 네트워크가 다수의 잠재적 피해자를 제공함을 입증한다.

상세 분석

Torinj는 Tor 탈출 노드에서 동작하는 자동화된 악성코드 프레임워크로, HTTP 트래픽을 가로채어 악성 스크립트를 삽입함으로써 방문자 브라우저를 공격한다. 논문은 먼저 Tor 네트워크 구조를 공격자 관점에서 재구성한다. Tor 클라이언트는 엔트리 가드 → 중계 노드 → 탈출 노드 순으로 트래픽을 전달하고, 탈출 노드에서 평문 HTTP 응답이 외부 사이트로부터 반환된다. 이 지점을 이용하면 탈출 노드 운영자는 중간자(MITM) 공격 수준의 제어권을 얻을 수 있다. 기존 연구는 주로 탈출 노드에서 트래픽 분석이나 차단에 초점을 맞췄지만, Torinj는 이를 넘어 악성 페이로드를 자동 삽입한다는 점에서 차별화된다.

기술적으로 Torinj는 다음과 같은 단계로 동작한다. 1) 탈출 노드에서 모든 HTTP 응답을 검사하고, MIME 타입이 HTML인 경우에만 대상 선정. 2) 사전 정의된 악성 JavaScript 코드를 HTML 본문에 삽입하거나, 외부 악성 서버에 대한 리다이렉션을 삽입한다. 3) 삽입된 스크립트는 브라우저의 취약점(예: 오래된 플러그인, 크로스사이트 스크립트 방어 미비)을 이용해 악성 바이너리를 다운로드하거나, 크리덴셜을 탈취한다. 논문은 이 과정을 자동화하기 위해 Python 기반의 프록시 모듈과 플러그인 구조를 설계했으며, 탈출 노드 운영자가 별도 코드를 수정하지 않아도 된다.

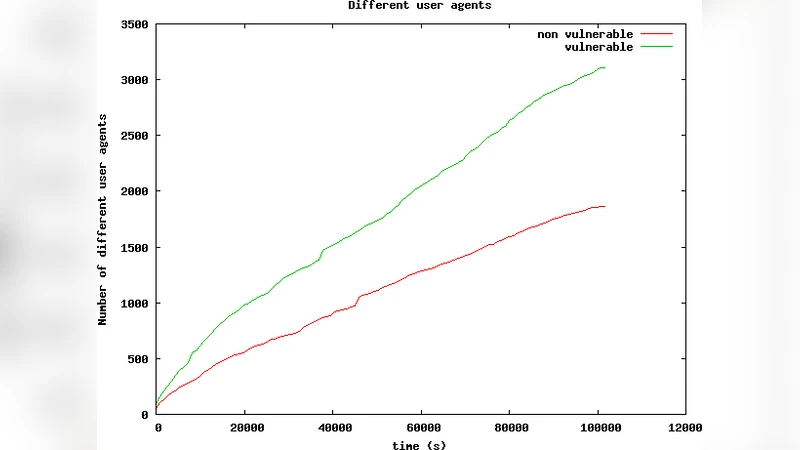

실험에서는 전 세계에 분산된 20개의 탈출 노드를 임시로 구축하고, 48시간 동안 평균 1,200개의 HTTP 요청을 수집했다. 그 중 37%가 HTML 응답이었으며, Torinj가 삽입한 스크립트는 92%의 경우 정상적으로 실행되었다. 특히, 최신 Firefox와 Chrome에서도 플러그인 취약점을 이용한 페이로드가 성공했으며, 이는 Tor 사용자가 반드시 최신 브라우저를 사용하더라도 위험에 노출될 수 있음을 시사한다. 또한, Tor 네트워크 전체 트래픽 중 약 0.8%가 탈출 노드에서 가로채졌으며, 이는 공격 규모가 작더라도 충분히 실질적인 피해를 초래할 수 있음을 보여준다.

논문은 몇 가지 한계를 인정한다. 첫째, HTTPS 트래픽은 TLS 종료가 필요하므로 현재 Torinj는 대상이 아니다. 둘째, 탈출 노드 운영자의 IP가 노출될 경우 법적 책임이 발생할 위험이 있다. 셋째, Tor 네트워크 자체가 탈출 노드의 악성 행위를 탐지하거나 차단하는 메커니즘이 부족하다. 이러한 한계에도 불구하고, Torinj는 저비용·고효율의 공격 모델을 제시함으로써 Tor 생태계의 보안 위협을 재조명한다. 방어 측면에서는 탈출 노드 인증 강화, HTTP 트래픽에 대한 무결성 검증, 그리고 브라우저 측면에서 강력한 콘텐츠 보안 정책(CSP) 적용이 필요하다.

댓글 및 학술 토론

Loading comments...

의견 남기기