이기종 네트워크 인증·키합의 프로토콜 조사

초록

본 논문은 차세대 개방형 코어 네트워크 환경에서 모바일 단말의 초기 인증 및 키 합의를 위한 기존 연구와 표준(핵심 워킹그룹인 HOKEY, Mobile Ethernet, 3GPP)을 분석한다. 각 접근 방식이 제시하는 보안 메커니즘을 비교·평가하여 강점과 약점을 도출하고, 다중 사업자 간 상호 운용성을 확보하기 위한 과제를 제시한다.

상세 분석

차세대 네트워크(NGN)는 2·3세대와 달리 단일 사업자가 코어를 독점하지 않고, 여러 사업자가 공동으로 코어 인프라를 운영한다는 특징을 가진다. 이러한 개방형 구조는 사용자의 이동성 및 서비스 접근성을 크게 향상시키지만, 동시에 인증·키합의(AKA) 단계에서 새로운 위협 표면을 만든다. 기존 2G/3G 시스템은 사업자 내부에서만 인증을 수행했기 때문에 신뢰 경계가 명확했지만, NGN에서는 서로 다른 사업자 간에 인증 정보를 안전하게 교환하고, 키를 공유해야 한다.

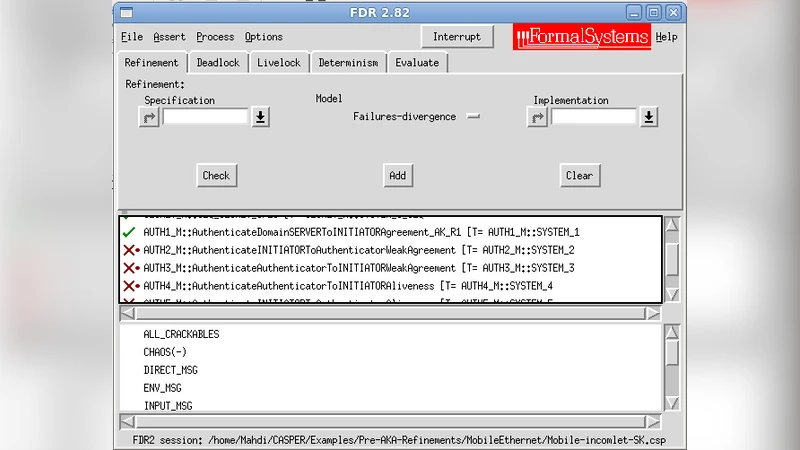

논문은 세 가지 주요 프레임워크를 중심으로 분석한다. 첫째, IETF HOKEY 워킹그룹은 ‘핵심 네트워크 보안’이라는 목표 아래, 인증서 기반 상호 인증과 Diffie‑Hellman 키 교환을 결합한 프로토콜을 제안한다. 이 방식은 강력한 암호학적 기반을 제공하지만, 인증서 관리와 폐기 절차가 복잡해 운영 비용이 상승한다는 단점이 있다. 둘째, Mobile Ethernet은 Ethernet 기반 라디오 액세스 네트워크(RAN)에서 사용되는 경량 인증 메커니즘을 제시한다. EAP‑TLS 혹은 EAP‑TTLS와 같은 기존 EAP 변형을 활용해 인증을 수행하고, 이후 MACsec을 통해 데이터 평면을 보호한다. 이 접근은 구현이 비교적 쉬우며, 기존 Ethernet 인프라와의 호환성이 높지만, 키 재협상 시 발생하는 지연과 대역폭 소모가 문제로 지적된다. 셋째, 3GPP는 기존 AKA 프로토콜을 확장해 ‘Inter‑Operator Authentication’(IOA) 시나리오를 지원한다. 공개키 기반 인증서와 SIM 기반 비대칭 키를 결합해, 사용자 단말이 여러 사업자 네트워크에 동시에 인증할 수 있게 한다. 이 방식은 사용자 투명성을 유지하면서도, 사업자 간 신뢰 체인을 구축할 수 있지만, SIM 카드의 저장 용량 및 연산 능력 제한으로 인해 복잡한 암호 연산이 부담이 될 수 있다.

각 프레임워크는 ‘보안·성능·확장성’이라는 세 축에서 서로 다른 트레이드오프를 보인다. HOKEY는 보안성을 최우선으로 하지만 운영 복잡성이 크고, Mobile Ethernet은 성능과 구현 용이성을 강조하지만 보안 수준이 상대적으로 낮다. 3GPP는 보안과 사용자 경험을 균형 있게 제공하려 하지만, 기존 인프라와의 호환성 확보에 추가적인 표준화 작업이 필요하다. 또한, 다중 사업자 환경에서 신뢰 관리(Trust Anchor)와 키 관리(KMS)의 중앙화 여부, 그리고 사후 침해 대응 메커니즘이 충분히 논의되지 않은 점이 공통적인 약점으로 나타난다.

이러한 분석을 토대로 논문은 향후 연구 방향으로, 블록체인 기반 분산 신뢰 모델, 경량 포스트-양자 암호 적용, 그리고 AI 기반 이상 탐지와 연계한 동적 키 교환 프로토콜을 제시한다. 특히, 인증서 폐기와 재발급을 자동화하고, 사업자 간 정책을 표준화하는 메타‑프레임워크가 필요함을 강조한다.

댓글 및 학술 토론

Loading comments...

의견 남기기