DNS 보안 강화와 DNSSEC 구현 분석

초록

본 논문은 기존 DNS 프로토콜의 구조적 취약점을 짚어낸 뒤, IETF가 제시한 DNSSEC의 설계와 구현 방식을 상세히 살펴보고, 실제 운용 시 나타나는 주요 약점과 한계를 종합적으로 분석한다.

상세 분석

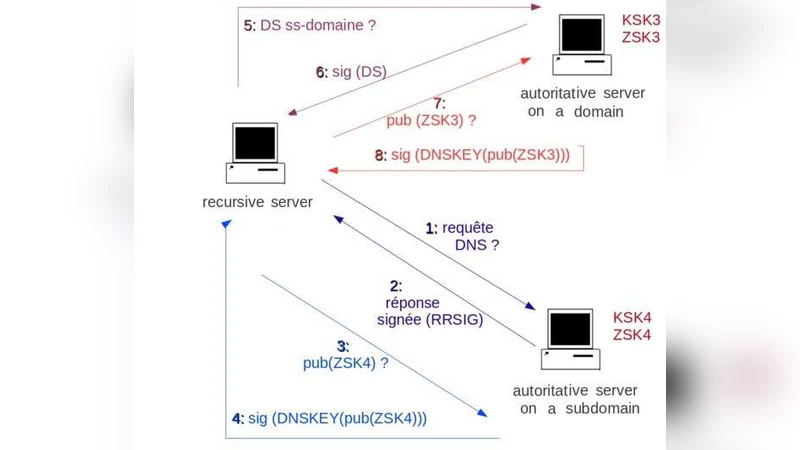

DNS는 전 세계 인터넷 서비스의 근간을 이루지만, 원본 인증과 무결성 검증이 부재한 설계적 한계 때문에 캐시 포이즈닝, 스푸핑, 증폭 DDoS 등 다양한 공격에 노출된다. 이러한 문제를 해결하고자 DNSSEC이 도입되었으며, 공개키 기반 암호화와 디지털 서명을 활용해 응답 데이터의 무결성을 검증한다. 논문은 DNSSEC의 핵심 구성 요소인 DNSKEY, RRSIG, DS, NSEC/NSEC3 레코드가 어떻게 체인 오브 트러스트를 형성하는지를 설명하고, 키 서명키(KSK)와 영역 서명키(ZSK)의 역할 분리를 통해 키 관리 효율성을 높인 점을 강조한다. 그러나 구현 단계에서 나타나는 몇 가지 구조적 약점이 존재한다. 첫째, 서명된 레코드의 크기가 크게 증가하면서 UDP 패킷이 IP 단편화 위험에 노출되고, 이는 중간자 공격이나 패킷 손실에 취약하게 만든다. 둘째, 키 롤오버 절차가 복잡하고 타이밍에 민감해 운영자의 실수로 인증 체인이 끊어질 위험이 있다. 셋째, NSEC와 NSEC3 레코드가 제공하는 영역 열거 기능은 프라이버시 침해 가능성을 내포한다. 넷째, 현재 대부분의 DNSSEC 구현이 RSA‑SHA‑1 기반에 의존하고 있어, 향후 양자 컴퓨팅 시대에 대비한 알고리즘 전환이 시급하다. 마지막으로, 신뢰 앵커(루트 키) 관리가 중앙집중식으로 이루어지면서 신뢰 모델 자체가 단일 실패점(single point of failure)으로 작용한다는 점도 지적한다. 이러한 분석을 통해 논문은 DNSSEC이 무결성 보장은 강화했지만, 성능, 프라이버시, 키 관리 측면에서 여전히 개선 여지가 많음을 결론짓는다.