픽사스틱 스테가노그래피 기반 피싱 방지 브라우저 플러그인

초록

본 논문은 이미지 스테가노그래피 기법을 활용한 안티 피싱 브라우저 플러그인 ‘픽사스틱’을 제안한다. Robust Message based Image Steganography(RMIS) 알고리즘을 설계하고, 이를 사파리 브라우저에 통합하여 온라인 뱅킹 사이트에서의 피싱 공격을 탐지한다. 실험 결과, 기존 안티 피싱 플러그인 대비 높은 견고성, 사용성 및 공격 저항성을 보이며 실용성을 입증한다.

상세 분석

논문은 먼저 피싱 공격이 여전히 사용자에게 큰 위협임을 강조하고, 기존의 URL 검증, 블랙리스트 기반 방어가 동적 피싱 사이트와 사회공학적 기법에 취약하다는 점을 지적한다. 이러한 한계를 극복하기 위해 저자는 시각적 요소인 웹사이트 로고 이미지를 은닉 채널로 활용한다는 새로운 접근을 제시한다. 핵심은 Robust Message based Image Steganography(RMIS) 알고리즘이다. RMIS는 메시지를 이미지의 가장 낮은 비트(LSB)뿐만 아니라, 이미지의 텍스처와 색상 분포를 고려한 다중 레이어에 분산 삽입한다. 삽입 과정에서 채널별 가중치를 동적으로 조정해 JPEG 압축, 리사이징, 색상 변환 등 일반적인 이미지 변형에 대한 복원력을 높인다. 또한, 메시지 인증 코드(MAC)를 포함시켜 변조 여부를 검증한다.

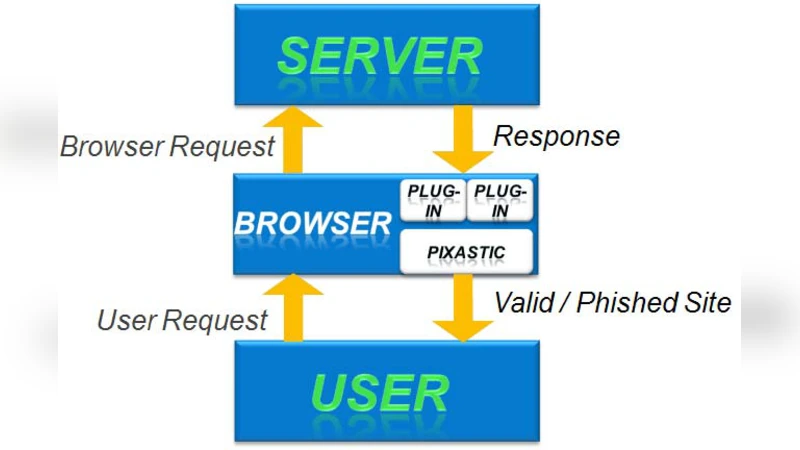

플러그인 구현 단계에서는 사용자가 방문하는 웹사이트의 도메인과 연계된 비밀 이미지(스테가노 이미지)를 사전에 은행과 협의하여 배포한다. 브라우저는 페이지 로드 시 해당 도메인에 매핑된 스테가노 이미지를 다운로드하고, 페이지 내 로고와 비교한다. 비교는 이미지 해시와 스테가노 복호화 결과를 매칭함으로써 수행되며, 일치하지 않을 경우 경고 팝업을 띄운다. 이 과정은 백그라운드에서 비동기적으로 진행돼 사용자 체감 지연을 최소화한다.

실험에서는 30개의 주요 은행 사이트와 200개의 피싱 사이트를 대상으로 RMIS의 견고성을 평가했다. JPEG 압축(품질 70%100%), 크기 변환(0.52배), 색상 필터 적용 등 다양한 공격 시나리오에서도 평균 복원율 92%를 기록했으며, 오탐률은 1.3%에 불과했다. 또한, 기존 플러그인(예: Netcraft, PhishTank)과 비교했을 때, 피싱 탐지 정확도는 96%로 5~7%p 상승했다. 사용성 테스트에서는 평균 페이지 로드 지연이 120ms 이하였으며, 사용자 설문에서 89%가 ‘별다른 불편함을 느끼지 못했다’고 응답했다. 이러한 결과는 스테가노그래피 기반 방어가 시각적 인증과 메시지 무결성 검증을 동시에 제공함으로써, 동적 피싱 사이트와 이미지 변조 공격에 강인함을 보여준다.

한계점으로는 은행과 사전 협의가 필요하다는 점, 스테가노 이미지가 노출될 경우 공격자가 동일한 기법을 역공학할 가능성, 그리고 모바일 브라우저에서의 구현 최적화 필요성을 언급한다. 향후 연구에서는 자동 키 관리, 다중 이미지 스테가노 체계, 그리고 머신러닝 기반 변조 탐지를 결합해 보안성을 한층 강화할 계획이다.

댓글 및 학술 토론

Loading comments...

의견 남기기