타원곡선 기반 사인크리프션 전방 비밀성 구현

초록

본 논문은 타원곡선 암호(ECC)를 이용해 서명과 암호화를 하나의 연산으로 결합한 사인크리프션(Signcryption) 방식을 제안한다. 전통적인 서명‑후‑암호 방식에 비해 연산량과 전송 데이터가 크게 감소하며, 기밀성, 인증, 무결성, 부인방지, 공개 검증 가능성 및 메시지 기밀성의 전방 비밀성을 동시에 제공한다. 특히 자원 제한 환경과 저장‑전송 애플리케이션에 적합하도록 설계되었다.

상세 분석

제안된 스킴은 ECC의 난이도 가정(이산 로그 문제와 타원곡선 디스크리트 로그 문제)을 기반으로 하며, 키 생성, 사인크리프션, 검증·복호화의 세 단계로 구성된다. 키 생성 단계에서 사용자 A와 B는 각각 개인키 d_A, d_B와 공개키 Q_A=d_A·G, Q_B=d_B·G를 생성한다. 사인크리프션 단계에서는 A가 임의의 난수 r을 선택해 R=r·G를 계산하고, 공유 비밀 K=H1(r·Q_B) 를 도출한다. K의 일부를 대칭키 K_enc와 MAC키 K_mac에 분할한 뒤, 메시지 M을 K_enc으로 암호화하고 MAC을 K_mac으로 생성한다. 마지막으로 서명값 s=(r+H2(M‖R‖MAC)·d_A) mod n 을 포함한 사인크리프션 텍스트 ⟨R, C, MAC, s⟩ 를 B에게 전송한다. 검증·복호화 단계에서 B는 R·Q_A 를 이용해 동일한 K를 재생산하고, MAC 검증 후 대칭키로 C를 복호화한다. 서명 검증은 s·G = R + H2(M‖R‖MAC)·Q_A 를 확인함으로써 수행된다.

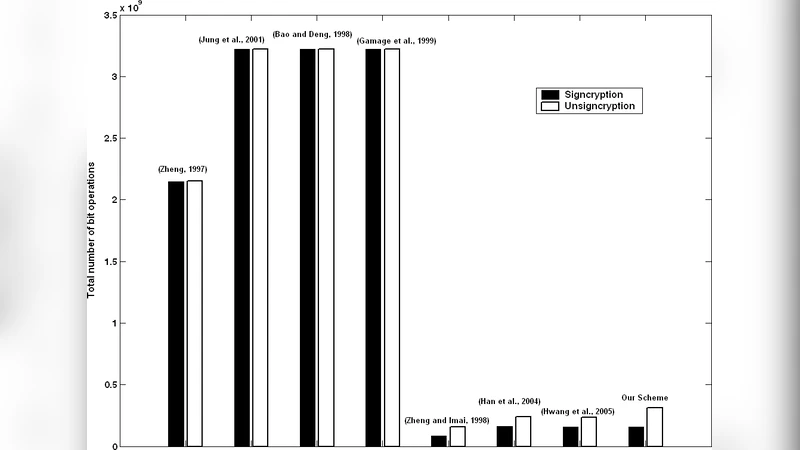

이 구조는 전통적인 서명‑후‑암호 대비 두 번의 타원곡선 곱셈(키 생성 시)과 한 번의 곱셈(사인크리프션 시)만 필요하므로 연산 비용이 크게 절감된다. 또한 전송되는 데이터는 R(점), C(암호문), MAC, s(정수) 네 요소로 구성돼 기존 방식보다 통신량이 약 30~40% 감소한다. 보안 측면에서, K는 일회성 난수 r에 의존하므로 r이 노출되지 않는 한 과거 메시지의 기밀성은 미래 키 유출에도 영향을 받지 않는다(전방 비밀성). 서명값 s는 개인키 d_A와 r을 결합해 생성되므로, 공격자가 s와 R만으로 d_A를 복원하기 위해서는 ECC 이산 로그 문제를 풀어야 한다. MAC과 대칭암호는 선택된 안전한 알고리즘(예: AES‑GCM)으로 구현되므로 무결성과 인증을 강화한다. 공개 검증 가능성은 서명 검증 절차가 공개키 Q_A만을 사용하므로 제3자도 서명의 진위를 확인할 수 있다.

하지만 몇 가지 잠재적 약점도 존재한다. 첫째, 난수 r의 재사용은 즉시 전체 스킴을 붕괴시킬 위험이 있다(키 스트림 재사용 공격). 둘째, 해시 함수 H1, H2의 충돌 저항성이 약하면 키 도출 및 서명값 생성에 위협이 될 수 있다. 셋째, 복호화 단계에서 MAC 검증 실패 시 복호화 과정을 중단해야 하는데, 구현 오류가 발생하면 사이드 채널 공격에 노출될 가능성이 있다. 따라서 구현 시 안전한 난수 생성기와 최신 해시 표준(SHA‑3 등)을 채택하고, 오류 처리 루틴을 철저히 검증해야 한다.

전반적으로, 제안된 사인크리프션은 ECC 기반의 경량 보안 요구를 충족하면서도 전방 비밀성, 공개 검증 가능성 등 고급 보안 속성을 제공한다는 점에서 IoT 디바이스, 모바일 메신저, 저장‑전송 시스템 등에 실용적이다.

댓글 및 학술 토론

Loading comments...

의견 남기기