피싱 방지와 탐지를 위한 최신 기술 및 실천 가이드

초록

본 논문은 사회공학 기반 사이버 범죄인 피싱의 공격 단계와 유형을 체계적으로 정리하고, 피싱 웹페이지 탐지를 위한 최신 기술들을 비교·분석한다. 또한 기업과 개인 사용자를 위한 실효성 높은 예방·대응 방안을 제시한다.

상세 분석

피싱은 “password + fishing”이라는 말장난처럼, 사용자의 인증 정보를 낚아채어 금전적 손실을 초래하는 대표적인 사회공학 공격이다. 논문은 먼저 피싱 공격을 준비·전파·수집·이용의 네 단계로 구분한다. 준비 단계에서는 공격자가 타깃 프로파일링을 수행하고, 신뢰받는 브랜드의 도메인·디자인을 모방한 가짜 사이트를 구축한다. 전파 단계에서는 이메일, SMS, 메신저, 소셜 미디어 등 다양한 채널을 통해 피싱 링크를 대량 배포한다. 수집 단계에서는 가짜 로그인 페이지에 입력된 사용자 ID·비밀번호, 2단계 인증 코드 등을 실시간으로 탈취한다. 마지막 이용 단계에서는 탈취된 정보를 이용해 금융 계좌 이체, 계정 탈취, 추가 피싱 캠페인 자동화 등 다양한 악용이 이루어진다.

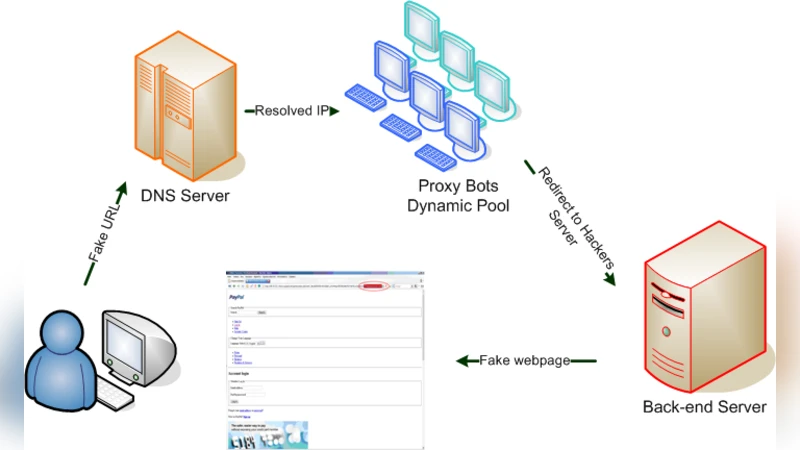

피싱 유형은 스피어 피싱, 워터링 홀 피싱, 클론 피싱, 스미싱, 파밍 등으로 세분화된다. 스피어 피싱은 특정 개인이나 조직을 목표로 맞춤형 메일을 보내 성공률을 높이며, 워터링 홀 피싱은 특정 커뮤니티 사이트를 감염시켜 다수 사용자를 동시에 노린다. 클론 피싱은 기존 정상 메일을 복제해 악성 링크만 교체하는 방식이며, 스미싱은 모바일 환경에서 문자 메시지를 이용한다. 파밍은 DNS 캐시 포이즈닝이나 호스트 파일 변조를 통해 사용자를 자동으로 가짜 사이트로 유도한다.

탐지 기술은 크게 정적 분석, 동적 분석, 머신러닝 기반 모델, 브라우저 플러그인/확장 프로그램으로 나뉜다. 정적 분석은 URL 문자열, 도메인 연령, WHOIS 정보, SSL 인증서 유무 등을 규칙 기반으로 평가한다. 동적 분석은 샌드박스 환경에서 페이지 로드 시 발생하는 스크립트 행동, 리다이렉션 체인, 쿠키 조작 등을 모니터링한다. 머신러닝 모델은 피싱과 정상 페이지를 구분하기 위해 텍스트 특징(예: 의심스러운 어휘, 맞춤법 오류), 시각적 특징(브랜드 로고 유사도), 네트워크 트래픽 패턴 등을 학습한다. 최근 연구에서는 딥러닝 기반 이미지 비교와 자연어 처리(NLP) 기법을 결합해 피싱 페이지를 높은 정확도로 식별한다. 브라우저 플러그인은 실시간 URL 검증과 사용자 경고를 제공하지만, 최신 피싱 기법에 대한 업데이트가 늦어질 경우 회피당할 위험이 있다.

논문은 탐지 기술의 한계점도 지적한다. 규칙 기반 시스템은 새로운 변종에 취약하고, 머신러닝 모델은 라벨링된 데이터 부족과 오탐률 문제에 직면한다. 또한, 사용자의 보안 인식 부족이 피싱 성공률을 높이는 주요 요인임을 강조한다. 따라서 기술적 방어와 함께 보안 교육, 다중 인증(MFA) 확대, 이메일 인증 강화, 도메인 인증(DKIM, DMARC, SPF) 정책 적용이 필수적이다.

댓글 및 학술 토론

Loading comments...

의견 남기기