피싱 전자상거래 위협 성장

초록

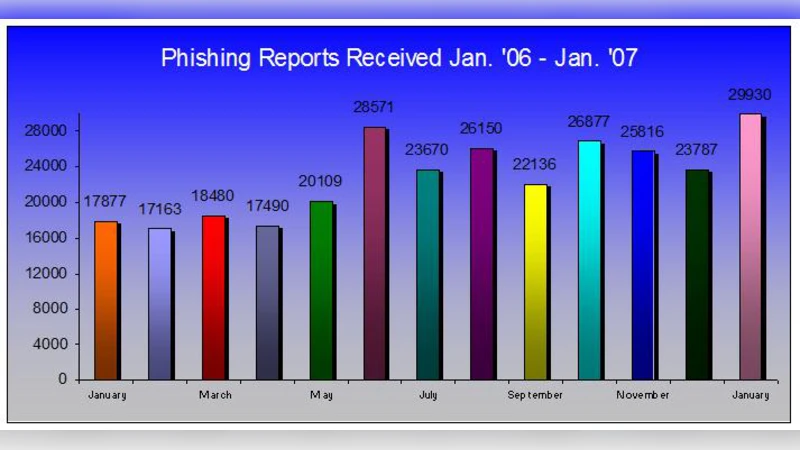

본 논문은 전자상거래 환경에서 피싱이 어떻게 진화하고 다양한 형태(디셉티브, 스피어, 바이싱, 파밍 등)로 나타나는지를 정리하고, APWG와 한국인터넷보안센터의 최신 통계와 함께 피싱 생태계, 피해 규모 및 대응 방안을 제시한다.

상세 분석

피싱은 단순한 스팸 메일을 넘어 사회공학과 기술적 서브터지(키로깅, 웹 트로이목, DNS 포이즈닝 등)를 결합한 복합 공격이다. 논문은 먼저 피싱을 “스푸핑 이메일 + 위조 웹페이지” 구조로 정의하고, 이 구조가 사용자를 속여 로그인 정보, 신용카드 번호, 사회보장번호 등을 탈취한다는 점을 강조한다. 이어서 피싱 변종을 열거한다. 디셉티브 피싱은 대량 메일을 통해 일반 사용자를 표적으로 삼으며, 스피어 피싱은 특정 조직·인물을 정밀 타깃팅한다. 바이싱은 음성채널을 이용해 고객센터 사칭 전화를 걸어 정보를 빼내고, 파밍은 DNS 혹은 hosts 파일을 변조해 사용자를 가짜 사이트로 유인한다. 악성코드 기반 피싱은 첨부파일이나 드라이브‑바이‑다운로드를 통해 키로거·스크린로거를 설치하고, 세션 하이재킹은 사용자가 인증을 마친 직후 세션을 가로채어 무단 거래를 수행한다. 또한, 콘텐츠 인젝션, MITM, 검색엔진 피싱 등 다양한 기법이 복합적으로 사용된다. 피싱 생태계는 봇넷 운영자, 피싱 사이트 제작자, 정보 판매자 등으로 구성된 ‘마이크로이코노미’를 형성하며, 이들 간 역할이 겹치고 유동적이다. 통계적으로는 2006년 한국에서 보고된 피싱 사이트가 1,266개(월 평균 105.5개)이며, 주로 금융·전자상거래 분야가 목표가 된다. 포트 80 사용이 대부분이며, 하나의 IP가 다수 도메인을 호스팅하는 ‘ROCK 피싱’ 현상이 나타난다. 이러한 복합적 위협은 금전적 손실, 브랜드 이미지 훼손, 법적 책임, 생산성 저하 등 다방면에 부정적 영향을 미친다. 논문은 APWG, 연방거래위원회, 디지털 피시넷, 한국인터넷보안센터 등 국제·국내 협력체가 피싱 사이트 식별·정보 공유·법 집행 지원을 통해 대응하고 있음을 언급한다. 그러나 공격자들의 기술 고도화와 조직화가 진행됨에 따라 기존 대응만으로는 충분치 않으며, 지속적인 위협 인텔리전스와 사용자 교육, 시스템 방어 강화가 필요함을 강조한다.

댓글 및 학술 토론

Loading comments...

의견 남기기