비행 시뮬레이터 보안 계획: DoD를 위한 PKI 기반 2단계 인증 솔루션

초록

본 논문은 미 국방부의 기밀 비행 시뮬레이터 시스템에 대해 웹 기반 인증 인프라를 설계·구현하는 방안을 제시한다. 두 가지 2단계 인증(토큰·CAC 카드)과 자체 PKI, 분산 아키텍처, FISMA·NIST 레벨 4 준수를 중심으로 보안 정책, 시스템 하드닝, 데이터베이스 보호, SDLC 관리 방안을 상세히 기술한다.

상세 분석

이 논문은 미 국방부(DoD) 고위험 애플리케이션인 ‘Prometheus Flight Simulator’를 대상으로 한 종합 보안 설계 문서이다. 가장 핵심적인 요소는 두 가지 형태의 2단계 인증을 결합한 인증 체계다. 첫 번째는 하드웨어 토큰(시간 기반 OTP)이며, 두 번째는 CAC(Common Access Card) 기반 PKI 인증이다. CAC 인증은 클라이언트 브라우저가 카드에 저장된 X.509 인증서를 서버에 제출하고, OCSP·CRL을 통해 실시간 인증서 상태를 검증함으로써 비인가 접근을 차단한다.

아키텍처는 기존 DoD의 분산 보안 모델을 그대로 따르면서, DMZ에 토큰 인증 서버와 PKI 서버를 배치하고 내부 네트워크에 애플리케이션 서버와 데이터베이스 서버를 두는 3계층 구조를 채택한다. 이는 단일 장애점(SPOF)을 최소화하고, 각 계층별 방화벽 정책을 세분화해 침투 경로를 제한한다.

컴플라이언스 측면에서는 FISMA와 NIST SP 800‑53 레벨 4 요구사항을 모두 만족하도록 설계하였다. 구체적으로 최소 권한 원칙(Least Privilege) 적용, 강력 암호화(FIPS 140‑2 인증 모듈 사용), 비밀번호 정책 강화, 로그 무결성 보장을 위해 중앙 SIEM 시스템과 연계한다.

시스템 하드닝은 불필요한 포트 차단, 자동 실행 프로그램 비활성화, USB 사용 제한 등 물리·논리적 방어를 병행한다. 또한, 정기적인 네트워크·호스트 취약점 스캔(NIST SP 800‑61 권고)과 악성코드 탐지를 통해 위협을 사전 차단한다.

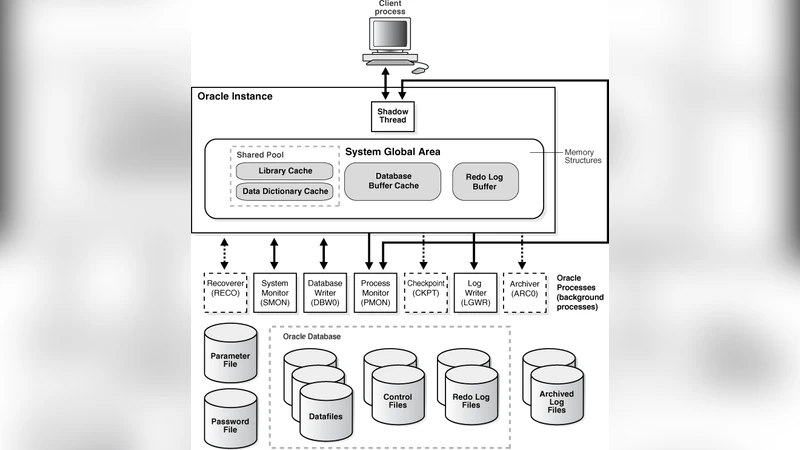

데이터베이스는 Oracle을 사용하며, 애플리케이션과의 연동은 파라미터화된 쿼리와 트랜잭션 관리로 SQL 인젝션을 방지한다. 데이터 전송은 TLS 1.2 이상으로 암호화하고, 저장 데이터는 AES‑256으로 암호화한다. 백업은 암호화된 오프라인 스토리지에 주기적으로 수행하며, 복구 절차는 DR 플랜에 명시한다.

SDLC는 애자일 기반으로 진행되며, 각 스프린트마다 보안 검토와 코드 정적 분석(CodePro Analytix) 및 동적 테스트를 수행한다. 변경 관리 절차는 Git 기반 버전 관리와 승인 워크플로우를 통해 추적 가능하게 설계하였다.

전반적으로 이 설계는 DoD의 고보안 요구사항을 충족하면서도 확장성을 확보한다. 향후 10만 명 규모의 사용자 온보딩을 고려한 설계는 인증 인프라와 디렉터리 서비스의 수평 확장을 지원한다.

댓글 및 학술 토론

Loading comments...

의견 남기기