비디오게임 산업의 IT 보안 위협과 대응 전략

초록

본 논문은 비디오게임 산업에서 발생하는 주요 IT 보안 위협을 살펴보고, ZeniMax Media를 사례로 한 예비 보안 평가 결과를 제시한다. 기업 인수·합병, 패치 관리 부실, 일반 소프트웨어 취약점, 네트워크 연결 방식 등 다양한 위험 요소를 분석하고, 정책·교육·사고 대응·물리적 보안 등을 포함한 종합적인 보안 계획 수립 방안을 제시한다.

상세 분석

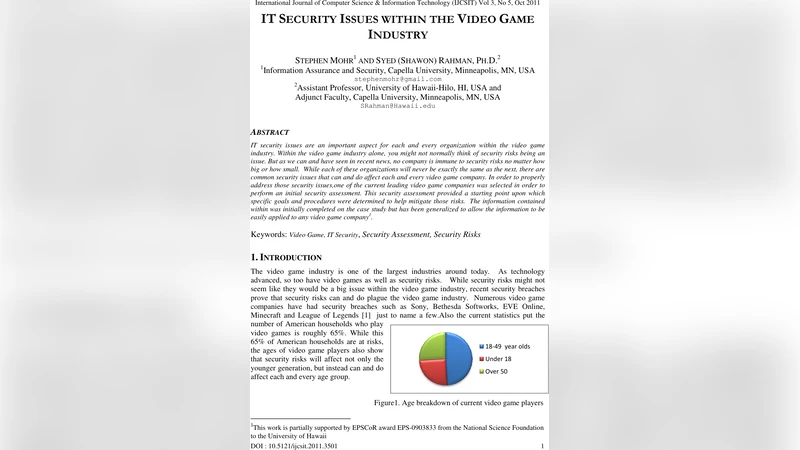

비디오게임 산업은 전 세계 수억 명의 이용자를 보유하고 있어 공격 표적이 되기 쉽다. 논문은 먼저 산업 전반에 퍼진 보안 인식 부족과 최신 기술 도입에 따른 새로운 위협을 지적한다. 특히 기업 인수·합병 과정에서 발생하는 시스템 통합 문제는 가장 큰 취약점으로 꼽힌다. 인수된 자회사의 도메인, 인증서, 네트워크 세그먼트가 기존 인프라와 제대로 격리되지 않으면 권한 상승, 데이터 유출, 악성 코드 전파 위험이 급증한다.

다음으로 운영체제와 서버 패치 관리의 중요성을 강조한다. ZeniMax와 같은 대형 게임사는 대부분 Microsoft Windows 기반 서버와 Active Directory, Exchange를 운영한다. 정기적인 보안 패치 적용이 누락되면 알려진 취약점(예: EternalBlue, PrintNightmare)으로 침해당할 가능성이 높다. 그러나 무분별한 패치 적용은 서비스 중단을 초래할 수 있으므로, 테스트 환경에서 검증 후 단계적 배포가 필요하다.

또한 흔히 사용되는 애플리케이션(Adobe Reader, Flash, QuickTime, Microsoft Office) 자체가 초기 침투 경로가 된다. 특히 Office 매크로와 Outlook 첨부 파일은 피싱 공격에 악용되며, 메일 서버(Exchange)에서 전송 규칙을 강화하고, DLP(Data Loss Prevention) 솔루션을 도입해야 한다.

소프트웨어 개발 단계에서도 위험이 존재한다. ISO/IEC TR 24772에 따르면 모든 프로그래밍 언어는 정의되지 않은 동작이나 구현 의존성을 포함한다. 게임 엔진과 서버 로직에 사용되는 C/C++, C#, 스크립트 언어는 메모리 오버플로, 버퍼 오버런, 인젝션 등 취약점을 내포할 수 있다. 따라서 정적·동적 코드 분석, 보안 코딩 가이드라인, 정기적인 보안 리뷰가 필수적이다.

네트워크 측면에서는 LAN·WAN 구조, VPN, 방화벽, IDS/IPS 구성의 미비가 지적된다. 전 세계에 분산된 개발·운영 센터를 연결하기 위해 전용 전선(leased line)이나 MPLS를 사용하는 것이 가장 안전하지만 비용이 높다. 인터넷 기반 WAN 연결 시 IPsec VPN, TLS 암호화, 강력한 인증(멀티팩터) 등을 적용해야 한다. 또한 내부 트래픽을 감시하는 IDS/IPS와 로그 분석 시스템을 구축하지 않으면 침해 탐지에 실패한다.

마지막으로 물리적 보안과 인적 요소도 강조한다. 데이터 센터 접근 제어, 서버실 CCTV, 하드웨어 암호화 모듈(HSM) 도입이 필요하며, 직원 대상 보안 교육·피싱 모의훈련을 정기적으로 실시해야 한다. 이러한 다층 방어 체계가 결합될 때 비로소 게임 산업 특유의 고가치 자산을 보호할 수 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기