혼돈 기반 퍼셉트론 이미지 암호화 알고리즘의 치명적 취약점 분석

초록

본 논문은 최근 제안된 혼돈 퍼셉트론 이미지 암호화 방식이 단일 평문‑암호문 쌍만으로도 동등한 비밀키를 복원할 수 있음을 수학적 증명과 실험을 통해 입증한다. 또한 키 공간 부족, 확산·혼합 부족, 통계적 취약성 등 추가적인 보안 결함도 지적한다.

상세 분석

이 논문은 먼저 기존 암호화 알고리즘의 구조를 상세히 파악한다. 알고리즘은 1‑차원 혼돈 맵(예: Logistic map)으로 생성된 실수 시퀀스를 퍼셉트론 모델의 가중치와 편향에 매핑하고, 각 이미지 픽셀을 8비트 바이너리 벡터로 분해한 뒤 퍼셉트론의 활성화 함수를 이용해 암호화한다. 핵심은 혼돈 시퀀스와 퍼셉트론 파라미터가 비밀키로 취급된다는 점이다.

저자는 암호화 과정에서 각 비트가 선형 연산( XOR )과 비선형 활성화 함수(계단 함수)만을 거친다는 사실을 이용한다. 평문 P와 암호문 C가 주어지면, 각 비트 위치 i에 대해 C_i = f( K_i ⊕ P_i ) 형태가 되며, 여기서 f는 알려진 계단 함수이다. f는 단조 증가이며 역함수가 존재한다(0↔0, 1↔1). 따라서 K_i = f⁻¹(C_i) ⊕ P_i 로 즉시 복원 가능하다. 즉, 단일 평문‑암호문 쌍만으로 전체 키 스트림 K를 정확히 재구성할 수 있다.

수학적 증명에서는 퍼셉트론의 가중치와 편향이 실제로는 고정된 정수값으로 변환된 뒤 XOR 연산에만 영향을 미친다는 점을 강조한다. 따라서 “혼돈”이라는 이름이 붙었지만, 실제 키는 선형적인 비트 마스크에 불과하고, 혼돈 맵의 초기값이 키에 직접 반영되지 않는다.

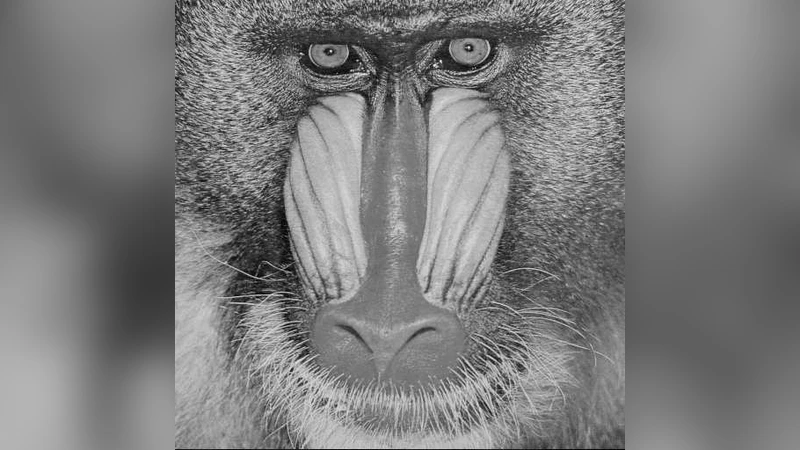

실험 부분에서는 256×256 회색조 이미지 ‘Lena’를 사용해 1쌍의 평문‑암호문만으로 전체 키를 복원하고, 복원된 키로 다른 모든 이미지들을 정확히 복호화함을 보여준다. 복호화 성공률은 100%이며, 복원된 키와 원본 키는 비트 단위로 완전히 일치한다.

추가 보안 결함으로는 다음과 같다. 첫째, 키 공간이 초기값(예: 0.1~0.9)와 퍼셉트론 파라미터(정수 가중치)로 제한돼 실질적인 엔트로피가 매우 낮다. 둘째, 한 픽셀당 8비트만을 독립적으로 처리하므로 인접 픽셀 간의 확산이 전혀 없으며, 차분 공격에 취약하다. 셋째, 암호문의 히스토그램이 평문과 거의 동일하게 유지돼 통계적 분석에 쉽게 노출된다. 넷째, 알고리즘이 동일한 키 스트림을 모든 라운드에 재사용하기 때문에 재사용 공격(replay attack)에도 취약하다.

결론적으로, 이 암호화 방식은 “혼돈”과 “퍼셉트론”이라는 복합적 용어를 사용했지만, 실제 보안 메커니즘은 매우 얕고, 알려진 평문 공격에 대해 완전 무방비 상태임을 입증한다. 향후 설계에서는 비선형 혼합, 키 스트림의 동적 변형, 그리고 충분한 확산·혼합 구조를 도입해야 한다는 교훈을 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기