CNoA 도전 번호 기법을 활용한 TCP SYN 플러딩 및 스푸핑 탐지

초록

**

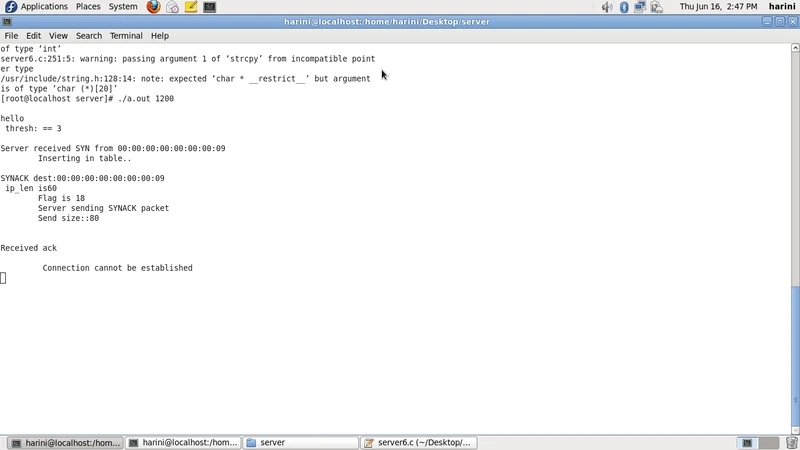

본 논문은 TCP 3‑way 핸드쉐이크 과정에 ‘도전 번호(Challenging Number)’를 삽입해 SYN 스푸핑을 검증하고, 이를 통해 IP 스푸핑 기반 SYN 플러딩 공격을 탐지·차단하는 CNoA(Challenging Number Approach) 방식을 제안한다. 서버는 SYN+ACK에 도전 번호를 포함하고, 클라이언트는 ACK와 동일 번호를 반환해야만 연결을 확립한다. 도전 번호가 일치하지 않으면 패킷을 스푸핑으로 판단해 차단한다. 실험은 IPv4·IPv6 환경에서 수행됐으며, 기존 HCF, SYN‑쿠키, IP‑퍼즐 등과 비교해 오버헤드가 낮다고 주장한다.

**

상세 분석

**

CNoA는 기존 SYN‑쿠키와 유사하게 3‑way 핸드쉐이크 단계에서 추가 인증 정보를 삽입한다는 점에서 아이디어는 직관적이다. 그러나 논문은 구현 세부 사항을 구체적으로 제시하지 않는다. 도전 번호 생성 방식(예: 난수, 시퀀스, 해시)과 서버·클라이언트 간 비밀 공유 메커니즘이 명시되지 않아 실제 보안 강도 평가가 어렵다. 또한, 정상 클라이언트가 ACK에 도전 번호를 포함하도록 요구하는 것은 TCP 표준을 위반할 가능성이 있으며, 기존 네트워크 장비(로드밸런서·방화벽)와의 호환성 문제를 야기한다. 실험 부분은 ‘블레이드 서버와 스토리지 서버’를 이용한 제한된 시나리오만 제시하고, 트래픽량, 패킷 손실률, 지연 증가 등 정량적 성능 지표가 부족하다. 비교 대상인 HCF, SYN‑쿠키, IP‑퍼즐과의 정확한 비교 실험이 없으며, “오버헤드가 적다”는 주장은 정량적 근거 없이 서술된다. 또한, 도전 번호가 노출될 경우 재전송 공격이나 재생 공격에 취약할 수 있는데, 이에 대한 방어 전략이 논문에 포함되지 않는다. 전반적으로 아이디어는 기존 방어 메커니즘을 보완하려는 시도로 볼 수 있으나, 설계·구현·평가 단계에서 충분한 rigor가 결여되어 실용적 적용 가능성을 판단하기 어렵다.

**

댓글 및 학술 토론

Loading comments...

의견 남기기