고속·고보안 메시지 암호화 기법 제안

초록

본 논문은 대칭 암호인 FSET(Fast and Secure Encryption Technique)를 변형하고, RSA와 SHA‑2 해시를 결합해 메시지와 키를 동시에 보호하는 하이브리드 암호 체계를 제시한다. 128비트 블록·키 구조와 다중 라운드의 치환·전치·XOR 연산을 통해 처리 속도를 높이고, RSA를 이용해 비밀키와 해시값을 안전하게 전송한다는 것이 핵심 주장이다.

상세 분석

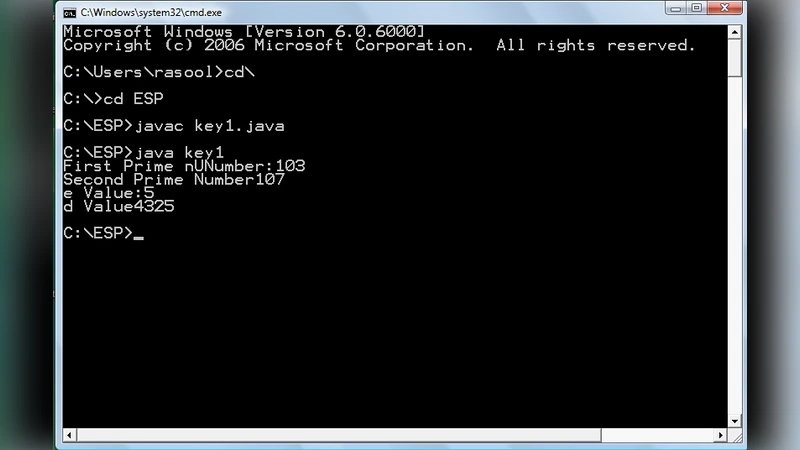

논문은 기존 암호화 표준(DES, AES, EES)의 성능·보안 한계를 지적하고, 자체 개발한 대칭 알고리즘 FSET을 기반으로 한 새로운 하이브리드 방식을 제안한다. FSET은 16×256 크기의 매트릭스를 비밀키에 따라 초기화하고, 각 평문 문자에 대해 매트릭스 행‑열 인덱스를 이용해 1차 치환을 수행한다. 이후 8라운드에 걸쳐 서브키(Kts, Ktp)와 XOR·원형 이동 연산을 조합한 전치·번역 과정을 적용한다. 이러한 구조는 전통적인 S‑Box 기반 암호에 비해 구현이 단순하고, 메모리 접근 패턴이 일정해 하드웨어 가속에 유리할 것으로 예상된다.

하지만 몇 가지 근본적인 문제점이 존재한다. 첫째, 매트릭스 초기화 과정이 비밀키의 ASCII 값에 의존하는데, 이는 키 공간을 256^16가지로 제한한다는 의미이며, 실제 키 엔트로피는 128비트(2^128) 수준에 미치지 못한다. 둘째, 치환 단계에서 매트릭스 행‑열을 직접 탐색하는 방식은 선형 시간 복잡도를 갖으며, 대규모 데이터에 적용할 경우 병목이 될 가능성이 있다. 셋째, 전치·번역 라운드에서 사용되는 서브키는 매트릭스 자체에서 추출되므로, 키 스케줄링이 충분히 복잡하지 않으며, 차분 공격이나 관련 키 공격에 취약할 수 있다.

RSA와 SHA‑2를 결합한 키 교환·인증 절차는 전통적인 하이브리드 암호 설계와 유사하지만, 구현 세부사항이 모호하다. 논문은 “hmk = hash(message) XOR secretKey” 라는 연산을 제시하고, 이를 RSA로 암호화한다. 여기서 해시값과 키를 XOR한 결과를 RSA로 암호화하는 것은 실제로는 해시값 자체를 보호하는 효과가 제한적이며, RSA 암호화 과정에서 패딩(예: OAEP) 사용 여부가 명시되지 않아 실용적인 보안 수준을 판단하기 어렵다. 또한, 복호화 단계에서 “hm = hmk XOR secretKey” 로 원본 해시를 복원한다는 가정은 해시 충돌 가능성을 무시한 것이다.

성능 평가 부분이 전혀 제시되지 않는다. 표 1에 DES·AES와의 비교가 있다고 언급하지만, 실제 실험 결과(암호화/복호화 시간, 메모리 사용량, 사이클 수 등)가 누락되어 있다. 따라서 제안된 알고리즘이 “전통적인 방식보다 빠르고 안전하다”는 주장은 검증되지 않은 채로 남는다.

마지막으로 논문의 문체와 구조가 전반적으로 부실하다. 오탈자, 문단 구분 오류, 인용 번호 누락, 그림·표 설명 부족 등으로 인해 재현 가능성이 낮다. 학술적 기여를 인정받기 위해서는 알고리즘의 수학적 정의, 보안 모델(예: IND‑CPA, IND‑CCA) 하에서의 증명, 그리고 실험적 벤치마크가 필수적인데, 현재 논문은 이러한 요소를 거의 제공하지 않는다.

요약하면, 제안된 FSET 기반 하이브리드 암호는 아이디어 차원에서는 흥미롭지만, 키 스케줄링의 약점, 보안 증명의 부재, 성능 검증 부족 등으로 실용적인 암호 시스템으로 채택되기에는 한계가 크다.

댓글 및 학술 토론

Loading comments...

의견 남기기