피싱 탐지를 위한 웹 브라우저 구현과 링크 기반 분석

초록

**

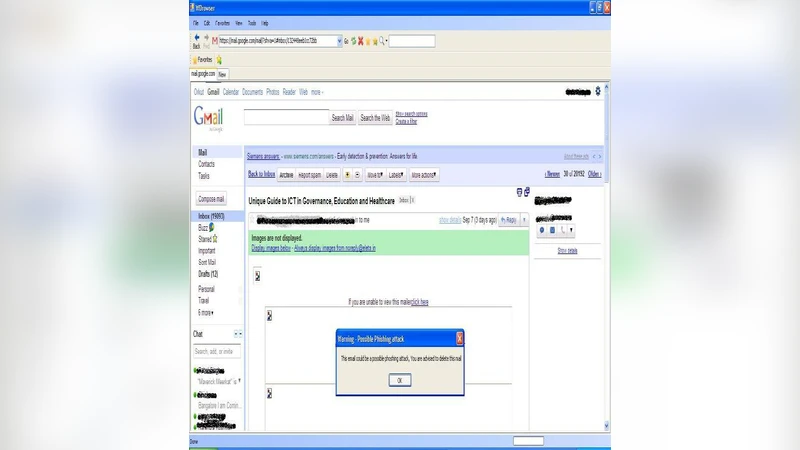

본 논문은 이메일 내 하이퍼링크의 가시성, 숨김 여부, URL 일치 여부 등 세 가지 링크 기반 특징을 추출하여 피싱 여부를 판단하는 알고리즘을 제안하고, 이를 C#.Net 기반 웹 브라우저에 통합한 프로토타입을 구현한다. 실험 결과 기존 텍스트 분류 방식보다 높은 탐지율을 보였으며, 사용자는 브라우저 내 알림을 통해 위험 메일을 즉시 인지하고 삭제할 수 있다.

**

상세 분석

**

이 연구는 피싱 이메일 탐지에 있어 전통적인 텍스트 기반 분류기보다 구조적·시각적 특징을 활용하는 새로운 접근법을 제시한다. 구체적으로 저자는 이메일 본문에 포함된 하이퍼링크를 세 가지 차원에서 분석한다. 첫 번째는 visible_links 로, 이메일에 표시되는 전체 링크 수를 의미한다. 두 번째는 invisible_links 로, W3C 색상 대비 기준(배경색과 글자색 차이가 500 이하)에 따라 사용자가 눈으로 식별하기 어려운 링크를 탐지한다. 이는 피싱 공격자가 눈에 띄지 않게 악성 URL을 삽입하는 경우를 포착하는 데 유용하다. 세 번째는 unmatching_urls 로, 사용자가 보는 URL(텍스트 형태)과 실제 클릭 시 이동하는 URL이 일치하지 않을 때 1, 일치하면 0을 부여한다. 이러한 이진 특성은 URL 스푸핑, IP 주소 직접 표기, 문자 변형 등 다양한 피싱 기법을 효과적으로 드러낸다.

알고리즘 흐름은 이메일이 브라우저에 로드되면 백엔드 엔진이 위 세 특징을 추출하고, visible_links와 unmatching_urls가 모두 0이면 정상 메일로 판단한다. 반면 invisible_links 혹은 unmatching_urls가 하나라도 양수이면 피싱 가능성이 있다고 판단해 사용자에게 경고 창을 띄우고 삭제를 권고한다. 이때 브라우저는 Internet Explorer 엔진을 래핑하여 기존 메일 열람 환경을 크게 변경하지 않으며, 탐지 결과는 상태 표시줄에 “Safe” 혹은 “Potential Phishing” 형태로 시각화된다.

실험은 저자들이 자체 수집한 이메일 데이터셋을 이용해 수행했으며, 기존 안티피싱 플러그인(예: AntiPhish) 대비 높은 탐지율을 보고하였다. 다만 논문에서는 정밀도·재현율 등 정량적 지표를 상세히 제시하지 않아 실제 성능을 객관적으로 평가하기는 어렵다. 또한, 피싱 공격이 지속적으로 진화함에 따라 단순히 링크 가시성·일치 여부만으로는 새로운 변종을 놓칠 위험이 있다. 따라서 향후 연구에서는 머신러닝 기반 텍스트 분석과 결합하거나, 동적 페이지 렌더링 분석을 추가하는 것이 바람직하다.

이 논문의 주요 기여는 (1) 피싱 탐지에 시각적·구조적 링크 특징을 도입한 점, (2) 이를 실시간으로 적용 가능한 브라우저 프로토타입으로 구현한 점, (3) 사용자 인터페이스 측면에서 경고와 삭제 권고를 직관적으로 제공한 점이다. 그러나 구현 상세(예: 색상 대비 계산식, URL 파싱 로직)와 실험 설계가 부족해 재현 가능성이 낮으며, 보안 분야에서 요구되는 엄격한 검증 절차가 미비한 점은 한계로 지적된다.

**

댓글 및 학술 토론

Loading comments...

의견 남기기