오픈소스 보안 패치 공개 범위와 위험

초록

이 논문은 Firefox 3 개발 과정에서 보안 패치가 공개 저장소에 먼저 올라가면서 발생하는 정보 누출을 분석한다. 패치 설명에 포함된 버그 ID와 메타데이터(작성자, 파일 변경량 등)를 이용해 공격자는 보안 패치를 빠르게 식별할 수 있다. 저자들은 단순 연결과 머신러닝 기반 순위 매김을 통해 하루에 두 개의 패치만 검토해도 5개월 이상의 취약 기간을 늘릴 수 있음을 증명한다. 최종적으로 메타데이터 완전 은폐조차 효과가 제한적이며, 보안 패치를 비공개 브랜치에 보관하는 것이 더 안전한 방안이라고 주장한다.

상세 분석

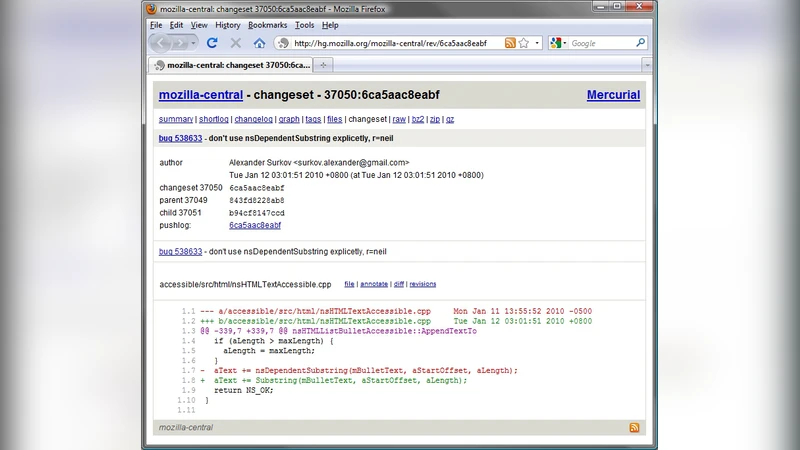

논문은 오픈소스 프로젝트가 보안 패치를 공개 저장소에 즉시 커밋하는 관행이 실제로 공격자에게 유리한 정보를 제공한다는 점을 실증한다. 첫 번째 실험에서는 Firefox 3의 300일 중 260일 동안 패치 설명에 포함된 버그 번호를 Bugzilla의 제한된 접근 권한 페이지와 매칭함으로써 보안 패치를 즉시 식별할 수 있었다. 이는 “설명 메타데이터”만으로도 높은 탐지율을 달성한다는 강력한 증거다.

Mozilla가 설명을 난독화한 이후, 저자들은 남아 있는 메타데이터—패치 작성자, 수정 파일 수, 라인 변경량 등—를 특징으로 삼아 서포트 벡터 머신(SVM) 기반 분류기를 훈련시켰다. 비선형 결합을 통해 보안 패치와 일반 패치를 구분하는 모델을 만들었으며, 이 모델은 하루에 두 개의 상위 순위 패치만 검토해도 8개월 기간 중 5개월에 해당하는 추가 취약 기간을 제공한다. 특히, SVM이 아닌 무작위 순위조차도 완전 은폐 상황에서 하루 두 패치를 검토하면 2개월 이상의 취약 기간을 늘릴 수 있음을 보여, 메타데이터 은폐의 한계가 명확히 드러난다.

논문은 비용‑이득 분석을 통해 공격자의 노력(검토해야 할 패치 수)과 취약 기간 연장(추가적인 일수) 사이의 관계를 정량화한다. 공격자는 “첫 번째 보안 패치를 찾는 데 필요한 패치 수”를 최소화하려고 순위 매김을 사용하고, 이는 전체 사용자 기반의 위험을 크게 확대한다. 또한, 저자들은 버그 번호 자체가 순차적으로 할당되므로 번호만으로도 보안 버그를 추정할 수 있다는 점을 지적한다.

마지막으로, 메타데이터를 완전히 가리고 패치를 비공개 릴리스 브랜치에 머무르게 하는 방안을 제안한다. 이는 현재 공개 저장소에 보안 패치를 먼저 올리는 관행을 바꾸는 근본적인 해결책이며, 신뢰할 수 있는 테스터 그룹에게만 접근을 허용함으로써 정보 누출을 최소화한다. 이러한 접근은 Firefox뿐 아니라 Chromium, Linux 커널, OpenSSL 등 다른 대형 오픈소스 프로젝트에도 적용 가능하다.

전체적으로 논문은 “오픈소스의 투명성 vs. 보안”이라는 오래된 딜레마에 대해 실증적 데이터를 제공하고, 메타데이터 은폐만으로는 충분하지 않으며, 보안 패치의 배포 프로세스 자체를 재설계해야 함을 설득력 있게 주장한다.

댓글 및 학술 토론

Loading comments...

의견 남기기