원격 트래픽 분석을 이용한 웹사이트 탐지

초록

본 논문은 원격 공격자가 DSL 마지막 구간의 큐잉 지연을 이용해 사용자의 웹 트래픽 패턴을 복원하고, 이를 기반으로 특정 웹사이트 방문 여부를 높은 정확도로 판단할 수 있음을 실험적으로 입증한다.

상세 분석

이 연구는 기존의 로컬 트래픽 분석이 요구하던 물리적 근접성을 완전히 탈피한다는 점에서 혁신적이다. 공격자는 대상 사용자의 IP 주소만 알면, 전 세계 어디서든 고정된 간격(예: 10 ms)으로 ICMP 에코 요청(ping)을 전송하고 응답 RTT를 측정한다. DSL 라인의 대역폭이 다른 구간에 비해 현저히 낮기 때문에, 라우터(DSLAM)에서 발생하는 큐잉 지연이 전체 RTT에 크게 기여한다. 논문은 이 큐잉 지연이 사용자의 다운로드 패킷 크기와 타이밍을 거의 그대로 반영한다는 사실을 실측 데이터와 통계적 분석을 통해 증명한다.

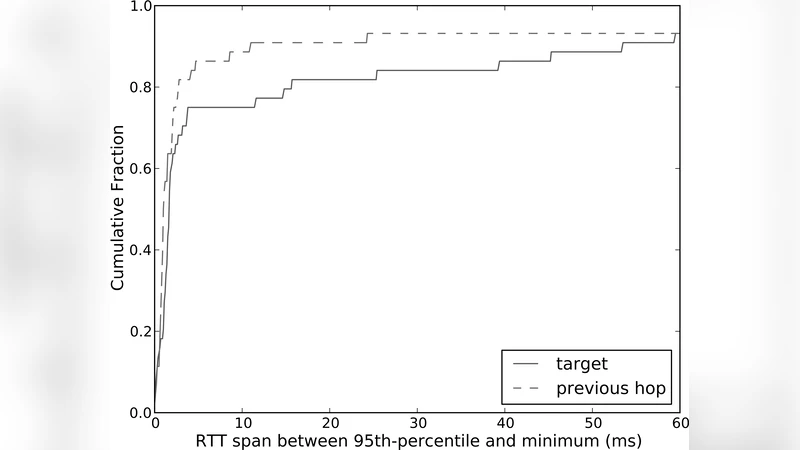

키 기술은 두 단계로 구성된다. 첫째, 다중 국가에 분산된 PlanetLab 노드에서 수집한 RTT의 최소값을 “베이스라인”으로 삼아 비큐잉 성분을 보정한다. 둘째, 보정된 지연값을 시간 구간별로 누적하여 해당 구간에 도착한 HTTP 패킷의 총 크기를 추정한다. 이 과정에서 FIFO 큐 모델을 가정하고, ping 패킷 자체의 서비스 시간을 무시함으로써 계산을 단순화한다. 또한, 잡음 수준을 판단하기 위한 임계값 η를 도입해 작은 변동은 무시한다.

복원된 패킷 크기 시퀀스는 기존 웹사이트 지문화 연구에서 사용된 패킷 크기 분포와 달리 순서 정보를 보존한다. 이를 비교하기 위해 동적 시간 왜곡(DTW) 거리 측정을 적용했으며, 동일 웹사이트에 대한 여러 트레이스 간 유사성을 효과적으로 정량화한다. 실험 결과, 일부 인기 사이트에서는 1 % 이하의 false‑positive와 5 % 이하의 false‑negative를 달성했으며, 트레이닝과 테스트 환경이 동일할 경우 탐지 성공률이 크게 상승한다는 점을 확인했다.

한계점으로는 (1) DSL 라인의 변동성 및 외부 라우터의 잠재적 혼잡이 측정 정확도를 저하시킬 수 있다는 점, (2) 트레이닝 데이터와 실제 사용자 환경 사이의 차이로 인한 성능 저하, (3) 탐지 가능한 사이트가 제한적이며, 트래픽 패턴이 유사한 사이트 간 구분이 어려울 수 있다는 점을 들었다. 그럼에도 불구하고, 저비용의 원격 공격이 실현 가능함을 보여줌으로써 인터넷 프라이버시 위협 모델에 중요한 변화를 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기