채널 무관 물리계층 보안을 위한 별자리 매핑 기법 CD‑PHY

CD‑PHY는 송수신 간에 사전에 공유한 비밀 별자리 매핑을 이용해 변조 심볼을 암호화함으로써, 채널 변동에 의존하지 않는 물리계층 보안을 제공한다. 이론적 분석과 시뮬레이션을 통해 이 기법이 완전 비밀성을 달성하고, 브루트포스 공격의 복잡도가 #P³ 수준으로 매우 높으며, 공격자는 50%에 가까운 비트 오류율을 겪어 실질적인 복호가 불가능함을 보인다.

저자: Mohammad Iftekhar Husain, Suyash Mahant, Ramalingam Sridhar

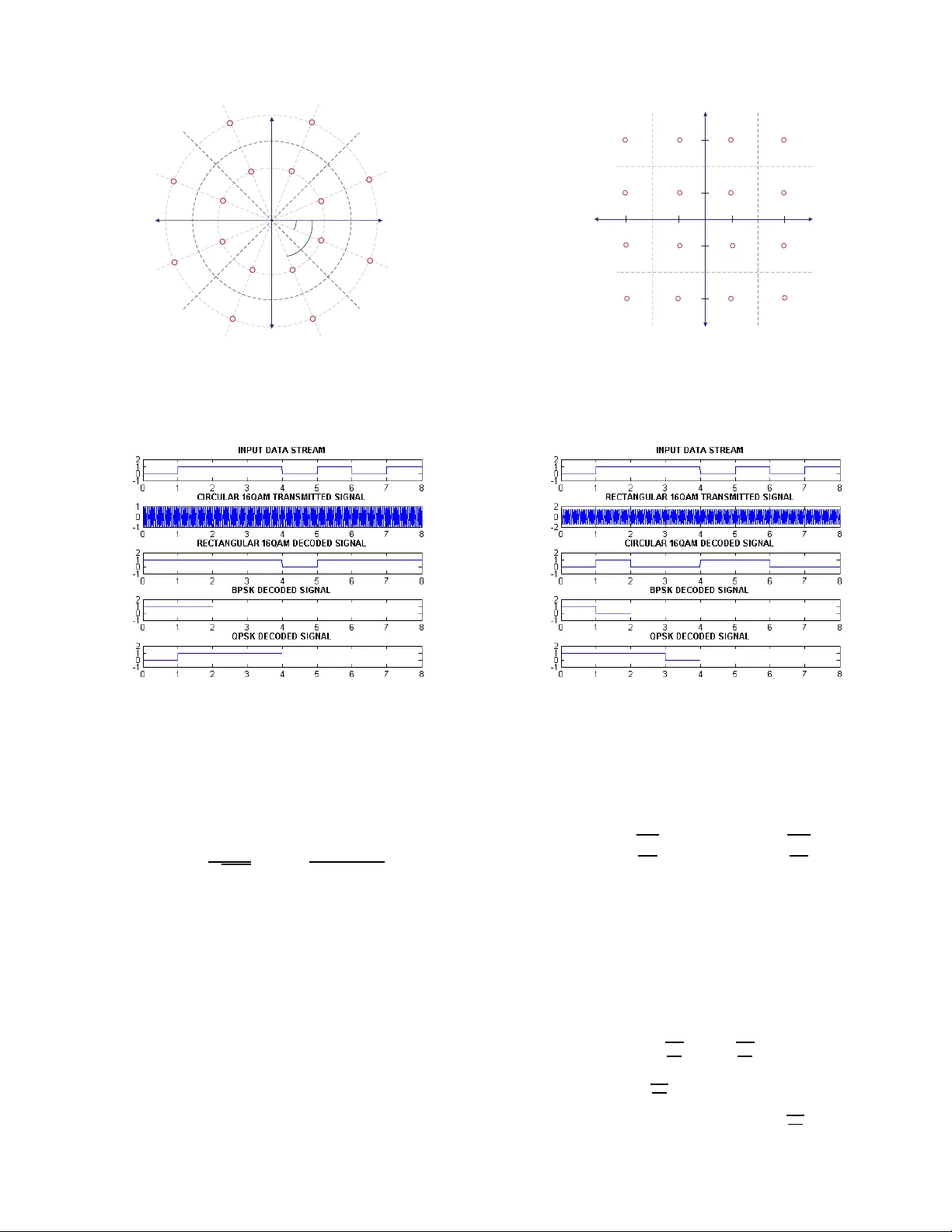

본 논문은 무선 네트워크에서 물리계층 보안을 구현하기 위해 채널 변동에 의존하지 않는 새로운 방법인 CD‑PHY를 제안한다. 기존의 물리계층 보안 기법은 주로 다중 경로 페이딩, 이동성, 시간 변동 등 채널 특성을 이용해 비밀키를 추출하거나 변조 파라미터를 동적으로 바꾸는 방식을 사용한다. 그러나 정적 환경에서는 이러한 채널 변동이 거의 없으며, 결과적으로 키 엔트로피가 낮아 보안성이 크게 감소한다. 이를 해결하고자 저자들은 변조 방식 자체는 고정하고, M‑ary QAM(예: 16QAM)의 비트‑심볼 매핑을 임의의 순열로 바꾸는 것을 비밀키로 삼는 ‘별자리 매핑’(Constellation Diversity) 개념을 도입한다.

구현 방식은 다음과 같다. 송신자는 사전에 공유된 비밀 문자열에 기반해 특정 순열 매핑을 생성한다. 예를 들어 16QAM에서는 16개의 심볼에 4비트 조합을 매핑하는데, 표준 매핑(원형 또는 직사각형) 대신 임의의 순열을 적용한다. 수신자는 동일한 비밀 매핑을 사용해 수신된 복소수 심볼을 원래 비트열로 복원한다. 공격자는 변조 종류는 식별할 수 있지만 매핑을 모르면 각 심볼에 대해 M!개의 가능한 매핑을 모두 시험해야 하며, 이는 실질적인 복호를 불가능하게 만든다.

논문은 이론적 모델링을 통해 공격자가 잘못된 매핑을 사용했을 때의 성공 확률을 Gaussian 잡음 하에서 적분으로 구한다. 16QAM 원형 매핑을 전송하고, 공격자는 16QAM 직사각형 매핑으로 복호하려 할 때, 심볼당 성공 확률은 erfc 함수를 이용해 표현되며, 전체 성공 확률은 SNR 10 dB에서 약 10⁻³, SNR 0 dB에서는 0.015 수준으로 매우 낮다. 이는 공격자가 충분히 낮은 오류율을 얻기 위해서는 실질적으로 무한에 가까운 시도가 필요함을 의미한다.

보안 분석에서는 세 가지 주요 특성을 강조한다. 첫째, 완전 비밀성(Shannon secrecy)을 만족한다. 비밀 매핑이 균등하게 선택된다고 가정하면, 암호문(수신된 심볼)만으로는 원문 비트에 대한 정보가 전혀 없으며, 이는 정보이론적으로 완전한 보안을 의미한다. 둘째, 높은 유니시티 거리(unicity distance)를 갖는다. 공격자가 충분히 많은 암호문을 수집하더라도 올바른 매핑을 추론하기 위해 필요한 최소 암호문 수가 매우 크다. 셋째, 브루트포스 공격의 복잡도를 #P³으로 평가한다. 이는 매핑 순열을 찾는 문제와 동등한 카운팅 복잡도로, 다항 시간 알고리즘으로는 해결이 불가능한 수준이다.

시뮬레이션 결과는 이론적 분석을 뒷받침한다. 정적 채널 환경에서 CD‑PHY를 적용한 경우, 정상 수신자는 매핑을 알고 있기 때문에 BER은 기존 변조와 동일하게 유지된다. 반면, 공격자는 매핑을 모른 상태에서 복호를 시도하면 BER이 50%에 근접하여 무작위 추측 수준이 된다. 또한, 다양한 SNR 조건에서 공격자의 성공 확률이 급격히 감소함을 확인하였다.

논문은 또한 몇 가지 가정과 제한점을 명시한다. 공격자는 수동적이며, 채널 파라미터를 측정하거나 변조 종류를 식별할 수 있지만 매핑은 알 수 없다고 가정한다. 또한, 공격자는 송신·수신과 동일한 연산 능력을 가지고 있다고 가정한다. 활성 공격(예: 중간자 공격, 신호 위조)이나 매핑 동기화 오류에 대한 고려는 포함되지 않았다.

실제 적용 가능성을 논의하면서, CD‑PHY는 정적 혹은 저동적 환경(예: 산업용 사물인터넷, 고정 무선 센서 네트워크)에서 물리계층 보안을 구현하는 데 유용할 수 있다고 제안한다. 그러나 비밀 매핑을 사전에 공유하고 관리하는 키 교환 메커니즘이 필요하며, 매핑이 장기간 고정될 경우 통계적 분석이나 머신러닝 기반 순열 추정 공격에 취약할 가능성이 있다. 또한, M이 커질수록 보안은 강화되지만, 고차 변조가 요구하는 SNR이 상승하므로 저전력 디바이스에서는 적용이 어려울 수 있다. 따라서 매핑 주기적 교체, 오류 정정 코딩과 결합한 프로토콜 설계, 그리고 활성 공격에 대한 방어 메커니즘을 추가로 연구할 필요가 있다.

결론적으로, CD‑PHY는 채널 변동에 의존하지 않는 물리계층 보안의 새로운 패러다임을 제시하며, 이론적 완전 비밀성과 실험적 높은 오류율을 통해 공격자를 효과적으로 차단한다. 향후 연구에서는 매핑 관리, 동적 매핑 업데이트, 그리고 실제 하드웨어 구현을 통한 성능 평가가 요구된다.

원본 논문

고화질 논문을 불러오는 중입니다...

댓글 및 학술 토론

Loading comments...

의견 남기기