공공기관 직원 보안 인식 실태와 사회공학 위험

초록

터키 공공기관을 대상으로 3년간 진행된 전화 기반 사회공학 테스트 결과, 평균 68%의 직원이 비밀번호를 자발적으로 제공했으며, 이는 보안 인식이 현저히 낮음을 보여준다. 논문은 공격 기법, 방어 교육, 정기적 테스트의 필요성을 제시한다.

상세 분석

본 논문은 터키 국가연구소(UEKAE)의 정보보안 부서가 6개 주요 공공기관을 대상으로 3년간 수행한 사회공학(소셜 엔지니어링) 실험을 정량·정성적으로 분석한다. 실험은 주로 전화 사칭을 이용해 직원에게 IT 부서 신입 직원이라는 정체를 가장하게 하고, 로그인 비밀번호나 시스템 비밀번호 등 민감 정보를 탈취하는 방식으로 진행되었다. 총 56명의 직원 중 38명(≈68%)이 비밀번호를 제공했으며, 기관별 성공률은 50%에서 100%까지 다양했다. 특히 기관 F에서는 전원(100%)이 정보를 제공해, 조직 내 인간 요소가 가장 큰 취약점임을 명확히 드러냈다.

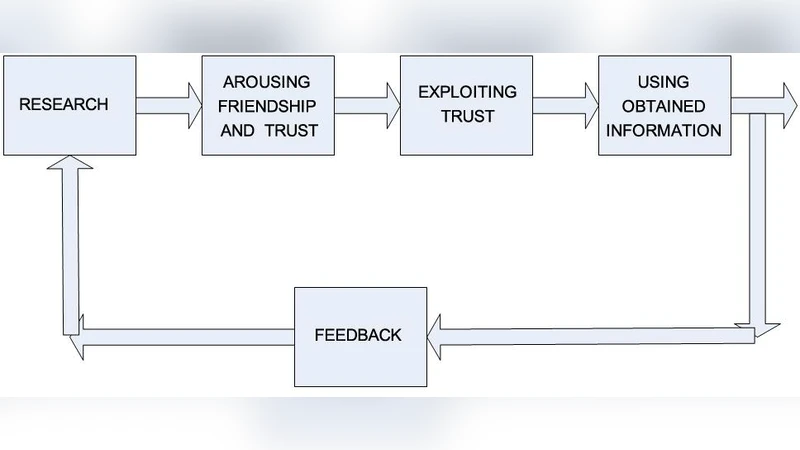

논문은 사회공학 공격의 저비용·고효율 특성을 강조하면서, 공격 단계(정보 수집→신뢰 형성→정보 탈취)와 사용된 구체적 기법(직접 공격, 역추적, 하드웨어 악용 등)을 상세히 서술한다. 특히 공격자는 웹사이트, 공개된 조직도, 외부 협력업체 정보를 활용해 사전 조사를 수행하고, 이를 바탕으로 맞춤형 설득 전략을 전개한다는 점이 주목할 만하다.

보호 측면에서는 인식 교육의 중요성을 역설한다. 저자는 연 2회 이상의 지속적 인식 교육, 포스터·인포그래픽·이메일 알림 등 다채로운 홍보 수단을 활용하고, 직원 신분증 착용, 방문자 동행, 비밀번호 정책 강화, 정기적 보안 테스트 등을 포함한 종합적 방어 체계를 제안한다. 또한, 위험 분석·데이터 분류·보안 사건 대응 센터 설립 등 조직 차원의 구조적 개선이 필요함을 강조한다.

핵심 인사이트는 다음과 같다. 첫째, 기술적 방어만으로는 인간 요소를 보완할 수 없으며, 직원의 보안 인식 수준이 전체 보안 체계의 약점이 된다. 둘째, 사회공학 공격은 사전 조사와 맞춤형 설득을 통해 성공률을 크게 높이며, 이는 조직 내부에 공개된 정보가 얼마나 위험한 자산인지를 보여준다. 셋째, 정기적인 모의 사회공학 테스트와 피드백 루프를 구축함으로써 실제 공격에 대한 대비력을 지속적으로 향상시킬 수 있다. 마지막으로, 교육 내용은 단순히 “비밀번호를 절대 공유하지 말라”를 넘어, 공격자의 심리적 접근 방식과 구체적 사례를 포함한 실전 중심으로 구성해야 효과가 크다.

이러한 분석을 통해 논문은 터키 공공기관뿐 아니라 전 세계 모든 조직이 인간 중심 보안 전략을 재검토하고, 사회공학 위협에 대한 체계적 방어 체계를 구축해야 함을 설득력 있게 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기