양자 암호의 원리와 실용화

초록

양자 암호는 양자 물리 법칙을 이용해 비밀키를 안전하게 분배하는 기술이다. 본 장은 비트와 큐비트의 차이, 양자 복제 금지 원리, BB84 프로토콜의 동작 방식, 실용 시스템에서 발생하는 오류와 손실, 그리고 오류 정정·프라이버시 증폭 과정을 상세히 설명한다.

상세 분석

양자 암호의 핵심은 정보 운반체가 고전적인 비트가 아니라 양자 비트(큐비트)라는 점에 있다. 큐비트는 두 개의 비직교 기저(예: X, Z) 중 하나로 인코딩되며, 측정 시 선택한 기저와 일치하지 않으면 결과가 무작위로 나타나 원래 상태가 파괴된다. 이는 ‘측정에 의한 붕괴’ 현상으로, 제3자가 중간에 측정하면 송수신자는 오류율 상승을 통해 침입을 감지할 수 있다.

본 장은 이 원리를 시각적으로 설명하기 위해 ‘양자 상자와 두 개의 문’ 비유를 사용한다. 고전 비트는 어느 문을 열어도 원래 색이 그대로 나오지만, 양자 비트는 잘못된 문을 열면 색이 무작위로 바뀌어 정보가 소실된다. 이러한 비복제성(no‑cloning theorem)은 양자 키 분배(QKD)의 보안 기반이 된다.

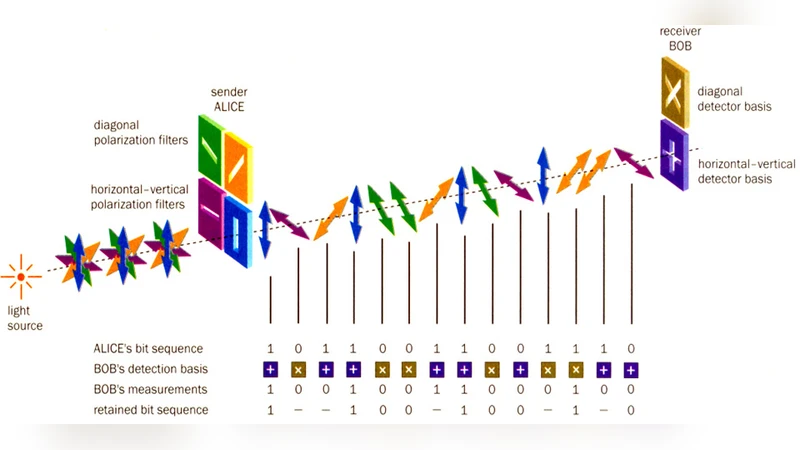

BB84 프로토콜은 두 개의 직교 기저(수평/수직, ±45°)를 무작위로 선택해 큐비트를 전송하고, 수신자는 동일하게 무작위 기저를 선택한다. 양쪽이 같은 기저를 사용한 경우에만 비트를 보존하고, 이를 ‘시프트 키(sifted key)’라 부른다. 이후 공개 채널을 통해 사용된 기저 정보를 교환하고, 일치하지 않는 비트는 폐기한다.

실제 구현에서는 광원, 전송 채널(광섬유 또는 자유공기), 편광 빔스플리터, 광검출기 등 물리적 요소가 완벽하지 않다. 광손실, 검출기의 다크 카운트, 기저 정렬 오차 등으로 인해 양자 비트 오류율(QBER)이 몇 퍼센트 수준으로 발생한다. 이러한 오류는 단순히 장비 결함일 수도 있지만, 침입자의 측정에 의한 결과일 수도 있기 때문에 보안 분석에 반드시 포함된다.

오류 정정 단계에서는 고전적인 오류 정정 코드를 사용해 양측이 동일한 비트를 얻도록 하고, 이후 프라이버시 증폭(privacy amplification) 과정을 통해 남은 비트 중에서 침입자가 알 가능성이 있는 정보를 통계적으로 제거한다. 일반적으로 해시 함수(보편 2‑클래스)를 적용해 키 길이를 축소함으로써 침입자의 정보량을 10⁻⁶ 비트 이하로 낮춘다.

양자 암호는 이론적으로는 무조건적인 보안을 제공하지만, 실제 보안 수준은 구현 기술, 오류율, 인증된 공개 채널의 존재 여부 등에 크게 좌우된다. 따라서 QKD 시스템 설계 시 물리적 장치의 사양, 오류 정정·프라이버시 증폭 알고리즘, 그리고 인증된 클래식 채널을 통한 기저 교환 절차를 종합적으로 고려해야 한다.

댓글 및 학술 토론

Loading comments...

의견 남기기