무선 메시 네트워크를 위한 익명 인증 및 효율적 보안 프로토콜

초록

본 논문은 무선 메시 네트워크(WMN)에서 사용자 익명성을 보장하면서 접근·백본 구간 모두에 적용 가능한 인증·암호화 체계를 제안한다. Rivest의 링 서명 방식을 활용한 익명 인증 메커니즘과, EAP‑TLS 기반 이중 인증, 서버 주도 키 배포 프로토콜을 결합해 저장·통신 오버헤드를 최소화하면서 실시간 서비스에 적합한 보안을 제공한다. 시뮬레이션 결과, 제안 방식은 기존 대비 낮은 지연과 패킷 손실을 유지하면서 높은 프라이버시 보호 수준을 달성한다.

상세 분석

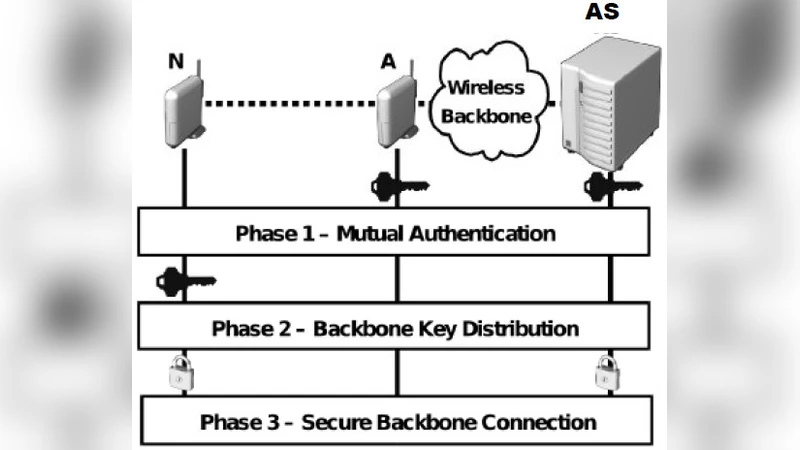

이 논문은 WMN 특유의 구조적·운용적 제약을 고려한 종합 보안 프레임워크를 설계한다. 첫 번째로, 접근 네트워크(클라이언트‑MR)와 백본 네트워크(MR‑IGW) 각각에 맞는 인증·암호화 절차를 구분한다. 접근 단계에서는 기존 LAN과 동일한 802.11 인증 흐름을 따르면서, 데이터 링크 계층에서 스트림 암호를 적용해 무선 링크를 실시간으로 보호한다. 백본 단계에서는 두 단계 인증을 도입한다. 신규 MR은 먼저 MC와 동일한 절차로 802.11i 기반 상호 인증을 수행하고, 이후 TLS 기반 인증 서버(AS)와의 이중 인증을 통해 인증서를 교환한다. 이때 사용되는 인증서는 동일 CA가 서명한 두 개의 인증서이며, 하나는 초기 접속, 다른 하나는 백본 인증에 전용된다.

프라이버시 보호를 위해 Rivest의 링 서명(Ring Signature) 개념을 차용한 익명 인증 스킴을 제시한다. 사용자는 자신의 정체성을 숨긴 채 링 내 임의의 서명을 생성하고, 검증자는 서명이 링에 속한 어느 회원에 의해 생성되었는지만 확인한다. 이는 중앙 인증기관이 사용자 식별 정보를 보관하지 않아도 되는 구조를 제공한다.

키 관리 측면에서는 서버 주도형 키 배포 프로토콜을 설계한다. AS는 일정 시간 간격(세션)마다 키 리스트와 타임스탬프(TS_KL)를 전파하고, MR은 이를 받아 현재 세션 동안 사용한다. 키 리스트는 키 개수와 세션 길이의 곱으로 정의되며, 세션 종료 시 기존 키는 폐기되고 새로운 키가 생성된다. 이 메커니즘은 NTP 기반 시간 동기화를 전제로 하여, 모든 MR이 동일한 키 스케줄을 공유하도록 보장한다.

시뮬레이션에서는 저장 오버헤드(인증서·키 리스트)와 통신 오버헤드(핸드쉐이크·키 전파)를 정량화했으며, 기존 프로토콜 대비 지연 증가가 미미하고 패킷 손실률이 낮은 것을 확인했다. 특히, 링 서명 기반 익명 인증은 인증 지연을 크게 늘리지 않으면서도 사용자의 위치·식별 정보를 효과적으로 보호한다는 점이 강조된다.

전체적으로 본 연구는 WMN의 다계층 보안 요구를 하나의 통합 프레임워크로 묶음으로써, 실시간 서비스에 필수적인 저지연·고신뢰성을 유지하면서도 프라이버시를 강화하는 실용적 접근법을 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기