클라우드 컴퓨팅은 스테가노그래피에 안전한가

초록

본 논문은 클라우드 환경에서 정보 은닉(스테가노그래피) 가능성을 체계적으로 분석하고, 스테가노그램 수신자의 위치에 따라 세 가지 시나리오를 제시한다. 이러한 시나리오가 기존 클라우드 보안 위협과 어떻게 연계되는지를 논의하며, 효과적인 탐지·방어 기법의 필요성을 강조한다.

상세 분석

논문은 먼저 NIST 정의에 기반해 클라우드 서비스 모델(IaaS, PaaS, SaaS)과 핵심 특성을 정리하고, 이어서 클라우드 보안의 주요 과제와 Cloud Security Alliance가 제시한 7대 위협을 소개한다. 특히 “멀티테넌시”, “공유 인프라” 등 클라우드 고유의 특성이 기존 위협을 증폭시키는 메커니즘을 상세히 설명한다.

스테가노그래피 파트를 보면, 은닉 데이터가 전달될 매체(캐리어)는 “대중적이며 비정상적으로 보이지 않아야 한다”는 두 가지 조건을 만족해야 한다고 정의한다. 저자는 현재 가장 널리 사용되는 클라우드 서비스(Gmail, Azure, AWS, WebEx 등)를 이러한 캐리어 후보로 제시하고, 복잡한 프로토콜 스택과 공유 자원(캐시, deduplication 등)이 은닉 채널을 제공할 수 있음을 지적한다.

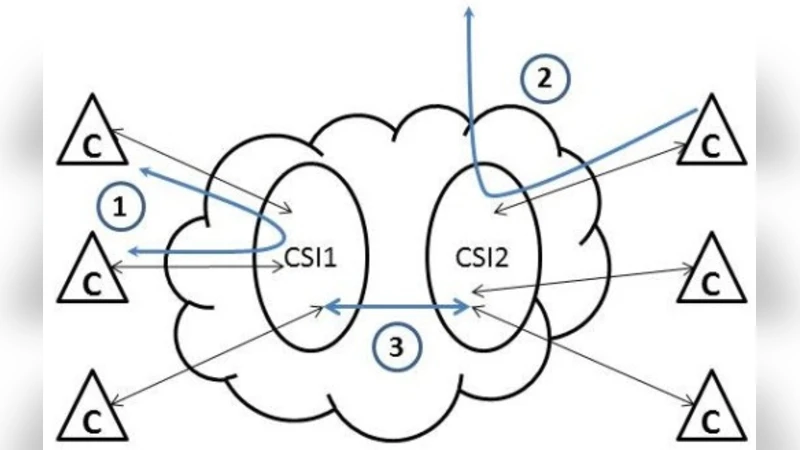

핵심은 스테가노그램 수신자의 위치에 따라 세 가지 시나리오를 구분한다.

- 수신자가 송신자와 동일 클라우드 인스턴스에 존재하는 경우로, 네트워크 스테가노그래피를 이용해 내부 데이터 교환이 은밀히 이루어진다. 이는 위협 #1‑3(악성 사용, 내부자, 데이터 유출)과 직접 연결된다.

- 수신자가 클라우드 외부에 존재하지만 클라우드 서비스가 공격 수행에 활용되는 경우다. 예를 들어, 클라우드 기반 봇넷이 은닉 채널을 통해 명령을 주고받으며, 이는 역시 위협 #1‑3에 해당한다.

- 수신자가 다른 클라우드 인스턴스에 위치하는 경우로, 공유 물리 자원(캐시, 스토리지 deduplication)이나 교차 인스턴스 코버트 채널을 이용한다. 이 경우는 위협 #1‑3뿐 아니라 #7(불명확한 위험 프로파일)까지 확대된다.

논문은 이러한 시나리오가 기존 클라우드 보안 위협과 어떻게 겹치는지를 도표와 함께 제시하고, 스테가노그래피 탐지 기술이 클라우드 서비스별 특성을 깊이 이해해야 함을 강조한다. 특히 클라우드 서비스가 다양하고 복합적이기 때문에 보편적인 탐지 알고리즘을 설계하기는 어려우며, 서비스별 맞춤형 “스테가 분석”이 필요하다고 주장한다.

결론에서는 클라우드가 기존 IP 텔레포니와 같은 일반적인 스테가노그래피 매체와 본질적으로 차이가 없으며, 새로운 위험은 “두 개 이상의 클라우드 인스턴스 간 비밀 통신”이라는 점을 강조한다. 따라서 클라우드 보안 설계 단계에서 스테가노그래피를 별도 위협 모델로 포함시키고, 효과적인 탐지·차단 메커니즘을 연구·배포해야 한다는 실질적인 정책 제안을 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기