리눅스와 윈도우에서 트로이 목마 패킷 행동 비교 분석

초록

본 논문은 이메일 첨부 파일을 통해 전파되는 트로이 목마를 대상으로, Wireshark 기반 패킷 캡처와 분석을 수행하여 리눅스와 윈도우 운영체제에서의 트로이 목마 행동 차이를 조사한다. 패킷의 페이로드 크기, TCP/IP 헤더 정보, 그리고 백도어와 일반 트로이 목마의 전형적인 패턴을 비교함으로써 두 OS의 보안 취약점과 탐지 가능성을 평가한다.

상세 분석

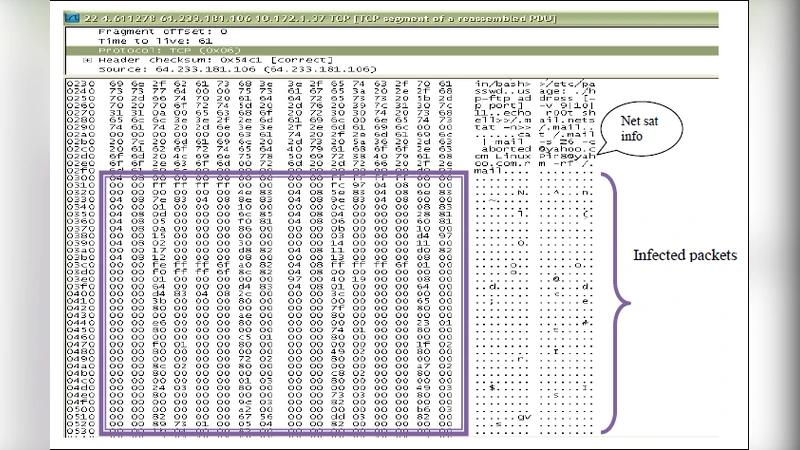

논문은 먼저 트로이 목마가 이메일 첨부 파일 형태로 전파되는 전형적인 시나리오를 설정하고, 이를 실험 환경에 배포한다. 캡처 도구로는 오픈소스 패킷 스니퍼인 Wireshark와 libpcap 기반의 자체 Packet Sniffer를 이용했으며, Ubuntu 12.04(Linux)와 Windows 7을 각각 테스트 베드로 삼았다. 패킷 수집 단계에서는 Ethernet 프레임, IP 헤더, TCP 헤더, 그리고 실제 페이로드 데이터를 16바이트 단위의 16진수와 ASCII 형태로 출력하도록 설계하였다.

분석 과정은 네 단계로 구분된다. 첫째, Ethernet 및 IP 레이어에서 MAC 주소와 IP 주소 변조 여부를 확인한다. 둘째, TCP 레이어에서 SYN/ACK 플래그와 시퀀스 번호 변동을 추적하여 비정상적인 연결 시도를 탐지한다. 셋째, 페이로드 단계에서는 파일 전송 시 발생하는 HTTP POST/GET 요청과 응답 본문을 비교하고, 특히 hp‑ftp.exe와 backdoor.exe 같은 악성 실행 파일의 크기와 전송 속도를 기록한다. 넷째, 수집된 메타데이터를 파일로 저장하고 웹 인터페이스를 통해 시각화한다.

실험 결과, 윈도우 환경에서는 트로이 목마가 정상적인 파일 전송 흐름을 가장해 TCP 세그먼트의 플래그를 거의 변조하지 않으며, 페이로드 크기가 14 140바이트인 hp‑ftp.exe가 전송될 때만 비정상적인 패턴이 포착되었다. 반면 리눅스에서는 동일 파일이 전송될 경우 IP 헤더에 비정상적인 TTL 감소와 함께 암호화된 페이로드가 관찰되었으며, 백도어 공격에서는 전송된 데이터가 완전히 비어 있는(empty payload) 형태로 나타나 탐지 엔진이 이를 정상 트래픽으로 오인할 가능성이 높았다.

이러한 차이는 두 OS가 네트워크 스택 구현과 보안 정책(예: Windows Defender vs. iptables)의 차이에서 기인한다는 저자의 해석이 있다. 그러나 논문은 샘플 크기가 제한적이며, 동일한 악성코드 변종을 여러 번 반복 테스트하지 않아 통계적 신뢰성이 낮다. 또한, Wireshark 설정이 promiscuous 모드와 non‑promiscuous 모드에서 차이를 보였음에도 불구하고 결과 해석에 반영되지 않은 점이 아쉽다. 전반적으로 트로이 목마 탐지를 위한 패킷 기반 시그니처 설계에 유용한 인사이트를 제공하지만, 실험 설계와 데이터 분석의 엄밀성이 보강될 필요가 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기