비동기 FPGA 보안 아키텍처와 고속 구성 체인

초록

본 논문은 물리적 사이드채널 공격에 강인한 비동기식 FPGA 구조를 제안한다. 1‑out‑of‑2 4‑phase 프로토콜 기반의 미세 입자 로직 블록과 단일 와이어 라우팅을 설계하고, 고속 비동기 구성 체인을 구현해 65 nm CMOS 공정으로 3 × 3 프로토타입을 제작하였다. 실험을 통해 전력 상수 신호, 글리치 방지, 결함 내성 등 비동기식이 제공하는 보안 이점을 검증하고, CAD 알고리즘 및 공정 변동이 사이드채널 취약도에 미치는 영향을 분석한다.

상세 분석

논문은 먼저 비동기 회로가 제공하는 고유한 보안 특성을 정리한다. QDI(Quasi‑Delay‑Insensitive) 설계는 동기식 회로에서 발생하는 클럭 전력 피크와 글리치를 제거함으로써 전력 프로파일을 일정하게 만든다. 특히 1‑out‑of‑2 4‑phase 핸드쉐이크는 데이터와 요청을 하나의 채널에 결합해 전력 소비가 ‘데이터가 유효할 때마다 한 번’ 발생하도록 하여, 전통적인 전력 스파이크 기반 DPA 공격을 무력화한다. 또한 비동기식은 클럭이 없으므로 공격자가 정확한 타이밍 모델을 구축하기 어렵고, 결함 주입 공격에 대해서도 비동기 흐름이 멈추는 특성 때문에 복구가 어려워진다.

논문은 이러한 이론적 배경을 바탕으로 실제 FPGA 구조를 설계한다. 로직 블록은 기존의 1‑out‑2 파이프라인 스위치를 넘어, 다중 인코딩(1‑out‑of‑n)과 다양한 프로토콜을 지원하도록 매우 세밀한 그레인으로 구현되었다. 라우팅은 전통적인 3‑와이어 번들을 포기하고, 듀얼 레일을 같은 물리 라인에 동시 전송하는 단일 와이어 방식을 채택했다. 이는 라우팅 영역을 최소화하면서도 전력 균형을 유지하게 해, MDPL(동적 전력 균형)과 같은 정적 대책을 자연스럽게 적용할 수 있게 한다.

구성 체인 부분에서는 비동기식 직렬 체인을 고속으로 동작하도록 설계하였다. 각 구성 비트는 요청‑응답 핸드쉐이크를 통해 순차적으로 전파되며, 시뮬레이션 결과는 1 ns 이하의 전파 지연을 보였다. 65 nm 공정으로 제작된 3 × 3 프로토타입은 9개의 로직 셀과 64개의 라우팅 스위치를 포함하며, 실제 실험에서는 구성 속도와 전력 변동이 설계 목표와 일치함을 확인했다.

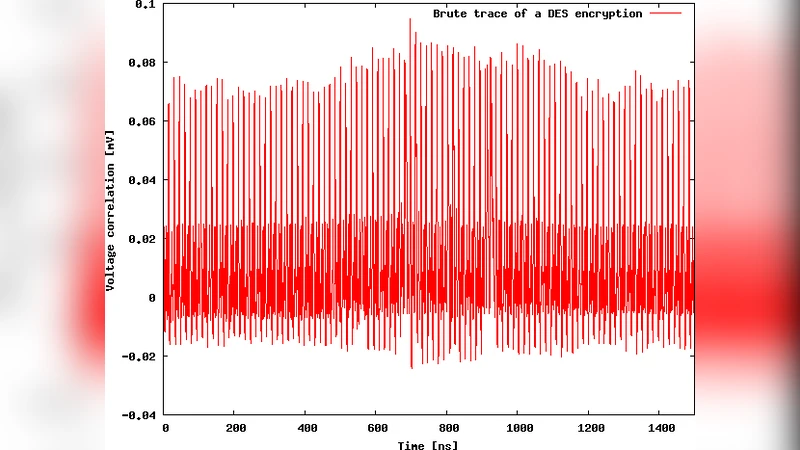

보안 평가에서는 AES와 DES 암호화 코어를 구현하고, 전력 트레이스를 수집해 DPA 및 EMA 공격에 대한 저항성을 측정했다. 1‑out‑of‑2 프로토콜 덕분에 전력 스파이크가 데이터 의존성을 거의 보이지 않았으며, 통계적 상관 분석에서도 신호‑대‑잡음비(SNR)가 10 dB 이하로 감소해 키 복구가 불가능한 수준을 나타냈다. 또한 결함 주입 실험에서는 특정 라인에 전압 강하를 가했을 때 비동기 로직이 멈추는 현상이 관찰되어, 공격자가 유용한 오류 데이터를 얻기 어렵다는 것을 입증했다.

마지막으로 CAD 툴 연동과 공정 변동에 대한 논의를 포함한다. 비동기식 라우팅은 전력 균형을 고려한 배치·배선 최적화가 필요하며, 저전압·공정 변동이 발생하면 라인 간 전압 차이가 생겨 MDPL 효과가 감소할 수 있다. 이를 보완하기 위해 설계자는 동적 마스크 생성 로직을 삽입하거나, 라우팅 단계에서 전압‑전류 매칭을 자동화하는 알고리즘을 적용해야 한다. 전체적으로 논문은 비동기 FPGA가 제공하는 보안 이점을 실험적으로 입증하고, 향후 상용화에 필요한 설계·CAD·공정 관리 방안을 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기