효율적인 신경망 기반 키 분배 센터 설계

초록

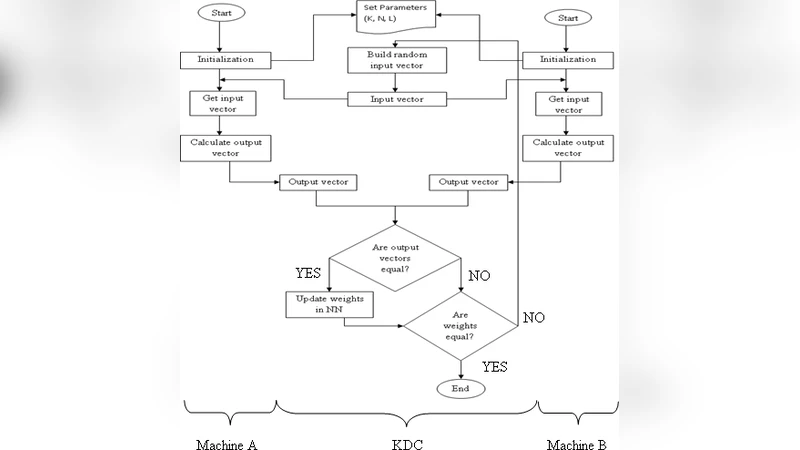

본 논문은 공개 채널에서 두 신경망이 상호 학습을 통해 가중치를 동기화하고, 동기화된 가중치를 비밀키로 활용하는 신경 암호화 방식을 제안한다. 또한 모바일 에이전트를 이용해 키 배포 시간을 단축하고 보안성을 향상시키는 시스템 구조를 설계·시뮬레이션하였다.

상세 분석

이 논문은 기존의 대칭키 암호에서 난수 발생기(PRNG)의 취약점을 보완하기 위해 신경망 동기화 현상을 활용한 키 교환 메커니즘을 제시한다. 핵심 아이디어는 두 개의 동일한 구조를 가진 트리 패리티 머신(Tree Parity Machine, TPM)이 동일한 무작위 입력 벡터를 공유하고, 각자의 출력 비트를 교환하면서 Hebbian, Anti‑Hebbian, Random‑walk 세 가지 학습 규칙 중 하나를 적용해 가중치를 업데이트한다는 점이다. 이러한 상호 학습 과정은 ‘상호 학습에 의한 동기화(Mutual Learning Synchronization)’라 불리며, 공격자(E)가 동일한 알고리즘과 입력·출력 기록을 가지고 있더라도 초기 가중치가 다르기 때문에 동기화에 필요한 계산량이 급격히 증가한다는 보안적 이점을 가진다.

논문은 먼저 신경망 파라미터(K, N, L)의 설정 방법을 설명하고, 초기 가중치를 무작위로 할당한다. 이후 입력 벡터는 제3자 키 배포 센터가 생성하며, 이는 시스템 전반에 걸쳐 공통된 난수 소스로 작용한다. 실험에서는 입력 유닛 수(n)를 변화시켜 동기화에 필요한 반복 횟이 증가함을 확인했으며, n이 커질수록 전체 동기화 시간은 늘어나지만 반복당 평균 동기화 비율은 감소한다는 흥미로운 현상을 보고한다. 이는 시스템 설계 시 보안(동기화 시간)과 효율성(반복 횟수) 사이의 트레이드오프를 명시적으로 제시한다.

또한 키 배포 단계에서 모바일 에이전트를 도입한 점은 기존 클라이언트‑서버 모델 대비 네트워크 트래픽을 감소시키고, 배포 지연 시간을 크게 단축한다는 실험 결과를 제시한다. 에이전트는 독립적으로 환경을 탐색하고, 키 배포 센터로부터 받은 가중치(비밀키)를 직접 목표 노드에 전달한다. 이 과정에서 지속적인 요청‑응답이 필요 없으므로 네트워크 혼잡을 최소화한다.

하지만 논문에는 몇 가지 한계가 존재한다. 첫째, 동기화 성공 확률과 공격자에 의한 동기화 시도에 대한 정량적 분석이 부족하다. 기존 연구에서는 동기화 확률을 베르누이 과정으로 모델링하지만, 본 논문은 실험적 관찰에만 의존한다. 둘째, 학습 규칙 선택이 보안에 미치는 영향을 비교 분석하지 않으며, 세 규칙을 혼용하는 경우의 수학적 특성을 제시하지 않는다. 셋째, 모바일 에이전트의 보안 모델(예: 에이전트 자체 변조, 중간자 공격)과 신뢰성 검증 절차가 구체적으로 기술되지 않아 실제 배포 시 위험 요소가 남는다. 마지막으로 실험 환경이 MATLAB 시뮬레이션에 국한되어 있어, 하드웨어 구현 시 발생할 수 있는 연산 지연, 전력 소모, 실시간 동기화 문제 등에 대한 논의가 부족하다.

전반적으로 이 논문은 신경망 기반 키 교환의 가능성을 제시하고, 에이전트를 활용한 배포 메커니즘을 도입함으로써 실용성을 높이려는 시도를 보여준다. 그러나 보안 분석의 깊이와 구현 검증이 보강된다면, 실제 암호 시스템에 적용 가능한 수준으로 발전할 수 있을 것이다.

댓글 및 학술 토론

Loading comments...

의견 남기기