DDoS 공격 대응 최신 기술 연구

초록

본 논문은 분산 서비스 거부(DDoS) 공격을 방어하기 위한 최신 기술들을 체계적으로 조사한다. 공격 유형별 특징을 정리하고, 트래픽 분석, 머신러닝 기반 이상 탐지, 소프트웨어 정의 네트워크(SDN) 활용, 클라우드 스크러빙, IP 추적 및 협업 방어 등 현재 연구 및 실무에서 적용되는 주요 방어 메커니즘을 비교·분석한다. 또한 각 접근법의 장·단점과 구현상의 과제를 제시하며, 향후 연구 방향을 제언한다.

상세 분석

DDoS 공격은 대규모 트래픽을 강제로 유입시켜 서비스 가용성을 마비시키는 전형적인 볼륨 기반 위협이다. 최근에는 반사·증폭 공격, 애플리케이션 계층 공격, 멀티벡터 공격 등 복합적인 형태가 늘어나면서 단순적인 패킷 필터링만으로는 방어가 어려워졌다. 논문은 이러한 공격을 크게 네트워크·전송 계층, 세션·애플리케이션 계층으로 구분하고, 각각에 대응하는 탐지·완화 기법을 정리한다.

첫 번째로 트래픽 기반 탐지는 흐름 특성(패킷 크기, 전송 속도, TTL, 플래그 등)을 실시간으로 분석해 정상 트래픽과 이상 트래픽을 구분한다. 전통적인 통계 모델(평균·분산 기반)에서 최근에는 시계열 예측(LSTM, ARIMA)과 군집화(K‑means, DBSCAN) 기법이 결합돼 높은 탐지 정확도를 보인다. 그러나 고정된 임계값에 의존하는 방법은 급격한 트래픽 변동에 민감해 오탐·누락이 발생한다는 한계가 있다.

두 번째는 머신러닝·딥러닝 기반 이상 탐지이다. 지도학습 방식은 라벨링된 DDoS 데이터셋을 이용해 SVM, 랜덤 포레스트, XGBoost 등으로 분류 모델을 구축한다. 비지도학습은 AutoEncoder, 변분 오토인코더, GAN 등을 활용해 정상 트래픽의 재구성 오류를 기반으로 이상을 감지한다. 특히, 하이브리드 모델은 특징 추출 단계에서 CNN을, 시계열 분석 단계에서 LSTM을 결합해 시간적·공간적 패턴을 동시에 포착한다. 이러한 접근은 변종 공격에 대한 적응력이 뛰어나지만, 모델 학습에 대량의 라벨링 데이터와 높은 연산 자원이 필요하다는 점이 실용성을 저해한다.

세 번째는 네트워크 인프라 차원의 완화 전략이다. 전통적인 라우터 기반 Rate‑Limiting, 토큰 버킷, ACL 적용은 간단하지만 정밀도가 낮다. SDN 기반 방어는 중앙 컨트롤러가 실시간 흐름 정보를 수집·분석해 동적으로 정책을 삽입한다. OpenFlow 규칙을 이용해 의심 흐름을 차단하거나 리다이렉션하고, P4 프로그래밍을 통해 패킷 헤더를 변조해 공격자를 식별한다. SDN은 전역 가시성과 빠른 정책 적용이 장점이지만, 컨트롤러 자체가 DDoS 표적이 될 위험과 스케일링 이슈가 존재한다.

네 번째는 클라우드 스크러빙 서비스이다. 대규모 백본에 위치한 스크러빙 센터는 트래픽을 미러링해 정제하고, 정제된 트래픽만 원본 서버에 전달한다. Anycast 라우팅을 활용해 공격 트래픽을 여러 스크러빙 노드에 분산시키는 방식은 대용량 공격에 효과적이다. 하지만 서비스 비용이 높고, 프라이버시·법적 규제에 따라 트래픽 검사 범위가 제한될 수 있다.

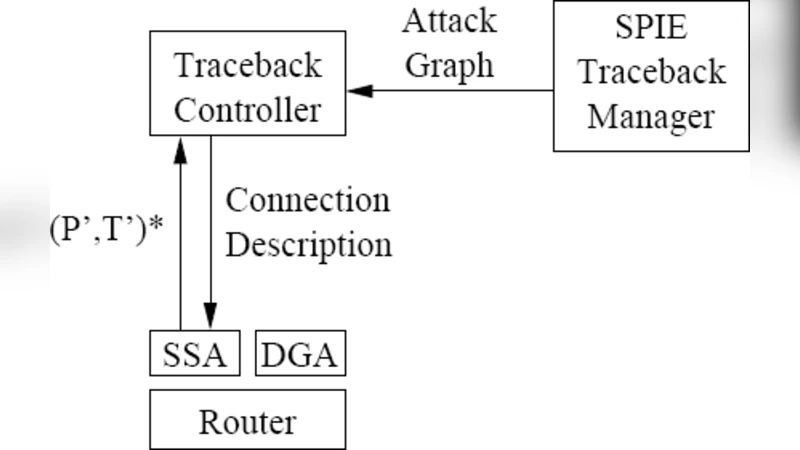

마지막으로 IP 추적 및 협업 방어 메커니즘이 있다. IP traceback은 패킷에 경로 정보를 삽입하거나, 로그 기반 역추적을 통해 공격 출처를 식별한다. 또한, ISP 간 정보 공유 플랫폼을 구축해 공격 발생 시 실시간으로 블랙리스트를 교환한다. 이러한 협업은 공격 원천 차단에 유리하지만, 표준화된 프로토콜 부재와 프라이버시 보호 문제로 채택이 제한적이다.

종합적으로 논문은 각 기법이 단독으로는 완전한 방어를 제공하지 못한다는 점을 강조한다. 다중 레이어 방어(Multi‑Layer Defense) 전략, 즉 탐지‑완화‑복구를 순환적으로 연결하고, 머신러닝 모델을 SDN 정책 엔진에 연동하는 통합 프레임워크가 향후 연구의 핵심 방향으로 제시된다.

댓글 및 학술 토론

Loading comments...

의견 남기기