불확실 위험 기반 TLR‑모델을 활용한 침입 탐지 혁신

초록

본 논문은 인간 면역계의 톨‑유사 수용체(TLR)를 차용해, 불확실 위험(UR‑STD) 패러다임 하에서 이상 탐지와 공격 유형 분류를 동시에 수행하는 새로운 IDS 프레임워크를 제안한다. 디지털 미생물(디지털 Acytota) 분류 체계와 SOM 기반 구현을 통해 오탐을 감소시키고 관리자의 대응 부담을 경감시키는 것이 목표이다.

상세 분석

이 논문은 기존 시그니처 기반 및 순수 이상 탐지 시스템이 겪는 높은 오탐률과 재학습·재조정의 어려움을 ‘불확실 위험(UR‑STD)’이라는 새로운 개념으로 재정의한다. UR‑STD는 Suspicion(의심), Threat(위협), Danger(위험) 세 축을 결합해, 이벤트가 악의적일 가능성과 그로 인한 손실을 동시에 고려한다. 저자들은 면역학자 Polly Matzinger가 제시한 ‘Danger 모델’과 Hollebeek의 ‘Suspicion’ 개념을 차용해, 시스템 로그와 행위 데이터를 ‘위험 신호’와 ‘의심 수준’으로 정량화한다.

핵심 아이디어는 Toll‑Like Receptor(TLR)를 디지털 환경에 매핑하는 것이다. 인간에서는 TLR이 병원체의 고유 패턴(PAMP)을 인식해 면역 반응을 촉발한다. 논문은 디지털 세계의 ‘PAMP’에 해당하는 악성 코드·바이러스·해킹 툴의 고유 특징을 미리 정의하고, 이를 TLR 형태로 구현한다. 이를 위해 먼저 ‘디지털 Acytota’라는 미생물‑유사 악성 객체들의 분류 체계(택소노미)를 구축한다. 각 TLR은 특정 시스템 콜, 네트워크 패킷 헤더, 파일 해시 등 변하지 않는 특성을 감지하도록 설계된다.

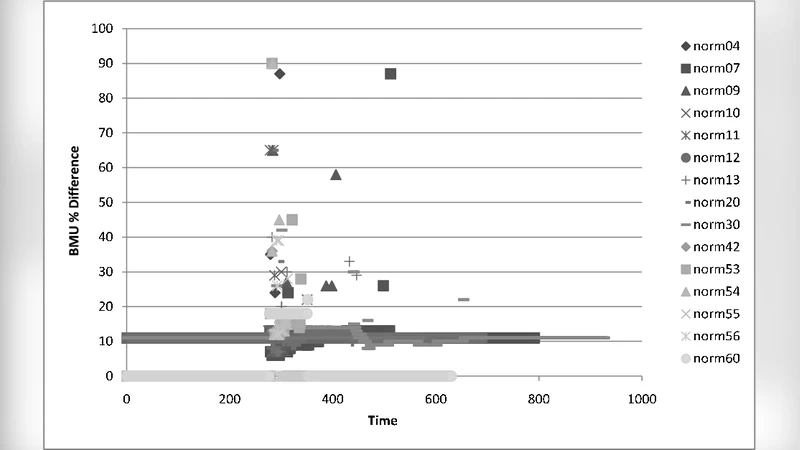

구현 측면에서는 Kohonen Self‑Organizing Map(SOM)을 사용한다. SOM은 고차원 로그 데이터를 저차원 격자에 군집화함으로써 정상·비정상 패턴을 시각적으로 구분한다. 각 SOM 노드에 TLR 테이블을 부착해, 해당 노드가 담당하는 데이터 영역에서 감지된 PAMP 신호를 기록한다. 학습 단계에서는 정상 트래픽만을 이용해 SOM을 훈련시키고, TLR은 ‘위험 레벨 1’ 시스템 콜(예: open, mount, link) 등 고위험 행동을 미리 매핑한다. 탐지 단계에서는 새로운 이벤트가 SOM에 매핑될 때, 해당 노드의 TLR 테이블과 교차 검증해 의심 수준을 산출한다.

이 접근법의 장점은 두 가지이다. 첫째, 순수 이상 탐지만으로는 포착하기 어려운 ‘의미 있는 악성 패턴’을 TLR이 사전 정의된 PAMP과 매칭함으로써 오탐을 크게 감소시킨다. 둘째, TLR이 감지한 PAMP 종류에 따라 공격 유형(예: 코드 레드, SQL 슬래머 등)을 자동 분류할 수 있어, 관리자는 위험도와 대응 우선순위를 즉시 파악한다.

하지만 논문에는 몇 가지 한계도 존재한다. 택소노미 구축 방법론이 구체적이지 않아 실제 적용 시 지속적인 업데이트 비용이 발생한다. 또한 SOM 기반 군집화는 고차원 데이터의 희소성에 민감해, 대규모 실시간 네트워크 환경에서는 성능 저하가 우려된다. 마지막으로 TLR을 ‘고정된’ 패턴으로 정의하면, 폴리모픽·제로데이 공격에 대한 대응력이 제한될 수 있다. 향후 연구에서는 동적 TLR 업데이트 메커니즘과 딥러닝 기반 패턴 추출을 결합해 이러한 문제를 보완해야 할 것이다.

댓글 및 학술 토론

Loading comments...

의견 남기기