컴퓨터 침입 탐지를 위한 고급 웜 트레이스 패턴 연구

초록

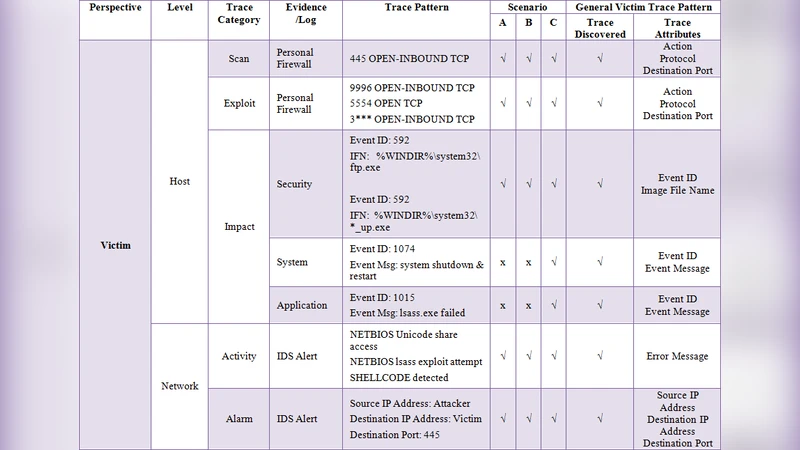

본 논문은 Sasser 웜 변종을 대상으로 공격자·피해자·다단계(공격자/피해자) 관점을 결합한 일반화된 트레이스 패턴을 제시한다. 다양한 OSI 계층 로그(방화벽, 보안, 시스템, 애플리케이션, IDS, 패킷 캡처)를 수집·분석하여 포트 445, 9996, 5554 및 비표준 포트(3***) 등 핵심 흔적을 도출하고, 이를 기반으로 침입 탐지 및 포렌식 조사에 활용 가능한 패턴을 설계한다.

상세 분석

본 연구는 Sasser 웜의 전파 메커니즘을 정밀히 재현한 실험 환경을 구축하고, 세 가지 시나리오(A, B, C)를 통해 다중 단계 공격 과정을 체계적으로 기록하였다. 로그 수집은 호스트 레벨(보안, 시스템, 애플리케이션, 개인 방화벽)과 네트워크 레벨(IDS 알림, tcpdump, Wireshark)으로 구분했으며, 각 로그에서 공통적으로 나타나는 포트 사용 패턴을 핵심 증거로 추출하였다. 특히, LSASS 취약점을 이용한 445/TCP 스캔, 원격 쉘을 제공하는 9996/TCP, 악성 코드 전송을 위한 5554/TCP, 그리고 변종마다 다르게 설정된 비표준 포트(3***)가 반복적으로 등장한다는 점을 확인했다.

보안 로그에서는 이벤트 ID 592(새 프로세스 생성)와 1074(시스템 재시작) 등이 Sasser 감염 시 나타나는 전형적인 이벤트로 식별되었으며, 애플리케이션 로그에서는 lsass.exe 오류(ID 1015)와 연계된 시스템 불안정 현상이 포착되었다. IDS 알림 로그는 포트 스캔 및 비정상적인 FTP 트래픽을 실시간으로 경고함으로써 초기 탐지에 기여한다. 이러한 로그 특징을 기반으로 연구자는 공격자 관점(스캔·취약점 이용·코드 전송), 피해자 관점(포트 열림·프로세스 생성·시스템 충돌), 그리고 다단계 관점(감염된 호스트가 새로운 공격을 수행)으로 구분된 세 가지 트레이스 패턴을 정의하였다.

제안된 패턴은 기존 연구가 공격자 중심에 머물렀던 한계를 극복하고, 피해자 로그에서 나타나는 미세한 흔적까지 포괄함으로써 포렌식 조사 시 ‘누가 공격했는가’를 보다 명확히 밝히는 데 기여한다. 또한, 다단계 공격 흐름을 시각화함으로써 연쇄 감염을 조기에 차단할 수 있는 방어 전략 수립에 활용 가능하다. 다만, 실험이 제한된 네트워크 환경과 Sasser 변종에만 초점을 맞춘 점은 다른 유형의 웜이나 최신 변종에 대한 일반화에 한계가 있다. 향후 연구에서는 다양한 악성코드와 클라우드 기반 로그 수집 체계에 적용해 패턴의 확장성을 검증할 필요가 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기