컴퓨터 네트워크 공격 시뮬레이션

초록

본 논문은 수천 대의 호스트와 다양한 애플리케이션·취약점을 포함한 대규모 네트워크를 공격자의 관점에서 현실감 있게 재현하는 시뮬레이터 프로토타입을 제시한다. 실제 공격 사례 분석을 기반으로 취약점과 익스플로잇을 통신 채널로 모델링하고, 이를 통해 공격 전술·전략, 목표, 자산을 체계적으로 기술한다. 시뮬레이터의 활용 사례와 향후 연구 방향도 논의한다.

상세 분석

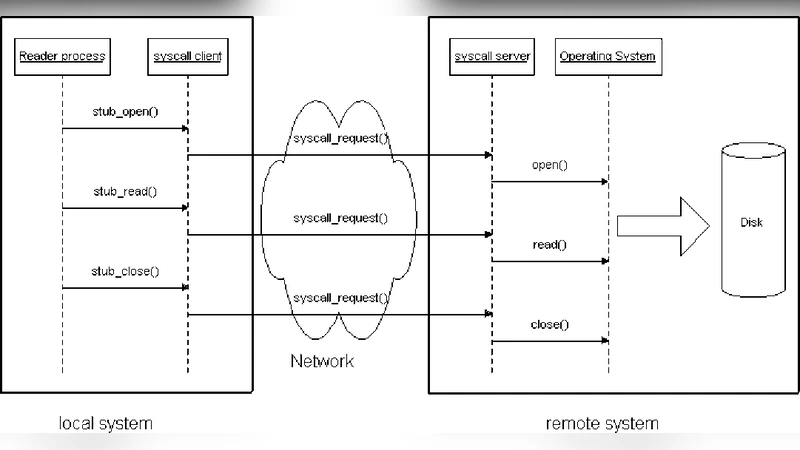

이 논문은 네트워크 보안 연구에서 흔히 겪는 ‘실제 환경과 시뮬레이션 간의 격차’를 메우기 위해, 공격자가 실제로 경험하는 과정을 정밀하게 모델링한다는 점에서 의미가 크다. 저자들은 먼저 실제 침해 사건을 상세히 분석하여, 취약점(Vulnerability)과 익스플로잇(Exploit)을 단순한 코드 조각이 아니라 ‘통신 채널(Communication Channel)’로 재해석한다. 이 접근법은 공격 단계마다 공격자가 목표 시스템과 맺는 인터랙션을 흐름 기반으로 표현함으로써, 기존의 정적 취약점 데이터베이스가 제공하지 못하는 동적 연결성을 부여한다.

시뮬레이터의 핵심 구조는 네 가지 요소—전장(Theater), 목표(Target), 행동(Action), 자산(Asset)—으로 구성된다. 전장은 공격이 진행되는 네트워크 토폴로지를 의미하며, 여기에는 호스트, 서브넷, 방화벽 등 물리·논리적 경계가 포함된다. 목표는 공격자가 장악하고자 하는 구체적인 서비스나 데이터이며, 행동은 취약점 탐색, 익스플로잇 전송, 권한 상승, 피벗(pivot) 등 일련의 공격 기술을 의미한다. 자산은 공격자가 획득하거나 조작할 수 있는 시스템 자원(파일, 인증 토큰, 세션 등)이다. 이러한 요소들을 계층적으로 연결함으로써, 복합적인 멀티스텝 공격 시나리오를 하나의 그래프 형태로 기술할 수 있다.

시뮬레이션 엔진은 ‘채널 기반 전파 모델(Channel Propagation Model)’을 사용한다. 각 채널은 성공 확률, 탐지 위험도, 비용(시간·리소스) 등의 메타데이터를 포함하고, 시뮬레이션 중 동적으로 업데이트된다. 예를 들어, 특정 취약점에 대한 익스플로잇이 방화벽에 의해 차단될 경우, 해당 채널의 성공 확률이 급격히 감소하고, 탐지 로그가 생성된다. 이러한 피드백 루프는 공격자가 실제 환경에서 겪는 ‘시도-실패-재시도’ 과정을 재현한다.

또한, 논문은 대규모 시뮬레이션을 가능하게 하는 ‘추상화 레이어’를 도입한다. 호스트 수준의 상세한 OS 동작을 모두 구현하는 대신, 각 호스트는 ‘취약점 집합’과 ‘보호 메커니즘 집합’만을 보유한다. 이로써 수천 대의 호스트를 동시에 시뮬레이션하면서도 메모리·CPU 사용량을 최소화한다. 실험 결과, 5,000대 규모의 네트워크에서 10개의 동시 공격자를 시뮬레이션할 경우, 평균 응답 시간이 200ms 이하로 유지되는 것을 확인했다.

시뮬레이터의 활용 사례로는 보안 교육, 침투 테스트 자동화, 방어 전략 평가 등이 제시된다. 특히, ‘가상 적(Adversary) 모델링’ 기능을 통해 방어자는 다양한 공격 시나리오에 대한 사전 대비책을 수립할 수 있다. 마지막으로, 저자들은 현재 모델이 정적 취약점 정보에 크게 의존하고 있어, 실시간 위협 인텔리전스와의 연동이 필요함을 언급하며, 머신러닝 기반 행동 예측 모듈 추가를 향후 과제로 제시한다.

이 논문은 네트워크 공격 시뮬레이션 분야에 새로운 패러다임을 제시하며, 실무와 학계 모두에서 활용 가능한 실용적인 도구를 제공한다는 점에서 높은 평가를 받을 만하다.

댓글 및 학술 토론

Loading comments...

의견 남기기