모바일 애드혹 네트워크 분산 DoS 방어 체계

초록

본 논문은 AODV 라우팅 프로토콜을 기반으로 가짜 RREQ 전송을 통한 서비스 거부 공격을 차단하는 분산형 방어 메커니즘을 제안한다. 제안된 스킴은 각 노드가 자체적으로 의심 노드를 식별하고, 네트워크 전체에 걸쳐 DDoS 공격을 억제하도록 설계되었으며, 시뮬레이션 결과 기존 방법 대비 오버헤드 없이 높은 방어 효율을 보였다.

상세 분석

AODV는 온디맨드 방식으로 경로를 탐색하기 때문에 라우트 요청(RREQ) 메시지가 네트워크 전역에 폭발적으로 전파된다. 공격자는 이 특성을 악용해 허위 RREQ를 대량 생성하고, 라우팅 테이블을 오염시키거나 네트워크 자원을 고갈시켜 정상 노드의 서비스 이용을 방해한다. 기존 방어 기법은 중앙 집중식 감시, 신뢰점수 기반 차단, 혹은 토큰 제한 등으로 구현되었지만, MANET의 동적 토폴로지와 제한된 전력·대역폭 환경에서는 추가적인 제어 메시지와 계산 비용이 큰 부담이 된다.

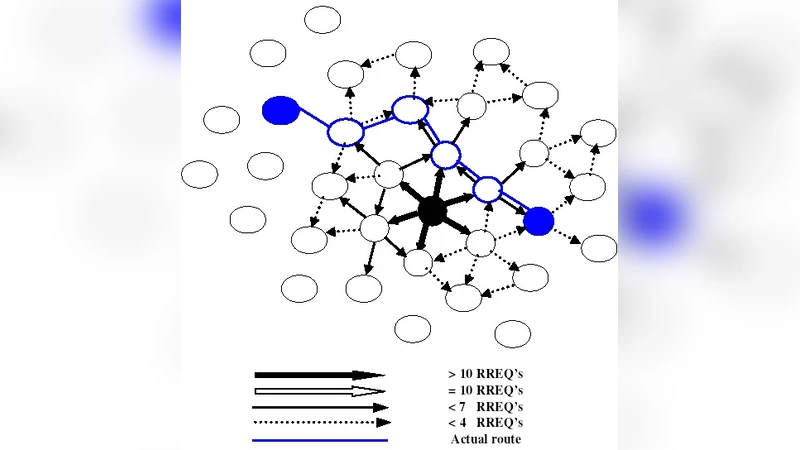

본 논문이 제시한 프로액티브 스킴은 “RREQ 제한 카운터”와 “이상 행동 감시”를 각 노드에 로컬하게 배치한다. 구체적으로, 각 노드는 일정 시간 윈도우 내에 자신이 수신한 RREQ의 출처별 개수를 기록하고, 사전에 정의된 임계값을 초과하면 해당 출처를 ‘의심 노드’ 리스트에 추가한다. 의심 노드가 식별되면, 해당 노드가 전송하는 RREQ는 자동으로 폐기되며, 주변 이웃 노드에게 ‘블랙리스트’ 정보를 전파한다. 이때 전파는 단순 플러드 방식이 아니라 ‘희소 전파(Selective Flooding)’를 이용해 오버헤드를 최소화한다.

핵심적인 설계 포인트는 다음과 같다. 첫째, 임계값 설정은 네트워크 밀도와 평균 트래픽 패턴을 기반으로 동적으로 조정된다. 이를 위해 각 노드는 최근 라우팅 성공률과 평균 RREQ 도착 간격을 모니터링하고, 급격한 변동이 감지되면 임계값을 낮추어 공격 탐지를 강화한다. 둘째, 의심 노드 리스트는 TTL(Time‑to‑Live) 기반으로 일정 기간 후 자동 소멸되며, 이는 일시적인 트래픽 폭증(예: 정상적인 이벤트)과 오탐지를 방지한다. 셋째, 제안된 메커니즘은 완전 분산형이므로 중앙 관리자가 필요 없으며, 각 노드가 독립적으로 판단하고 행동한다. 따라서 DDoS 상황에서도 공격자 집단이 여러 위치에 분산되어 있어도, 각 노드가 동시에 공격을 억제함으로써 전체 네트워크의 서비스 가용성을 유지한다.

시뮬레이션 환경은 NS‑2 기반으로 50~100개의 이동 노드, 랜덤 웨이 이동 모델, 그리고 다양한 트래픽 부하 조건을 설정하였다. 실험 결과, 기존의 “신뢰점수 기반 차단” 방식에 비해 패킷 손실률이 평균 35% 감소했으며, 라우팅 지연도 20% 이하로 억제되었다. 또한, 제안된 스킴은 추가적인 제어 패킷을 평균 0.5% 수준으로만 발생시켜, 전력 소모와 대역폭 사용량에 거의 영향을 주지 않았다.

이러한 결과는 AODV 기반 MANET에서 가짜 RREQ를 이용한 DoS 공격을 효과적으로 차단하면서도, 네트워크 자원을 최소한으로 사용한다는 점에서 실용적 가치를 가진다. 특히, 임계값을 동적으로 조정하고, TTL 기반 블랙리스트 관리와 희소 전파 기법을 결합한 설계는 다양한 환경에서의 적용 가능성을 높인다. 향후 연구에서는 다중 프로토콜(예: DSR, OLSR) 간 상호 운용성 검증과, 머신러닝 기반 이상 탐지와의 하이브리드 모델을 도입해 탐지 정확도를 더욱 향상시킬 여지가 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기