정제 과정을 통한 보안 정책 적용

초록

본 논문은 고수준 보안 정책을 네트워크 환경에 자동으로 적용하기 위해 B 정제 기법을 활용한 형식적 모델링 방법을 제시한다. 이벤트‑B를 이용해 TCP/IP 계층별로 단계적 정제를 수행하고, 정책 위반 이벤트를 실시간으로 탐지하는 네트워크 모니터를 구현한다.

상세 분석

이 연구는 전통적으로 보안 정책을 구현할 때 발생하는 “수작업 재작성” 문제를 형식적 방법론으로 해결하고자 한다. 저자들은 추상적인 보안 정책을 구체적인 네트워크 이벤트와 연결시키는 매핑을 동적으로 환경 데이터에서 추출하도록 설계하였다. 이를 위해 B 방법론의 정제(refinement) 과정을 채택했으며, 특히 이벤트‑B를 선택한 이유는 상태 전이와 이벤트 기반 모델링이 네트워크 프로토콜의 계층 구조와 자연스럽게 맞물리기 때문이다.

첫 번째 정제 단계에서는 정책을 가장 추상적인 형태로 표현한다. 여기서는 정책 규칙을 단순히 “허용/거부” 관계로 기술하고, 정책 위반 시 발생할 알림 이벤트만을 정의한다. 두 번째 단계에서는 TCP/IP 스택의 각 계층(링크, 인터넷, 전송, 응용)별로 구체적인 패킷 구조와 헤더 필드를 도입한다. 각 계층마다 새로운 변수와 불변식(invariant)을 추가함으로써, 이전 단계에서 정의한 추상 정책이 구체적인 패킷 필드와 일관성을 유지하도록 보장한다.

정제 과정에서 핵심적인 기법은 구성 데이터의 점진적 도입이다. 초기에는 정책 자체만을 다루지만, 정제가 진행될수록 실제 IP 주소, 포트 번호, 프로토콜 타입 등 구체적인 값이 변수로 등장한다. 이렇게 하면 증명 의무(proof obligations)가 단계별로 단순화되어, 각 정제 단계마다 자동 증명 도구가 효율적으로 처리할 수 있다. 또한, 이벤트‑B의 자동 증명 지원을 활용해 정제 단계 간 불변식 보존을 기계적으로 검증한다.

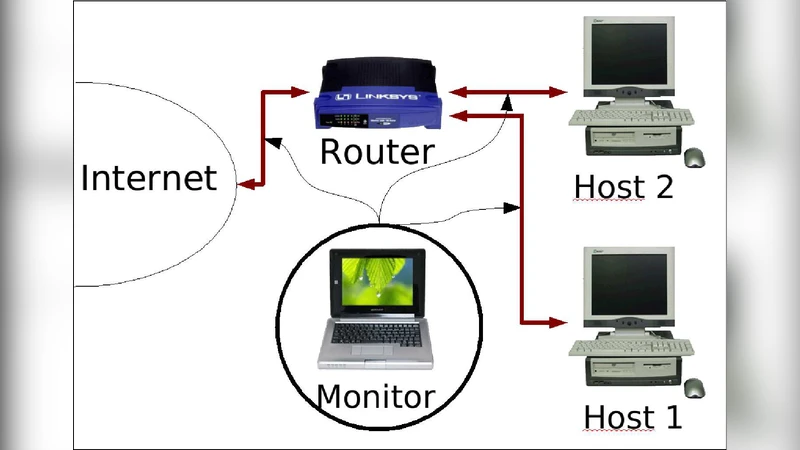

사례 연구로 제시된 네트워크 모니터는 실시간으로 관찰되는 패킷을 이벤트‑B 모델에 매핑하고, 매핑된 이벤트가 정책 위반 조건을 만족하면 경고를 발생한다. 구현은 실제 네트워크 트래픽을 캡처하는 인터페이스와 이벤트‑B 실행 엔진 사이의 브리지 역할을 하는 어댑터를 통해 이루어진다. 실험 결과, 정책 변경이 발생해도 정제된 모델을 재컴파일하거나 재증명할 필요 없이 새로운 구성 데이터만 교체하면 즉시 적용 가능함을 보여준다.

이 논문의 주요 기여는 다음과 같다. 첫째, 보안 정책과 네트워크 구현 사이의 형식적 연결 고리를 정제 과정을 통해 체계화하였다. 둘째, 동적 환경 데이터에 기반한 매핑 메커니즘을 도입해 정책 적용의 자동화를 실현하였다. 셋째, 이벤트‑B와 B 정제를 활용함으로써 증명 의무를 단계적으로 감소시키고, 실무 적용 가능성을 높였다. 마지막으로, TCP/IP 계층별 정제를 통해 복잡한 네트워크 프로토콜을 모델링하는 방법론을 제시함으로써, 향후 다양한 보안·네트워크 연구에 재사용 가능한 프레임워크를 제공한다.

댓글 및 학술 토론

Loading comments...

의견 남기기