거리 제한 프로토콜 자동 검증: 안전 거리 바인딩 분석

초록

본 논문은 무선 네트워크에서 거리 제한(DB) 프로토콜의 보안을 자동으로 검증하기 위해 제약 해결기 기반 프레임워크를 제시한다. 새로운 트레이스 속성인 Secure Distance Bounding(SDB)을 정의하고, 프로버·베리파이어의 정직성 및 공격자의 위치에 따른 시나리오를 분류한다. 확장된 타임드 스트랜드 스페이스 모델과 Millen‑Shmatikov 제약 해결 기법을 결합해 실시간 전파 지연을 고려한 타임드 번들을 생성하고, SDB 위반 여부를 자동으로 탐지한다. 여러 기존 DB 프로토콜에 적용해 새로운 공격을 발견하고, 온라인 데모를 제공한다.

상세 분석

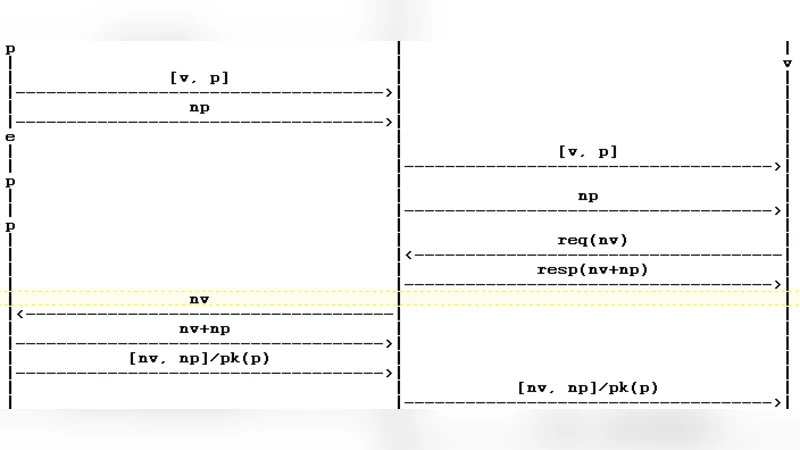

이 논문은 거리 제한 프로토콜의 핵심 보안 목표인 “검증자가 상대방을 실제보다 가깝게 보이게 하는 공격”을 정량적으로 분석하기 위해, 기존의 Dolev‑Yao 모델을 시간 요소와 결합한 ‘타임드 스트랜드 스페이스’를 도입한다. 노드(node)는 (시간, 부호, 메시지) 3‑튜플로 정의되며, ‘+’는 송신, ‘‑’는 수신을 나타낸다. 각 노드 간의 시간 차이는 메시지 생성·전송·수신에 소요되는 실제 물리적 지연을 가중치(weight)로 모델링한다. 특히, 공격자가 메시지를 변조하거나 재전송하는 ‘penetrator strand’를 단일 스트랜드로 압축하고, 이 스트랜드 내의 ‘⇒’ 연산을 통해 공격자가 수행할 수 있는 모든 연산(암호화, 해시, 서명 검증 등)을 제약 해결 규칙(R)으로 매핑한다.

제약 해결기(P)는 Millen‑Shmatikov 방식에 기반해, 주어진 반응(‘‑’ 노드)들을 공격자가 실제로 생성할 수 있는지 여부를 판단한다. 각 규칙 적용 시 소요되는 연산 시간은 가중치로 누적되어, 전체 번들(bundle) 내에서 두 노드 사이의 총 경로 가중치가 실제 ‘비행 시간(Time of Flight, ToF)’을 나타낸다. 이렇게 얻어진 이상적인 번들(ideal bundle)과 실제 번들(real bundle) 사이의 ToF 차이를 비교함으로써 Secure Distance Bounding(SDB) 속성을 정의한다. SDB는 이상적인 상황에서 측정된 ToF(t)보다 실제 상황에서 측정된 ToF(t′)가 작아서는 안 된다는 조건(t ≤ t′)이며, 위반 시 공격자가 거리 정보를 조작한 것으로 판단한다.

논문은 프로버의 정직성(정직·비정직)과 공격자의 물리적 위치(베리파이어와 프로버 사이, 혹은 외부) 두 축으로 시나리오를 4가지로 구분한다. 각 시나리오마다 이상적인 번들의 기준이 달라질 수 있음을 명시하고, 이를 바탕으로 자동 검증 절차를 설계한다. 구현된 도구는 기존 프로토콜(예: Echo, Brands‑Chaum, NSPK 기반 DB 변형 등)에 적용돼, 기존에 알려지지 않았던 MITM 및 협력 공격을 자동으로 발견한다. 또한, 온라인 데모를 통해 사용자가 직접 프로토콜을 입력하고 SDB 위반 여부를 확인할 수 있게 함으로써 실용성을 높였다.

이 접근법의 주요 강점은 (1) 시간 요소를 정형화된 그래프 모델에 통합함으로써 물리적 거리 공격을 정량적으로 분석 가능하게 한 점, (2) 기존 Dolev‑Yao 기반 제약 해결기의 확장만으로 새로운 보안 속성을 검증할 수 있어 구현 비용이 낮은 점, (3) 자동화된 탐색이 인간의 직관에 의존하는 수동 분석보다 더 많은 취약점을 발견할 가능성을 제공한다는 점이다. 다만, 메시지 전파 지연을 정확히 모델링하기 위한 환경 파라미터(신호 속도, 거리, 전송량) 설정이 현실과 차이가 날 경우 검증 결과의 신뢰성이 떨어질 수 있다는 한계도 언급한다.

댓글 및 학술 토론

Loading comments...

의견 남기기