다단계 웜 공격 모델 연구

초록

본 논문은 블라스터 변종을 대상으로 피해자·공격자·IDS 로그를 종합 분석하여 ‘스캔‑악용‑영향’ 3단계의 기본 웜 공격 모델을 도출하고, 이를 다단계 공격 시나리오에 적용한 새로운 다단계 웜 공격 모델을 제안한다. 제안 모델은 로그 기반 경보 상관 및 포렌식 조사에 활용될 수 있다.

상세 분석

본 연구는 기존 워밍 공격 모델이 주로 IDS 알림이나 네트워크 트래픽에 국한된 반면, 다양한 OSI 계층에서 수집된 로그(개인 방화벽, 보안, 시스템, 응용 프로그램 로그)와 IDS 경보를 동시에 활용한다는 점에서 차별성을 가진다. 실험 환경은 MIT Lincoln Lab의 시뮬레이션을 기반으로 CentOS와 Windows XP를 혼합 배치했으며, 두 개의 스위치·라우터·IDS 서버·NTP 서버·일곱 대의 피해자·한 대의 공격자로 구성하였다. 블라스터 변종은 135/TCP(DCOM RPC), 4444/TCP(백도어), 69/UDP(TFTP) 포트를 이용해 순차적 스캔·악용·코드 전송 과정을 수행한다.

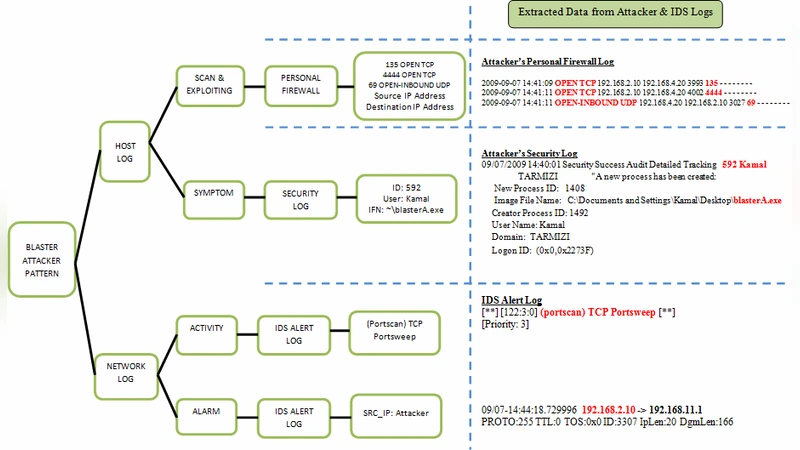

로그 분석 단계에서는 공격자(Tarmizi)의 방화벽 로그에서 포트 열림과 인바운드 트래픽을, 보안 로그에서 이벤트 ID 592와 blaster.exe 실행을 확인하였다. 피해자(Sahib)의 로그에서는 동일 포트에 대한 수신 기록과 시스템·보안 로그에 나타난 서비스 중단 및 재부팅 현상이 포착되었다. IDS 로그는 포트스윕(Portscan) 및 TFTP GET 활동을 알림으로 제공해 네트워크 수준에서 공격 흐름을 재구성한다.

이러한 로그 기반 증거를 바탕으로 연구진은 ‘공격자 패턴’, ‘피해자 패턴’, ‘다단계 공격(피해자 겸 공격자) 패턴’이라는 세 가지 공격 패턴을 정의하였다. 각각은 스캔→악용→영향/효과 단계로 구성되며, 다단계 공격에서는 피해자가 동시에 새로운 공격자를 생성하는 연쇄 효과가 포함된다.

제안된 기본 웜 공격 모델은 기존의 Probe‑Scan‑Intrusion‑Goal 모델을 단순화하여 Scan, Exploitation, Impact/Efffect 세 단계로 재구성한다. 다단계 모델은 이 기본 모델을 세 개의 역할(피해자, 공격자, 다단계 공격)로 복제하고, 각 역할이 동일한 세 단계를 수행함으로써 연쇄 전파 메커니즘을 시각화한다. 모델은 로그 기반 경보 상관 엔진에 적용될 경우, 개별 알림을 통합해 전파 경로를 자동 추적하고, 포렌식 조사 시 공격 단계별 증거를 체계적으로 수집할 수 있다.

본 논문의 주요 기여는 (1) 다양한 로그 소스를 통합한 공격 패턴 도출 방법론, (2) 블라스터 변종을 사례로 한 구체적 다단계 전파 시나리오 제시, (3) 기존 모델의 한계를 보완한 ‘스캔‑악용‑영향’ 기반 다단계 웜 모델 제안이다. 한계점으로는 실험이 블라스터 변종에 한정되었으며, 최신 멀웨어의 복합적인 전파 메커니즘에 대한 적용 검증이 부족하다는 점이다. 향후 연구에서는 다양한 워밍 변종 및 클라우드 기반 환경을 포함한 확장 실험과, 머신러닝 기반 자동 패턴 추출 기법을 결합해 모델의 일반화와 실시간 적용 가능성을 탐색할 필요가 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기