이웃 교체 기반 영 위험 보안 합산 프로토콜

초록

본 논문은 각 참여자가 자신의 입력값을 n‑1개의 세그먼트로 분할하고, 라운드마다 이웃 관계를 바꾸는 “ck‑Secure Sum” 프로토콜을 제안한다. 두 인접한 반신실험자(semihonest) 파티가 협력하더라도 어떤 파티의 전체 입력을 복원할 확률을 0으로 만들며, 통신·연산 복잡도는 O(n²)이다.

상세 분석

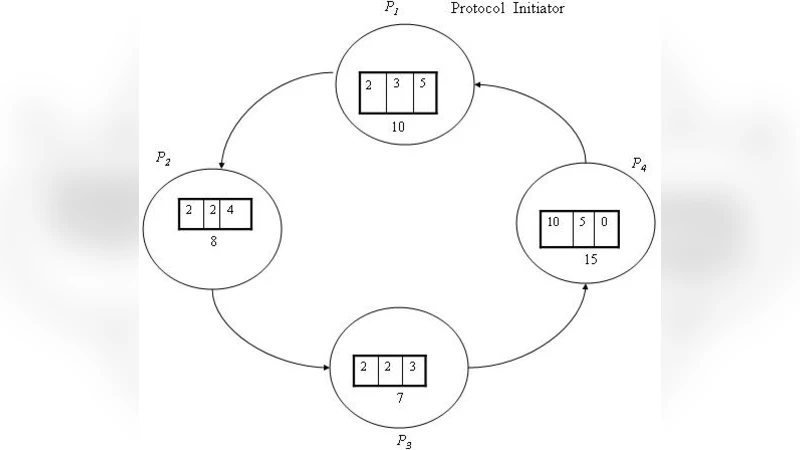

이 논문은 기존의 Clifton et al.이 제시한 랜덤화 기반 보안 합산 프로토콜과 저자들이 이전에 발표한 k‑Secure Sum 프로토콜의 한계를 극복하고자 한다. 기본 아이디어는 각 파티가 자신의 비밀 입력 xᵢ를 k = n‑1개의 조각 dᵢ₁ … dᵢₖ 로 나누고, 라운드마다 파티들의 순서를 순환시켜 이웃 관계를 바꾸는 것이다. 첫 라운드에서는 P₁ → P₂ → … → Pₙ 순서대로 세그먼트를 합산하고, 두 번째 라운드에서는 P₂와 P₃의 위치를 교환, 세 번째 라운드에서는 P₂와 P₄를 교환하는 식으로 진행한다. 이렇게 하면 어떤 파티 Pᵢ에 대해 두 인접 파티가 동일 라운드에서만 한 조각을 관찰할 수 있고, 전체 k 조각을 모두 확보하려면 모든 라운드에서 이웃이 되어야 한다. 그러나 프로토콜 설계상 동일 파티가 같은 두 이웃과 연속해서 마주치는 경우가 없으므로 두 악의적 파티가 협력해도 전체 입력을 복원할 수 없게 된다. 따라서 “데이터 누수 확률 = 0”이라는 주장에 논리적 근거를 제공한다.

기술적 측면에서 주목할 점은 다음과 같다. 첫째, 세그먼트 수 k 를 n‑1 로 고정함으로써 라운드 수가 n‑1 이 된다. 이는 입력을 더 많이 세분화하면 라운드 수가 증가하고, 복잡도는 O(n·k) = O(n²) 로 급격히 상승한다. 둘째, 파티 위치 교환을 구현하기 위해 물리적 네트워크 토폴로지를 동적으로 재구성하거나 논리적인 라우팅 테이블을 바꾸어야 한다. 실제 분산 환경에서는 이러한 동적 재배치가 통신 지연 및 동기화 문제를 야기할 가능성이 있다. 셋째, 프로토콜은 반신실험자 모델을 전제로 하며, 악의적인 파티가 임의의 라운드에서 메시지를 변조하거나 위조하는 경우는 고려하지 않는다. 따라서 전통적인 악성 공격(예: 중간자 공격)에는 취약할 수 있다.

또한, 복잡도 분석에서 저자들은 O(n²) 라는 결과만 제시하고, 실제 메시지 수, 전송량, 그리고 각 파티가 수행해야 하는 연산(덧셈 및 세그먼트 분할) 비용을 정량적으로 평가하지 않는다. 실험적 검증이 전무한 점도 한계로 지적된다. 그럼에도 불구하고, 이웃 교체라는 새로운 메커니즘은 기존 프로토콜이 갖는 “두 이웃 파티가 협력하면 중간 파티의 전체 입력을 알아낼 수 있다”는 구조적 취약점을 근본적으로 차단한다는 점에서 의미가 크다. 향후 연구에서는 동적 토폴로지를 최소화하면서도 동일한 보안 수준을 유지할 수 있는 최적화 방안, 그리고 악성 모델을 확장한 보안 증명 등을 제시할 필요가 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기