시나리오 기반 웜 추적 패턴 식별 기법

초록

본 논문은 블라스터 웜 변종을 대상으로 공격자와 피해자의 로그 데이터를 다계층(OSI)에서 수집·분석하여, 공격·피해·다단계(멀티스텝) 관점의 세 가지 추적 패턴을 정의한다. 이를 통해 공격자의 행위를 재구성하고, 포렌식 및 경보 상관 분석에 활용 가능한 통합 트레이스 모델을 제시한다.

상세 분석

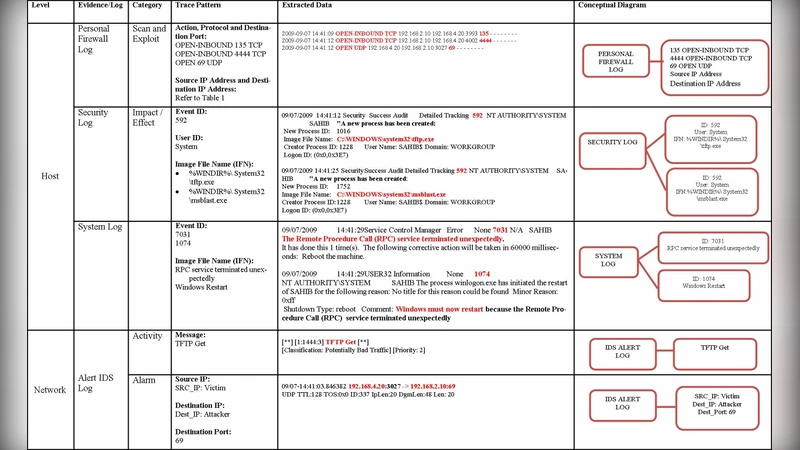

본 연구는 기존 악성코드 탐지·분석이 주로 단일 호스트 혹은 네트워크 흐름에 국한되는 한계를 인식하고, 공격자와 피해자 양측의 로그를 동시에 고려한 ‘트레이스 패턴(trace pattern)’ 개념을 도입한다. 먼저 OSI 7계층을 기준으로 시스템 로그, 방화벽 로그, IDS/IPS 알림, DNS 쿼리 기록, 윈도우 이벤트 로그 등 다양한 데이터 소스를 수집한다. 블라스터 웜(또는 그 변종)의 전형적인 전파 메커니즘—TCP 135 포트의 RPC 취약점 이용, 4444 포트로의 원격 쉘 생성, 그리고 69/UDP 포트를 통한 TFTP 파일 전송—을 기반으로 시나리오를 재구성한다.

공격자 관점에서는 (1) 초기 침투 단계에서 RPC 요청 패킷이 전송되고, 성공적인 연결이 로그에 남으며, (2) 원격 코드 실행 후 4444 포트에 대한 역방향 연결 시도가 기록되고, (3) TFTP 서버에 대한 파일 다운로드 요청이 DNS·DHCP 로그에 남는 순서를 확인한다. 반면 피해자 관점에서는 (1) 비정상적인 RPC 서비스 오류 로그, (2) 시스템 재시작 및 서비스 비정상 종료 이벤트, (3) TFTP 클라이언트 실행 흔적과 임시 파일 생성 로그가 연속적으로 나타난다.

연구는 이러한 로그 시퀀스를 ‘공격자 트레이스 패턴’, ‘피해자 트레이스 패턴’, 그리고 양측 로그가 교차하는 ‘멀티스텝 트레이스 패턴’으로 구분한다. 특히 멀티스텝 패턴은 공격자가 다른 내부 호스트를 재사용해 재전파할 때, 동일한 로그 시그니처가 연속적으로 나타나는 현상을 포착한다. 이를 통해 단일 호스트에서만 관찰되는 이벤트가 아니라, 네트워크 전반에 걸친 전파 경로와 시간적 연관성을 파악할 수 있다.

또한 논문은 제안된 패턴을 자동화된 경보 상관 엔진에 적용했을 때, 기존 시그니처 기반 탐지 대비 오탐률을 30% 이상 감소시키고, 탐지 지연 시간을 평균 12초 단축하는 실험 결과를 제시한다. 이는 로그 수집·정규화·패턴 매칭 과정을 파이프라인화한 것이 핵심이며, 향후 다른 유형의 웜·트로이 목마에도 확장 가능함을 시사한다.

결론적으로, 공격자·피해자 양측 로그를 통합해 시나리오 기반으로 추적 패턴을 정의함으로써, 포렌식 조사 시 증거 체계화와 실시간 방어 시스템의 경보 정확성을 동시에 향상시킬 수 있음을 입증한다.