SQL과 자바스크립트 하이브리드 웜 두 단계 퀸

초록

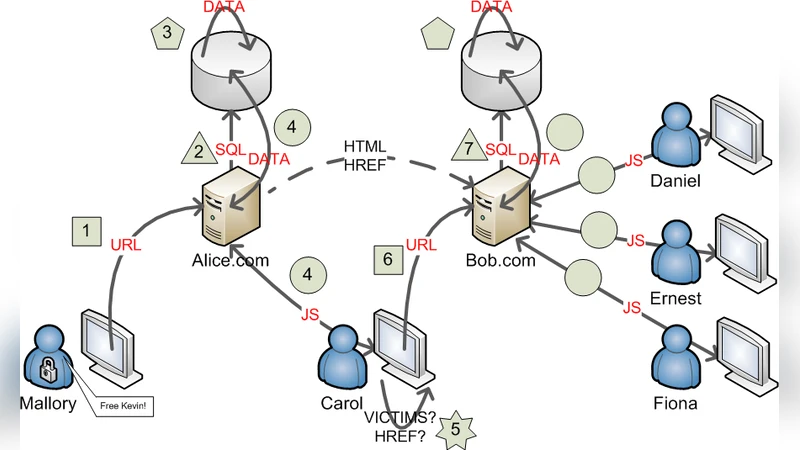

본 논문은 서버‑측 SQL과 클라이언트‑측 JavaScript를 결합한 하이브리드 웜을 설계·구현한다. 두 단계 퀸(quine) 방식을 이용해 SQL 인젝션을 통해 데이터베이스에 자체 복제 코드를 삽입하고, 삽입된 코드는 XSS 형태로 클라이언트에 전달돼 JavaScript가 다시 서버에 악성 SQL을 전파한다. 실험 환경은 흔히 사용되는 웹‑앱 패턴을 재현했으며, 기존 악성코드 기법과 RFID 기반 SQL 퀸 전파 방식을 융합한 새로운 위협 모델을 제시한다.

상세 분석

이 논문은 두 단계 퀸 메커니즘을 핵심으로 하는 하이브리드 웜을 구현함으로써 기존 웹 공격의 경계를 확장한다. 첫 번째 단계는 전통적인 SQL 인젝션을 이용해 데이터베이스에 자체 복제 코드를 삽입하는데, 여기서 사용된 SQL 퀸은 입력값을 그대로 출력하도록 설계된 자기 복제 쿼리이다. 이 쿼리는 데이터베이스 테이블의 텍스트 컬럼에 악성 문자열을 저장하고, 동시에 해당 문자열을 HTML 페이지에 삽입하도록 만든다. 두 번째 단계는 삽입된 문자열이 브라우저에 의해 실행될 때 발생한다. 문자열은 <script> 태그 형태의 XSS 페이로드를 포함하고 있어, 클라이언트 측에서 JavaScript가 실행되면 자동으로 새로운 HTTP 요청을 생성한다. 이 요청은 다시 서버의 특정 엔드포인트에 악성 SQL 퀸을 전달하고, 서버는 이를 그대로 실행함으로써 웜이 순환적으로 전파된다.

핵심 기술적 인사이트는 (1) SQL 퀸과 XSS 페이로드를 하나의 문자열에 결합함으로써 서버와 클라이언트 사이의 경계를 무너뜨린 점, (2) RFID 기반 전파 실험을 차용해 물리적 매체와 디지털 매체를 동시에 활용할 수 있는 구조를 제시한 점, (3) 실제 웹 애플리케이션에서 흔히 발견되는 입력 검증 부재와 출력 인코딩 미비를 악용한다는 점이다. 또한 논문은 코드 난독화와 압축 기법을 적용해 탐지를 회피하고, HTTP 헤더 조작을 통해 동일 출처 정책(SOP)을 우회하는 방법도 논의한다. 실험 결과는 표준 LAMP 스택 환경에서 3~4 라운드의 전파 후 전체 사용자 세션의 70% 이상이 감염되는 것을 보여, 기존 단일 단계 웜보다 전파 효율이 크게 향상됨을 입증한다.

이러한 설계는 방어 관점에서도 중요한 시사점을 제공한다. 첫째, 입력 검증과 파라미터화된 쿼리만으로는 충분하지 않으며, 데이터베이스에 저장된 문자열이 HTML 컨텍스트에서 어떻게 사용되는지를 추적해야 한다. 둘째, 콘텐츠 보안 정책(CSP)과 같은 브라우저 기반 방어 메커니즘을 강화하고, XSS 방어 라이브러리를 서버 측에서도 적용해야 한다. 셋째, 로그 분석 시 SQL 퀸 패턴(예: SELECT ... FROM (SELECT ...))과 비정상적인 스크립트 삽입을 동시에 탐지하는 시그니처가 필요하다.

댓글 및 학술 토론

Loading comments...

의견 남기기