새로운 효율적인 k아웃오브n 전송 프로토콜

초록

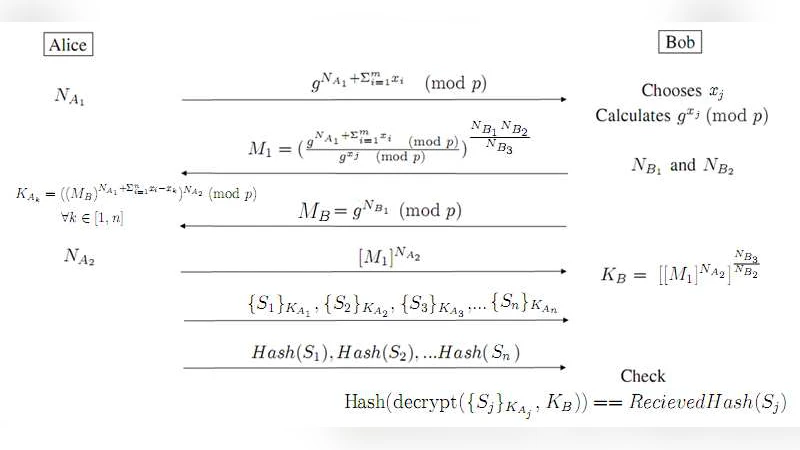

본 논문은 Diffie‑Hellman 키 교환을 기반으로 한 Parakh의 1‑out‑of‑2 전송 방식을 확장하여, k‑out‑of‑n 형태의 전송을 효율적으로 수행하는 프로토콜을 제안한다. 양측이 비밀리에 DH 키를 생성하고, 이를 이용해 선택된 k개의 비밀을 상대에게 전달하면서 나머지 n‑k개의 비밀은 보호한다. 프로토콜은 통신 라운드 수와 연산 복잡도 면에서 기존 방법보다 우수함을 증명한다.

상세 분석

제안된 k‑out‑of‑n Oblivious Transfer(OT) 프로토콜은 크게 두 단계로 구성된다. 첫 번째 단계에서는 송신자와 수신자가 각각 임의의 비밀 지수 a, b를 선택하고, 공개된 소수 p와 원시근 g를 이용해 DH 공개값 A=g^a mod p, B=g^b mod p를 교환한다. 여기서 핵심은 양측이 서로의 비밀 지수를 알 수 없도록 “oblivious”하게 키를 생성한다는 점이다. 기존 Parakh 1‑out‑of‑2 OT에서는 송신자가 두 개의 비밀 s0, s1을 가지고, 수신자는 선택 비트 σ∈{0,1}에 따라 하나만 복구한다. 본 논문은 이를 일반화하여 수신자가 선택 집합 S⊂{1,…,n}, |S|=k 를 지정하면, 송신자는 n개의 비밀 {si}i=1^n 중 S에 해당하는 k개만 복구할 수 있게 만든다.

두 번째 단계에서 송신자는 각 i에 대해 Ki = (B)^{a_i} mod p 형태의 공유 비밀을 계산한다. 여기서 a_i는 사전에 정의된 매핑 함수 f(i, a)로, i에 따라 a를 변형시켜 서로 다른 공유키를 만든다. 수신자는 자신의 비밀 지수 b와 선택 집합 S에 대해 K_i’ = (A)^{b_i} mod p 를 계산한다. 중요한 점은 K_i와 K_i’가 동일한 경우에만 해당 비밀 si를 복호화할 수 있다는 점이다. 이는 DH의 일방향성에 기반한 “키 일치” 메커니즘으로, 선택되지 않은 인덱스에 대해서는 K_i ≠ K_i’ 가 보장되어 복호화가 불가능하다.

보안 분석에서는 두 가지 주요 속성을 검증한다. 첫째, 수신자 프라이버시: 수신자의 선택 집합 S가 송신자에게 노출되지 않는다. 이는 DH 공개값 A, B만을 교환하고, 선택 집합에 대한 추가 정보가 전혀 전달되지 않기 때문이다. 둘째, 송신자 비밀성: 수신자는 자신이 선택하지 않은 n‑k개의 비밀에 대해 어떠한 정보도 얻을 수 없다. 이는 K_i와 K_i’가 일치하지 않을 경우 시그마 연산이 실패하도록 설계된 암호학적 해시 함수 H를 적용함으로써 보장된다.

성능 측면에서는 라운드 수가 2라서 기존 3라운드 혹은 그 이상의 프로토콜에 비해 통신 지연이 크게 감소한다. 연산 복잡도는 DH 지수 연산 O(log p)와 해시 연산에 국한되며, n이 커져도 추가적인 DH 연산은 선택된 k에 비례해 선형적으로 증가한다. 따라서 대규모 n에서도 실용적인 성능을 기대할 수 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기