브로드밴드 무선접속 인증 프레임워크의 복잡도와 보안 취약점

초록

본 논문은 브로드밴드 무선접속(BWA) 네트워크에서 사용되는 인증 프로토콜들의 구조적 복잡성과 연산 오버헤드를 분석하고, 이들 프로토콜에 존재하는 주요 보안 취약점을 규명한다. 또한 기존 해결책들의 한계와 실제 공격 시나리오를 제시함으로써, 향후 경량화된 안전한 인증 메커니즘 설계의 필요성을 강조한다.

상세 분석

BWA 네트워크는 WiMAX와 LTE‑Advanced와 같은 고속 무선 접속 기술을 기반으로 하며, 인증 단계는 서비스 제공자의 수익성과 사용자 프라이버시 보호에 핵심적인 역할을 한다. 논문은 먼저 IEEE 802.16 표준에 정의된 PKM‑SA, PKM‑CA, 그리고 EAP‑TLS/TTLS 등 다중 인증 메커니즘을 상세히 분해한다. 각 프로토콜은 공개키 기반 인증, 대칭키 교환, 그리고 세션 키 파생 과정을 포함하지만, 구현 시 복합적인 암호 연산(예: RSA‑2048 서명, DH 키 교환, HMAC‑SHA‑256)으로 인해 모바일 단말의 CPU와 배터리 소모가 급증한다는 점을 지적한다.

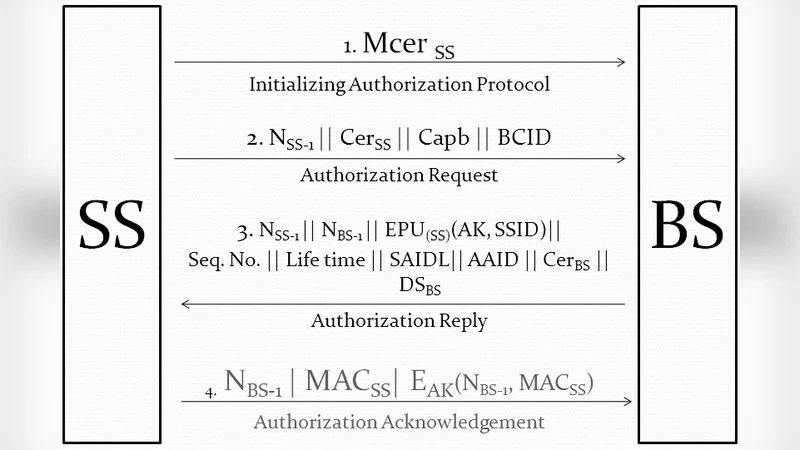

보안 측면에서는 인증 메시지 재전송, 중간자(MITM) 공격, 그리고 사전 공유 키(PSK) 노출에 따른 전체 네트워크 침해 위험을 강조한다. 특히, 인증 단계에서 사용되는 인증서 검증 절차가 충분히 강제되지 않을 경우, 악성 AP가 합법적인 BS를 가장해 사용자를 유인할 수 있다. 논문은 이러한 취약점을 이용한 구체적인 공격 시나리오를 제시한다. 예를 들어, 공격자는 인증 요청 패킷에 변조된 nonce 값을 삽입해 재사용 공격을 수행하고, 이후 세션 키를 탈취함으로써 데이터 무결성을 훼손한다.

또한 기존 해결책—예를 들어, 인증서 기반 PKI 강화, EAP‑SIM/AKA 도입, 그리고 경량 암호 알고리즘(예: ECC‑256) 적용—이 실제 환경에서 발생하는 연산 지연과 메모리 부족 문제를 완전히 해소하지 못한다는 점을 비판한다. 특히, ECC 기반 인증을 도입하더라도 키 관리와 인증서 배포 인프라가 복잡해져 운영 비용이 상승한다. 따라서 논문은 보안성과 효율성을 동시에 만족시키는 새로운 프레임워크 설계가 필요하다고 주장한다.

댓글 및 학술 토론

Loading comments...

의견 남기기