이진 확률형 트레이터 추적 코드의 최악 공격 분석

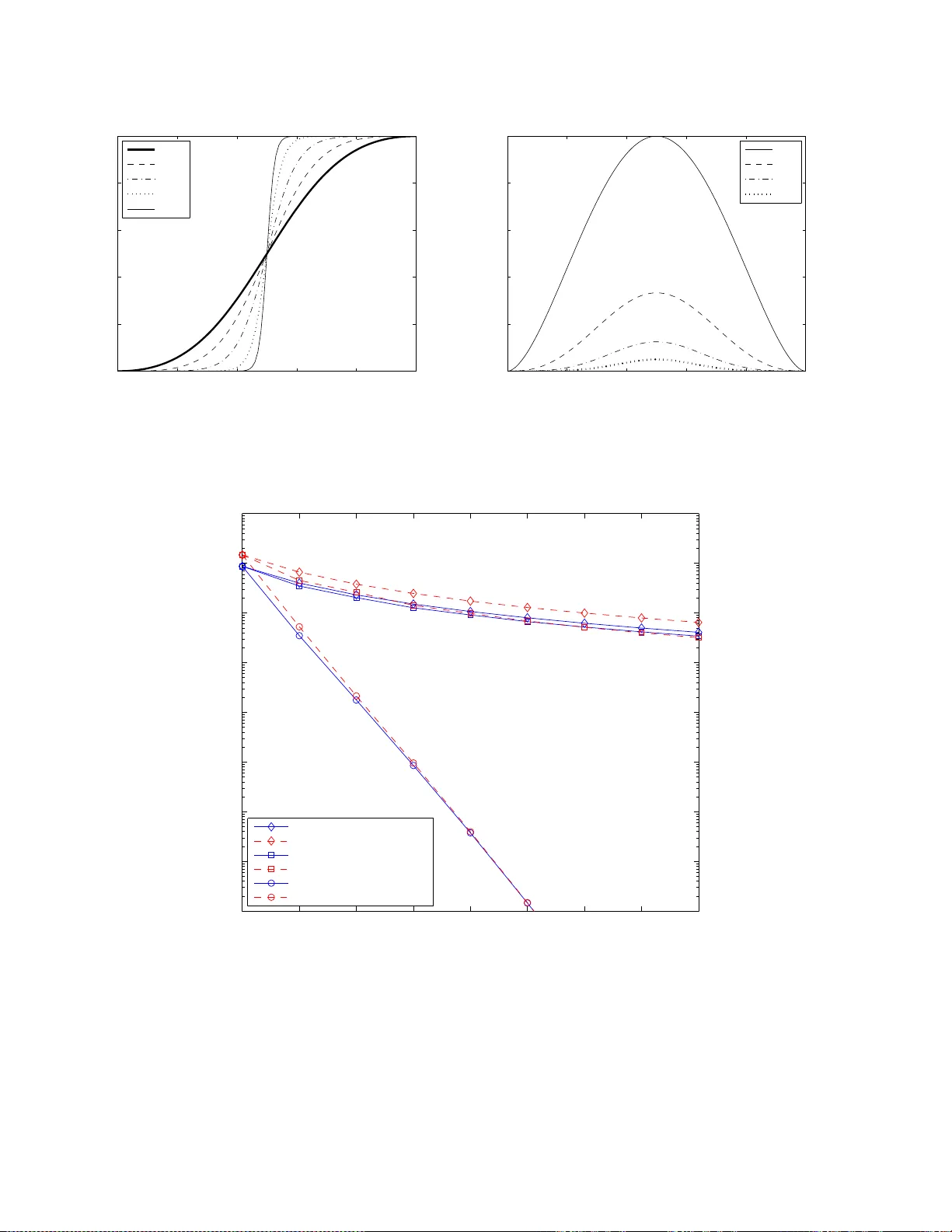

본 논문은 이진 확률형 트레이터 추적 코드(Tardos 코드와 Boneh‑Shaw 변형)에 대해, 공동 공격자가 달성할 수 있는 최소 정보량을 기준으로 정의되는 ‘최악 공격’을 구체적으로 도출한다. 공동 공격자를 네 단계(A‑D)로 구분하고, 각각에 대해 공동 디코더와 단순 디코더 두 가지 복호화 방식을 적용해 최적의 공격 전략을 찾는다. 결과는 기존에 많이 인용되는 다수결·소수결 공격이 실제 최악 상황에 비해 크게 과대평가된다는 점을 보여주며…

저자: Teddy Furon, Luis Perez-Freire

본 논문은 디지털 콘텐츠 유통에서 불법 복제자를 추적하기 위해 사용되는 이진 확률형 트레이터 추적 코드, 특히 Tardos 코드와 그 변형인 Boneh‑Shaw 코드를 대상으로, 가장 불리한(최악) 공동 공격을 이론적으로 규명한다. 연구는 크게 네 단계로 전개된다.

첫 번째 단계에서는 트레이터 추적 문제의 정보이론적 정의를 재정립한다. ‘용량(capacity)’이라는 개념을 도입해, 주어진 코드와 복호화 알고리즘에 대해 모든 가능한 공동 공격 전략 중 최소 상호정보량을 구하고, 이를 역으로 코드가 보장해야 할 최소 전송률(achievable rate)으로 정의한다. 여기서 ‘최악 공격’은 이 최소 상호정보량을 실현하는 공격 전략을 의미한다.

두 번째 단계에서는 코드 구조와 시간 공유(time‑sharing) 메커니즘을 상세히 설명한다. Tardos 코드는 각 심볼 위치 i마다 0·1이 나타날 확률 p_i를 사전 확률밀도 f(p)=π⁻¹·

원본 논문

고화질 논문을 불러오는 중입니다...

댓글 및 학술 토론

Loading comments...

의견 남기기