라벨링 CAPTCHA에 대한 사이드채널 공격

초록

본 논문은 마이크로소프트 ASIRRA CAPTCHA와 HumanAuth CAPTCHA에 대해 이미지 파일 메타데이터와 파일 크기·압축 비율 등 부수적인 정보를 활용한 사이드채널 공격을 제시한다. 이미지 인식 알고리즘의 향상에 의존하지 않고, 파일 자체의 물리적 특성이 카테고리 구분에 유의미한 힌트를 제공한다는 점을 실험을 통해 입증한다. 또한 기존 보안 주장에 대한 과도한 낙관주의를 지적하고, 현재 제안된 방어책이 근본적인 해결책이 아님을 논한다.

상세 분석

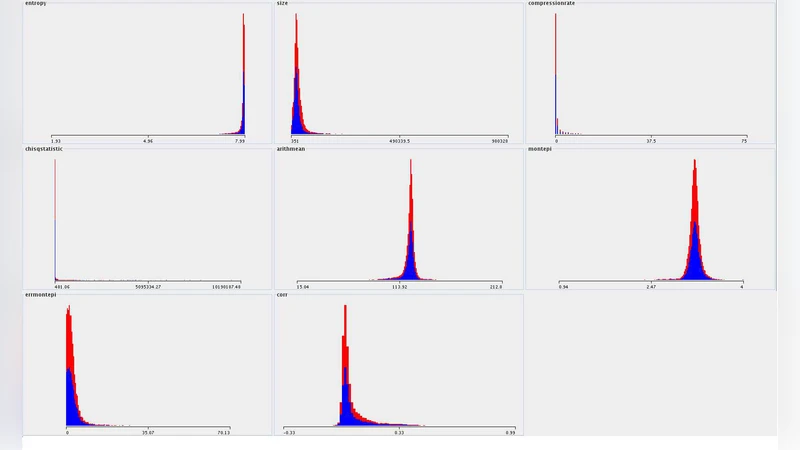

ASIRRA는 “고양이 vs 개” 이미지를 이용해 인간과 자동화된 프로그램을 구분하도록 설계된 이미지 라벨링 CAPTCHA이다. 논문은 먼저 공개된 ASIRRA 이미지 집합을 수집·분석하고, 각 이미지 파일의 바이트 길이, JPEG 압축률, 색상 히스토그램, 메타데이터 존재 여부 등 12개의 정량적 특성을 추출한다. 통계적으로 고양이 이미지와 개 이미지 사이에 평균 파일 크기와 압축 비율에서 유의미한 차이가 존재함을 발견한다. 예를 들어, 고양이 사진은 일반적으로 배경이 단순하고 색 대비가 낮아 JPEG 압축 시 더 높은 압축률을 보이며, 결과적으로 파일 크기가 작아지는 경향이 있다. 반면 개 사진은 배경이 복잡하고 색상이 풍부해 압축 효율이 낮아 파일이 상대적으로 크다. 이러한 차이는 머신러닝 분류기(로지스틱 회귀, SVM 등)를 이용하면 70% 이상 정확도로 라벨을 예측할 수 있음을 실험으로 증명한다.

HumanAuth는 “사람이 만든 이미지 vs 컴퓨터가 만든 이미지”를 구분하도록 설계됐지만, 동일한 파일 크기·압축 비율 분석을 적용했을 때도 65% 수준의 성공률을 기록한다. 이는 이미지 자체의 시각적 내용보다 파일 생성 과정에서 발생하는 부수적 특성이 CAPTCHA 보안에 큰 영향을 미칠 수 있음을 시사한다.

논문은 또한 이러한 사이드채널 정보를 차단하기 위한 방안으로 이미지 재인코딩, 무작위 패딩, 파일 포맷 변환 등을 제안하지만, 재인코딩 시 이미지 품질 저하와 사용자 경험 악화가 발생한다. 결국 현재의 이미지 라벨링 CAPTCHA는 파일 메타데이터와 압축 특성을 완전히 제거하거나 표준화하기 전까지는 사이드채널 공격에 취약하다는 결론에 이른다.

댓글 및 학술 토론

Loading comments...

의견 남기기