대학 네트워크를 위한 IPv6 자동 터널링 및 구성 터널링 위협 모델

초록

본 논문은 IPv4에서 IPv6로 전환할 때 사용되는 자동 터널링(6to4, Teredo 등)과 수동 구성 터널링(GRE, IP‑IP 등)의 보안 위협을 정리하고, 인도 마이소르 대학교 네트워크에 적용 가능한 위협 모델을 제시한다. 이론적 전환 기법, 위협 유형(패시브·액티브, 패킷 위조, DoS 등) 및 방어 권고사항을 논의하지만, 실험적 검증이나 정량적 위험 분석이 부족하다.

상세 분석

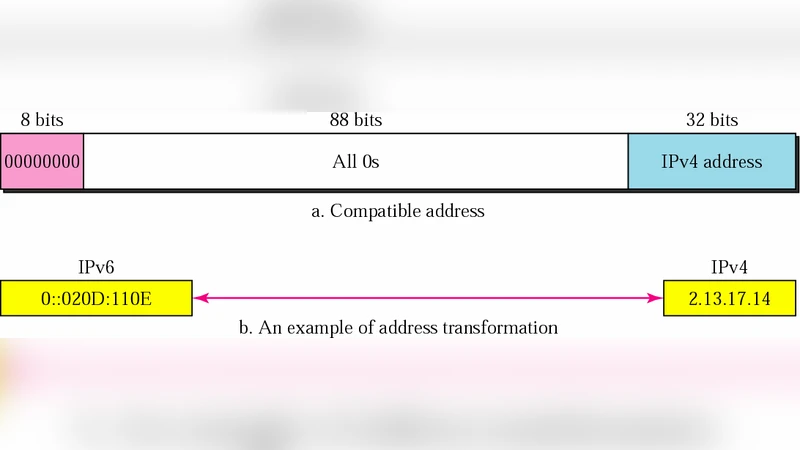

논문은 IPv6 전환 전략을 크게 듀얼 스택, 터널링, 헤더 변환 세 가지로 구분하고, 특히 터널링을 자동 터널링과 구성(수동) 터널링으로 다시 나눈다. 자동 터널링은 IPv6‑compatible 주소를 이용해 라우터가 별도 설정 없이 IPv4 네트워크를 통과하도록 하는 방식이며, 6to4, Teredo, ISATAP 등이 대표적인 구현이다. 구성 터널링은 관리자가 명시적으로 엔드포인트 주소와 캡슐화 방식을 지정하는 GRE, IP‑IP, IPsec 터널을 의미한다.

보안 측면에서 저자는 패시브와 액티브 위협을 구분하고, 자동 터널링이 패킷 위조와 서비스 거부(DoS) 공격에 특히 취약함을 강조한다. 자동 터널링은 라우터가 IPv6 주소에 내재된 IPv4 주소를 추출해 캡슐화하기 때문에, 악의적인 IPv6 패킷을 삽입해 허가되지 않은 트래픽이 방화벽을 우회할 수 있다. 또한, 자동 터널링은 NBMA(Non‑Broadcast Multiple Access) 특성을 가지므로, 전통적인 스패닝 트리나 브로드캐스트 기반 방어 메커니즘이 적용되지 않는다.

구성 터널링은 엔드포인트가 명시적으로 지정되므로 정책 기반 필터링이 가능하지만, 관리 부실 시 터널이 남용될 위험이 있다. 특히 GRE 터널은 캡슐화된 패킷이 UDP/IP 프로토콜 위에 실리기 때문에 NAT와 방화벽을 쉽게 통과한다. 이는 공격자가 터널을 ‘터널링 트로이 목마’처럼 이용해 내부 네트워크에 침투하거나, 터널 내부에서 스니핑·스푸핑을 수행할 여지를 제공한다.

논문은 이러한 위협을 정리하고, 마이소르 대학교에 적용 가능한 위협 모델을 제시한다. 모델은 자동 터널링과 구성 터널링 각각에 대해 ‘위협 식별 → 위험 평가 → 방어 대책’의 3단계 흐름을 제안한다. 그러나 구체적인 위험 평가 방법(예: CVSS 점수, 공격 트리 분석)이나 실증 데이터가 제시되지 않아 모델의 실효성을 판단하기 어렵다.

기술적 깊이 면에서, 논문은 IPv6 주소 구조(IPv4‑compatible, IPv4‑mapped)와 캡슐화 프로세스(Encapsulation, Decapsulation, Tunnel Management)를 설명하지만, 최신 IPv6 전환 기술(예: MAP‑E, LISP‑v4)이나 보안 강화 메커니즘(예: Router Advertisement Guard, IPv6‑only 방화벽 정책) 언급이 부족하다. 또한, 자동 터널링의 대표 구현인 Teredo와 6to4의 실제 취약점(예: Teredo 리플레이 공격, 6to4 라우터의 스푸핑) 분석이 표면적이다.

전반적으로 논문은 전환 기법과 위협을 나열하는 수준에 머무르며, 다음과 같은 한계가 있다. 첫째, 실험적 검증이 전혀 없으며, 제안된 위협 모델을 실제 네트워크에 적용한 사례 연구가 부재한다. 둘째, 위험 평가가 정성적 서술에 그쳐, 운영자가 우선순위를 정하기 어렵다. 셋째, 2009년 이후 등장한 IPv6 보안 표준(예: RFC 6106, RFC 6434)과 최신 ISP‑level 전환 전략을 반영하지 않는다. 따라서 이 논문은 교육용 개념 정리와 초기 위협 인식 단계에서는 유용하지만, 실제 대학 네트워크에 적용하려면 최신 보안 가이드라인과 정량적 위험 분석을 추가해야 한다.

댓글 및 학술 토론

Loading comments...

의견 남기기